|

|

[原创] CVE-2024-0517 漏洞分析

issue tracker上有利用代码,实在写不出来利用的话或许可以参考参考 |

|

|

[原创] CVE-2024-0517 漏洞分析

我的理解,第一次折叠分配初始化后,与第二次分配初始化前,如果触发了GC,会把第一次分配移动到新的内存区域中,而第二次分配因为没有被初始化GC会把他清理掉导致初始化第二次分配的时候会从第一次分配的也就是内存起始地址的12偏移处开始写入(假设第一次分配12bytes),因为第二次分配被清理没有给他预留内存,所以此处存放的并不是第二次分配的对象所以导致写到了其他对象字段

最后于 2024-4-28 11:12

被999编辑

,原因:

|

|

|

[原创]Chrome v8 issue 1234770( CVE-2021-30599)漏洞分析

最后于 2022-4-8 15:53

被999编辑

,原因:

|

|

|

[原创]Chrome v8 issue 1234770( CVE-2021-30599)漏洞分析

请问在迭代器next访问arr数组超出三个元素后的数据都无法访问,得到的值是undefined是什么原因,代码是漏洞作者提供的exp

最后于 2022-3-23 16:38

被999编辑

,原因:

|

|

|

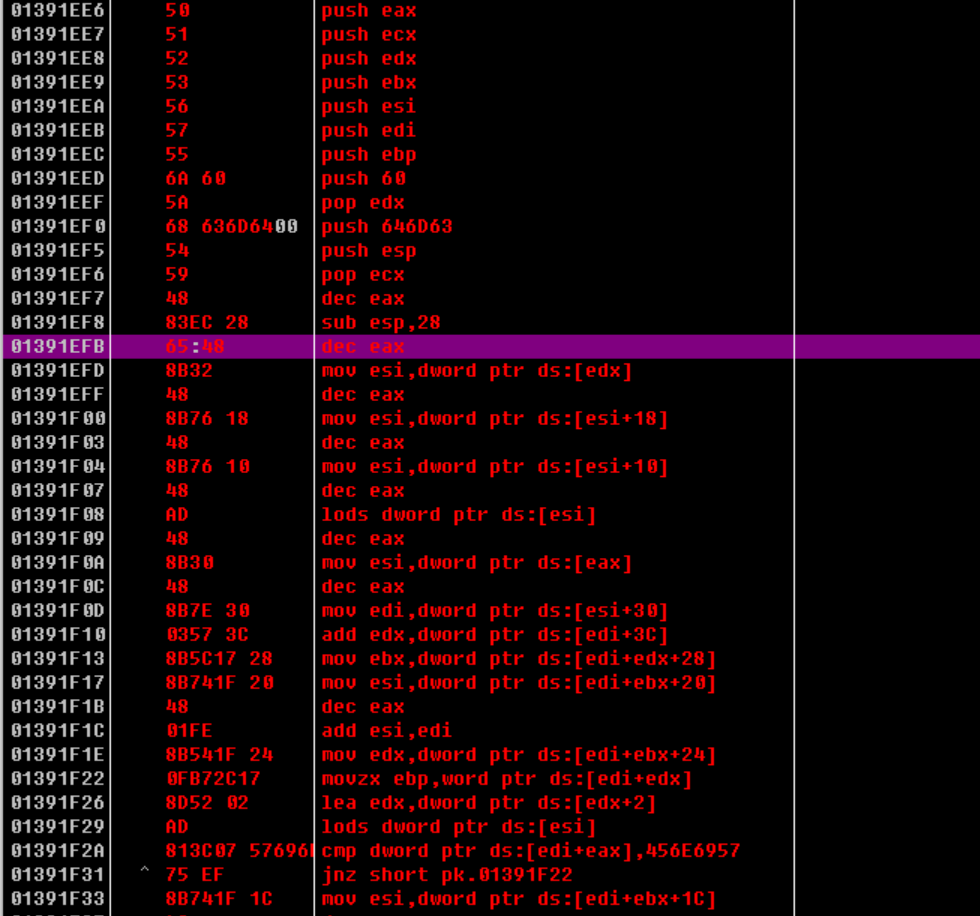

[原创]IE JScript9.dll UAF漏洞(CVE-2020-1380)利用复现笔记

搞定了thanks,是打了补丁,还有那个覆盖栈上地址那个利用方法有x86版本的参考吗 |

|

|

[原创]IE JScript9.dll UAF漏洞(CVE-2020-1380)利用复现笔记

用同样的poc为什么我在虚拟机下ie没有crash?windows 10_x64 version 2004,虚拟机VMWare16.1.2

最后于 2021-8-2 00:51

被999编辑

,原因:

|

|

|

|

|

|

|

|

|

[求助]win64下栈溢出shellcode为什么无法执行?

.............................. |

|

|

[求助]这段shellcode为什么会无法执行

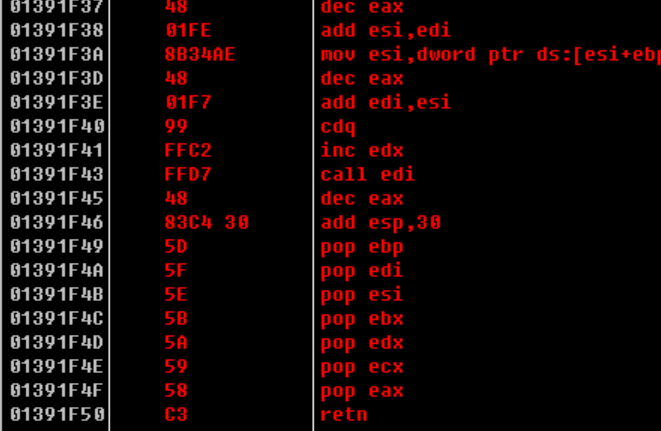

懂了,要从PEB开始找到GetProcAddress来获取LoadLibrary地址然后再执行是吧

最后于 2020-11-18 12:55

被999编辑

,原因:

|

|

|

[求助]这段shellcode为什么会无法执行

这段shellcode就是调用winexec弹出一个cmd,所以我想写简单点 |

|

|

[求助]这段shellcode为什么会无法执行

同样的方法都是用CreateRemoteThread做的远线程注入,上层的那个shellcode是可以执行的,这是为什么 |

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值

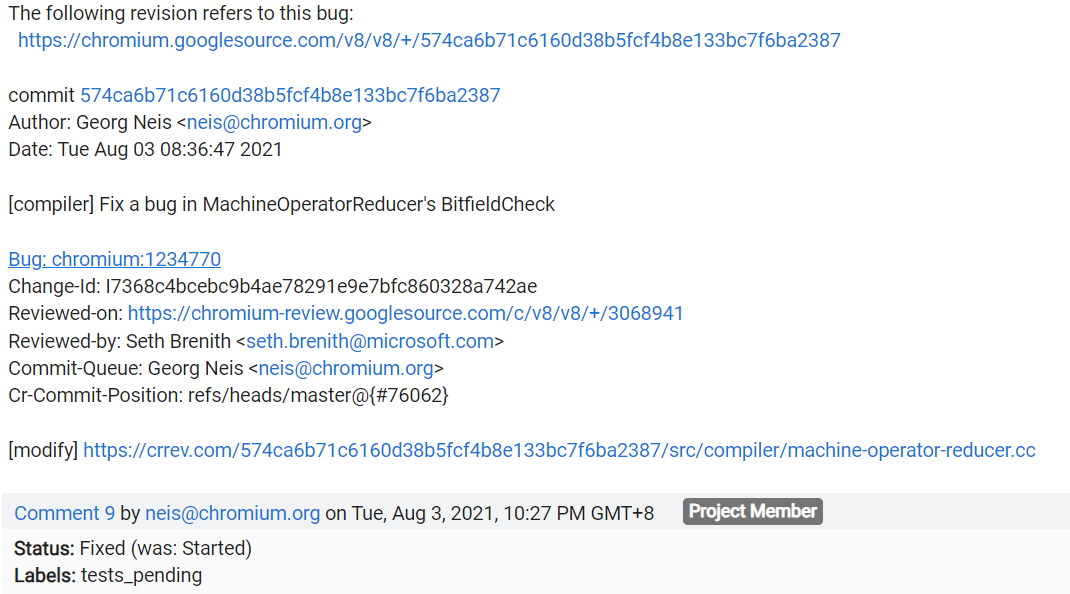

我的是因为环境问题,漏洞提交者给的是版本是92.0.4515.107对应的V8版本是9.2.230.20,我用的v8版本是在issue页面下commit为574ca6b71c6160d38b5fcf4b8e133bc7f6ba2387的上一个commit为27a517b8922915f53d479133205ee80b35ac2feb的版本(具体版本号忘记了)这个版本的v8也可以触发这个漏洞,但是在后续用iter.next()进行漏洞利用时是不成功的,应该是这种利用方法在30598中已经被修补了,而我用的这个版本正好在这之后

我的是因为环境问题,漏洞提交者给的是版本是92.0.4515.107对应的V8版本是9.2.230.20,我用的v8版本是在issue页面下commit为574ca6b71c6160d38b5fcf4b8e133bc7f6ba2387的上一个commit为27a517b8922915f53d479133205ee80b35ac2feb的版本(具体版本号忘记了)这个版本的v8也可以触发这个漏洞,但是在后续用iter.next()进行漏洞利用时是不成功的,应该是这种利用方法在30598中已经被修补了,而我用的这个版本正好在这之后