|

|

|

|

|

[原创]也谈PE-Armor0.49记事本的脱壳经历

[QUOTE=resty;767305]你可以再试试看这个记事本的打开保存文件等功能是否正常 我在原帖补发了一个新脚本,因为那个替换的地方不光有 call [xxx] 还有 jmp [xxx]......[/QUOTE] 的确是这样啊 |

|

|

[原创]也谈PE-Armor0.49记事本的脱壳经历

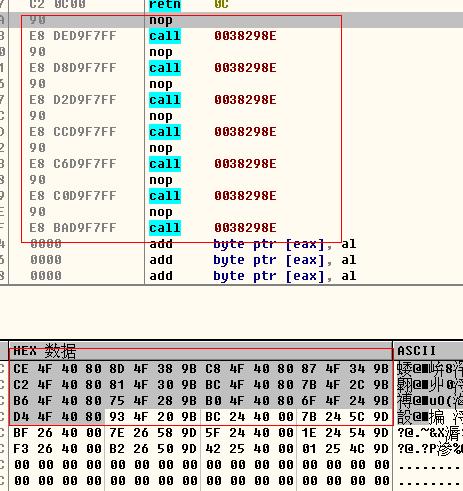

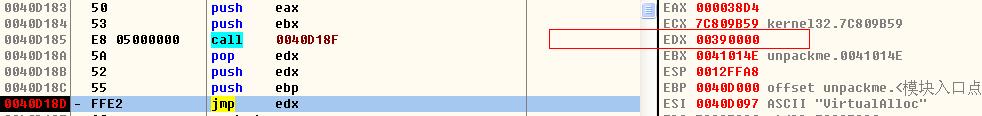

我开始也这么想的,不过这壳不是那么做的,它并没有加密IAT,而是对CALL [XXX]代码进行了替换。而且一开始解码后并没有任何数据是 CALL 00000000,所以如果直接跳过替换的话,这里全是无效CALL…… |

|

|

[原创]一些简单的壳分析

看来我早已到达过OEP了…… |

|

|

|

|

|

|

|

|

[原创]一些简单的壳分析

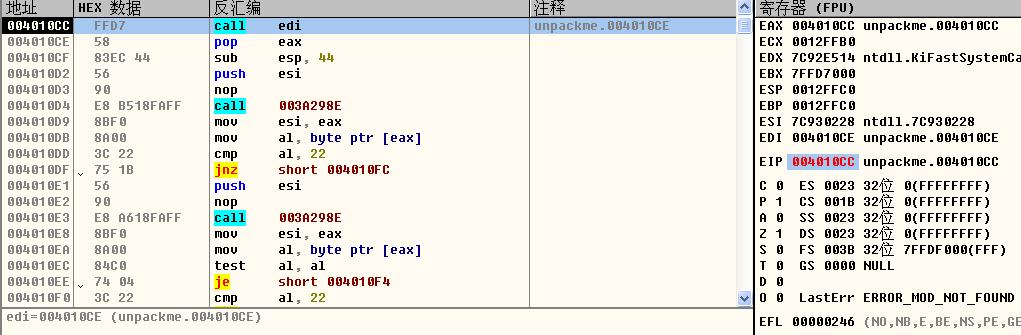

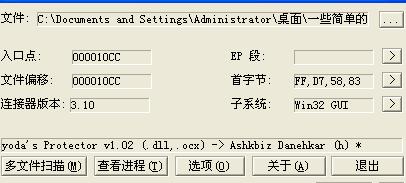

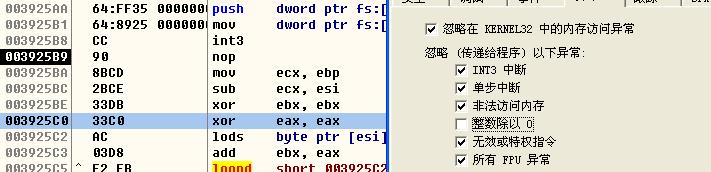

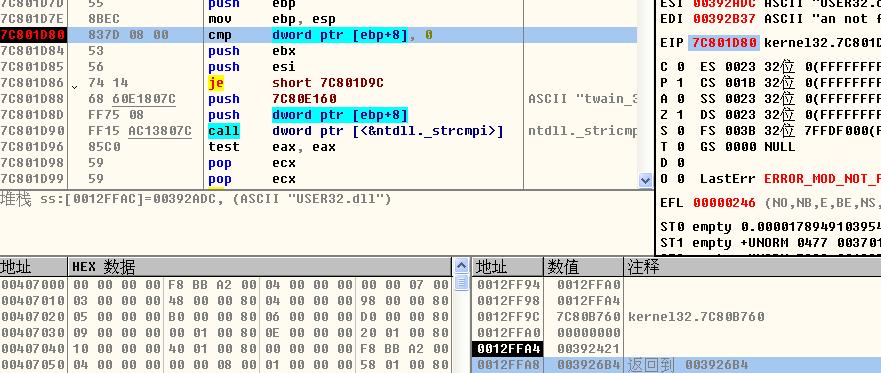

4010cc应该就是OEP,但是过去以后就是call edi等……,用impRec也能修复,修复后变成另一个壳了! int3 + div 异常后…… bp GetCommandLineA ……  但是能到达这里!我想这里应该就是跳往OEP: EAX=4010cc  这里:  dump后修复也能正常修复,能得到正确IAT,但是PEID查壳还是有壳变成Yoda's的壳了?!!! 有高手能解释解释么? |

|

|

[原创]一些简单的壳分析

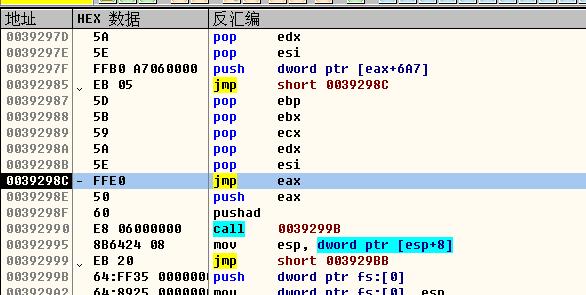

而且手动走的路线也与作者不一样呢?从JMP EDX开始就不一样了!    而且从最后一个除0异常到bp LoadLibraryA+5,也不是作者说的地址啊:  在返回地址处下断,并不是直接返回,又发生了一次LoadLibraryA事件……,晕,这次来自于:  当这次调用后才会返回到前面下断的返回地址。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值