|

|

[踩楼送书]国内首本CTF赛事技术解析书籍,五年之约,兑现了!

支持一波,拉低中奖率 |

|

|

[原创][原创]Linux Kernel Exploit 内核漏洞学习(1)-Double Fetch

请教个问题 单核单线程的话 程序执行时 有没有可能在第一次验证和第二次验证之间 切换线程 将flag地址修改为内核地址 从而利用成功呢? |

|

|

[原创][原创]Linux Kernel Exploit 内核漏洞学习(1)-Double Fetch

lz 请教个问题 我能否像win下 修改目标函数首字节为cc的方式 使它把异常扔给gdb 从而在加载驱动的那一刻对它进行调试呢?或者说有什么方法可以在它加载进驱动的那一刻断下 让我对目标函数下断呢 ? 小白求指导 感谢

最后于 2019-10-18 17:18

被F4our444编辑

,原因: 语术不清

|

|

|

[分享]谈谈目前的安全发展与现状

作为后辈,尊重前辈们带来的成果! |

|

|

漏洞战争CVE-2010-2883 小白分析 望大佬指点迷津

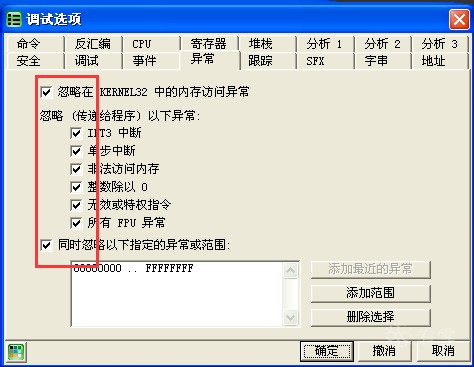

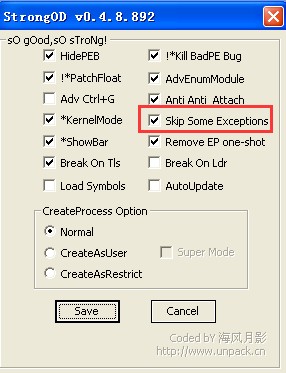

请开启OD的忽略异常机制   |

|

|

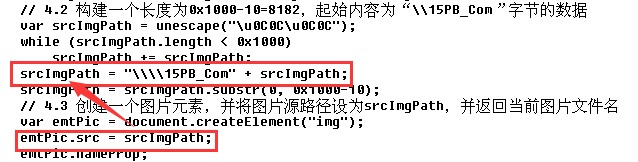

[原创]初识堆喷射及事例(暴雷漏洞)分析

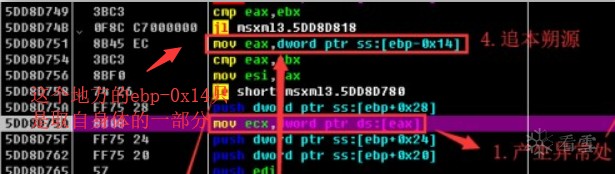

到了第(2)步的时候,此时的情况是我们的栈已经被溢出,却不知道在哪里溢出的。这时我们看poc样本  样本用于构造溢出的数据 头(\\\\15PB_Com) + 身(0x0C0C0C0C) , 然而我们第(2)步中  ebp - 0x14 只是身体上的0x0C0C0C0C , 此时我们往上查找头的位置 ,以此我们就能知道 被覆盖栈的起始地址 ,起始地址再往上便是还没有产生溢出时调用的函数,这样便到了第(3)步 第(4)步的做法是 找到一个还未产生溢出的函数地址,这个函数下软断,重新附加执行, 程序断下后,此时栈还未被覆盖,我们此时下硬断 ,找到一个即将被覆盖的栈地址下硬件写入断点,当我们被下硬断的地方被填充为0x0C0C0C0C时,此时便找到了溢出点,也就是第(5)步 |

|

|

|

|

|

[原创]Glibc Heap 利用之初识 Unlink

0x1 Unlink简要概述那张图 双向链表的指向好像有问题 和《0day安全》好像不太一样 书上是链表链  你看 是不是应该是下图的样子

最后于 2018-11-26 16:27

被F4our444编辑

,原因: 清晰

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值