|

|

[题目][第一阶段 第一题]『深圳腾讯2010安全技术竞赛』

实在点就是10个字节,太晚了明天再提交了 |

|

|

[题目][第一阶段 第一题]『深圳腾讯2010安全技术竞赛』

其实这题理论上可以只要1个字节或是2个.不过实在不想花功夫弄了. |

|

|

[题目][第一阶段 第一题]『深圳腾讯2010安全技术竞赛』

10个字节,呵呵. |

|

|

|

|

|

[题目][第一阶段 第一题]『深圳腾讯2010安全技术竞赛』

exploit exploit 哈哈哈 |

|

|

[求助]XXX检测Cheat Engine 和 OD的方法

检测OD还有 heap magic |

|

|

我有一个大胆的想法,把程序所调用的函数代码封装在程序内...运行后程序是否裸奔?

你果然很大胆!只不过要稍微实现一点功能,估计你的程序就要把操作系统给内联进去了~ |

|

|

[原创]逆一个驱动中带Exception的函数

卧室来看牜人的~ |

|

|

[招聘]奇诺科技诚聘英才

工作详细地点描述一下吧 |

|

|

[求助]我站在北方的雪地里跪求

[QUOTE=kusky;871448]小顶堆。[EBP-48]是上一个或上几个函数的局部变量[/QUOTE] 兄弟,别误导人哦,上几个函数的局部变量怎么会在该模块出现呢?子程序开头分配的局部变量就包含了这个地址 0046E5F3 |. 83EC 7C SUB ESP,7C 楼主可以动态调一下该模块,看样子,地址EBP-48指向的内存可能是给模块中调用的函数做临时buffer用的,比如: 0046E659 |. 8D4D B8 LEA ECX,DWORD PTR SS:[EBP-48] 0046E65C |. E8 6FC46500 CALL Zone.00ACAAD0 0046E66F |. 8D4D 94 LEA ECX,DWORD PTR SS:[EBP-6C] 0046E672 |. 51 PUSH ECX 0046E673 |. 8D4D B8 LEA ECX,DWORD PTR SS:[EBP-48] 0046E676 |. E8 65CC6500 CALL Zone.00ACB2E0 |

|

|

[讨论]挑战小牛,大牛,老牛,黄牛,娱乐一下!

驱动神是谁?群号带二百五,不吉利~ |

|

|

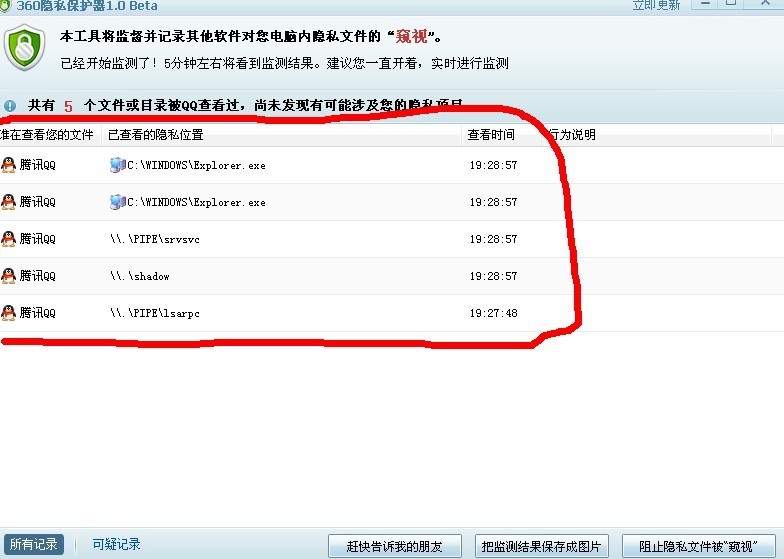

[讨论]360安全卫士发布隐私保护器 专门曝光“窥私”软件

流氓出生的360骨子里就不是好东西,看吧,出来混总是要还的。。。 |

|

|

求助]请问如何准确获得函数传递的参数?

[QUOTE=马里奥;870176]0663FE90 /. 55 push ebp 0663FE91 |. 8BEC mov ebp, esp 0663FE93 |. 8B45 0C mov eax, dword ptr [ebp+C] 066...[/QUOTE] 当然还可以使用指令记录的方法 再不然先记下[ebp+18]处的地址,然后下写断点,重新运行程序后一步步分析看在哪儿会对其进行赋值操作! |

|

|

求助]请问如何准确获得函数传递的参数?

或者在代码中搜索: jmp 0663FE90 ;是否是直接硬跳过来的 push 06D0F5D8 ;是否有针对返回地址的压栈操作,当然很可能是将返回地址传到变量或者寄存器再压栈的,可以搜索所有与返回地址06D0F5D8相关的指令,这个就自己想法了 |

|

|

求助]请问如何准确获得函数传递的参数?

[QUOTE=马里奥;870176]0663FE90 /. 55 push ebp 0663FE91 |. 8BEC mov ebp, esp 0663FE93 |. 8B45 0C mov eax, dword ptr [ebp+C] 066...[/QUOTE] 可能是使用push jmp 的方式调用子程序的,push入返回地址,再jmp到模块中,这样的话返回地址可能不在调用代码附近。 如果你用OD,鼠标点到代码地址 0663FE90 处 在代码框下面应该有:跳转来自 ********,这样可以帮助你追溯到调用代码,或者用IDA静态分析上面的代码也会给出调用地址。 |

|

|

[注意]2010年『看雪论坛.微软 软件安全技术交流会』现场[照片]

同问,顶!凑齐6字 |

|

|

[求助]谁能给思路,我送他QQ会员

00ACBBE1 |> 8B4D 08 |MOV ECX,DWORD PTR SS:[EBP+8] ; ************* 要跳到上面这段的条件是下面这里的返回值为 0 00ACBBA2 |. FF15 B4E1D600 |CALL DWORD PTR DS:[<&USER32.PeekMessage>; \PeekMessageA 00ACBBA8 |. 85C0 |TEST EAX,EAX 00ACBBAA |. 74 35 |JE SHORT Zone.00ACBBE1 PeekMessageA什么时候的返回值为0呢,MSDN告诉我们:“If no messages are available, the return value is zero. ” lz可以在00ACBBE1处下断,然后F9跑程序,当消息队列没消息时,自然断到这里,这段代码看样子就是窗口程序死循环取消息然后处理消息的代码,利用PeekMessage在没有消息时处理一些别的事情。 另: 要想知道EBP+8是怎么赋值的,随便在上面的代码中下断,断下后看返回地址,直接到返回地址处分析当前模块的参数传递信息,就OK |

|

|

[讨论]360安全卫士发布隐私保护器 专门曝光“窥私”软件

在一台没有qq的电脑上,把系统自带的 notepad.exe(记事本)改名为qq.exe,运行此程序,点击“打开”菜单,此时,360隐私保护器就报150个文件被偷窥!记事本也偷窥用户隐私?

|

|

|

|

|

|

[原创]一行代码检测程序是否使用OllyDBG启动

嘿嘿,不好意思,一时手快~ |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值