|

|

vmp解释器

在Android的Dalvik虚拟机或ART(Android Runtime)中,if-eqz 是一个条件跳转指令。这条指令会检查其操作数(通常是一个寄存器)的值。如果该值为零(即“zero”),则执行流程会跳转到由指令指定的偏移量所指示的代码位置。 你提到的“3800”可能是这个跳转指令的偏移量,表示如果条件满足(即寄存器值为零),则跳转到当前指令之后的第3800个字节的位置。 要捕获if-eqz指令的操作数(即v2和v3),你需要对Dalvik字节码或ART的DEX文件进行反汇编或反编译。你可以使用工具如baksmali(用于Smali字节码)或dex2jar + jd-gui(用于DEX文件)来查看和分析这些指令。 以下是捕获if-eqz指令操作数的大致步骤: 反汇编DEX文件:使用dex2jar将DEX文件转换为JAR文件,然后使用jd-gui打开JAR文件以查看Java源代码的反编译版本。或者,你也可以直接使用baksmali来反汇编Smali文件。 查找if-eqz指令:在反汇编或反编译的代码中,查找if-eqz指令。这个指令通常会有一个或多个操作数,这些操作数可能是寄存器(如v2, v3等)。 分析操作数:确定if-eqz指令的操作数,并理解它们是如何在代码中使用的。这些操作数可能代表特定的变量或值。 捕获v2和v3的值:在if-eqz指令执行之前,你可以通过查看或修改代码来捕获v2和v3的值。这可能涉及到在代码中插入日志语句,或者在调试器中设置断点来观察这些值。 调试和验证:使用调试工具(如Android Studio的调试器)来执行代码,并验证你是否正确地捕获了v2和v3的值。 |

|

|

|

|

|

Windows 10有PCHunter这样的工具软件么?

谁说win10用不了,都可以啊 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

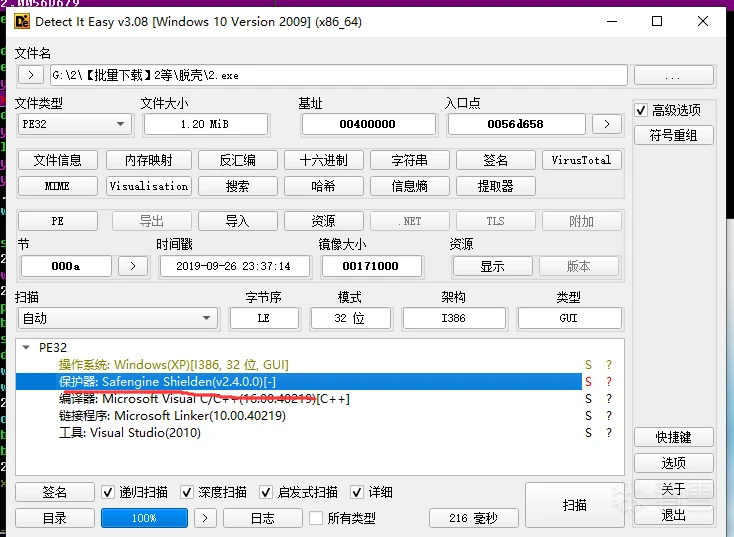

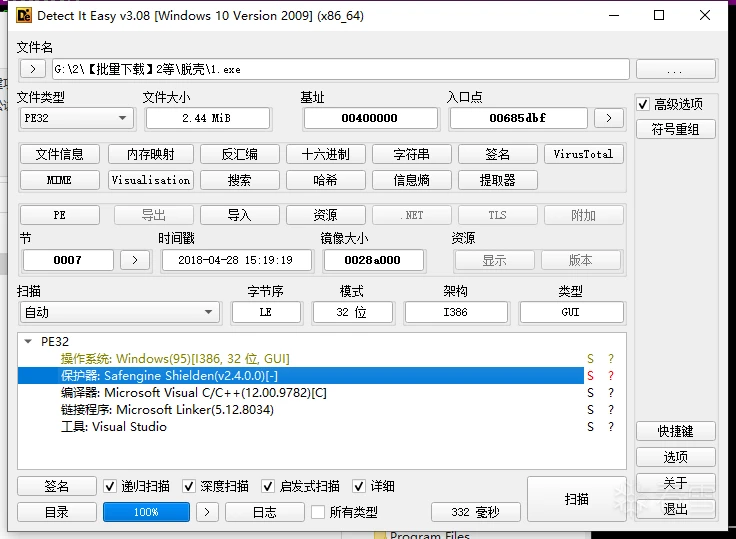

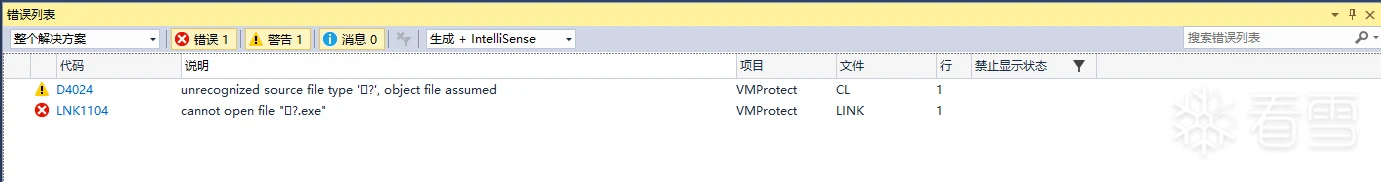

[原创]VMP泄露编译的一些注意事项

只有三个错误 |

|

|

[原创]VMP完整源码大放送

刚才装VS2013,看看行不行,好像也不对,应该是vs2015 |

|

|

[原创]VMP完整源码大放送

VS2008不对 |

|

|

[原创]VMP完整源码大放送

VS2017也不对 |

|

|

[原创]VMP完整源码大放送

VS2019不对 |

|

|

[原创]VMP完整源码大放送

这个vmp是那个版本vs编译出来的 |

|

|

[原创]VMP完整源码大放送

应该不是完整版源码吧 |

|

|

[原创] 人肉跟踪VMProtect入口至出口运行全过程(2)迷你代码还原

好东西,写的非常好,非常直观,以前是图文教程,现在弄了套视频教程,结合你这个看基本理解这个玩意,发现也不难,难者不会,挥着不难,不过弄这玩意挺浪费时间的,看你目的是啥,后期如果求破解,完全不需要这样麻烦 |

|

|

[原创] 人肉跟踪VMProtect入口至出口运行全过程(2)迷你代码还原

道理大同小异,VMP3x是把这个东西展开而已,不过可以看看研究下 |

|

|

[推荐] 踩楼赠书来啦!反汇编与逆向工程标志性著作:《C++反汇编与逆向分析技术揭秘》(第2版)

看看能不能中一个,以前老钱书看到过不错的 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值