|

|

道歉声明

mark |

|

|

[原创]2020网鼎杯 青龙组 Android逆向题 rev01 WP

666,真佩服有耐心玩ollvm的 |

|

|

[原创]逆向学习sgavmp篇

666 |

|

|

[原创]安卓逆向入门学习的一些总结、自我审视及规划

我什么时候才能像师傅这么优秀~~~ |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

[原创]某动画APP分析

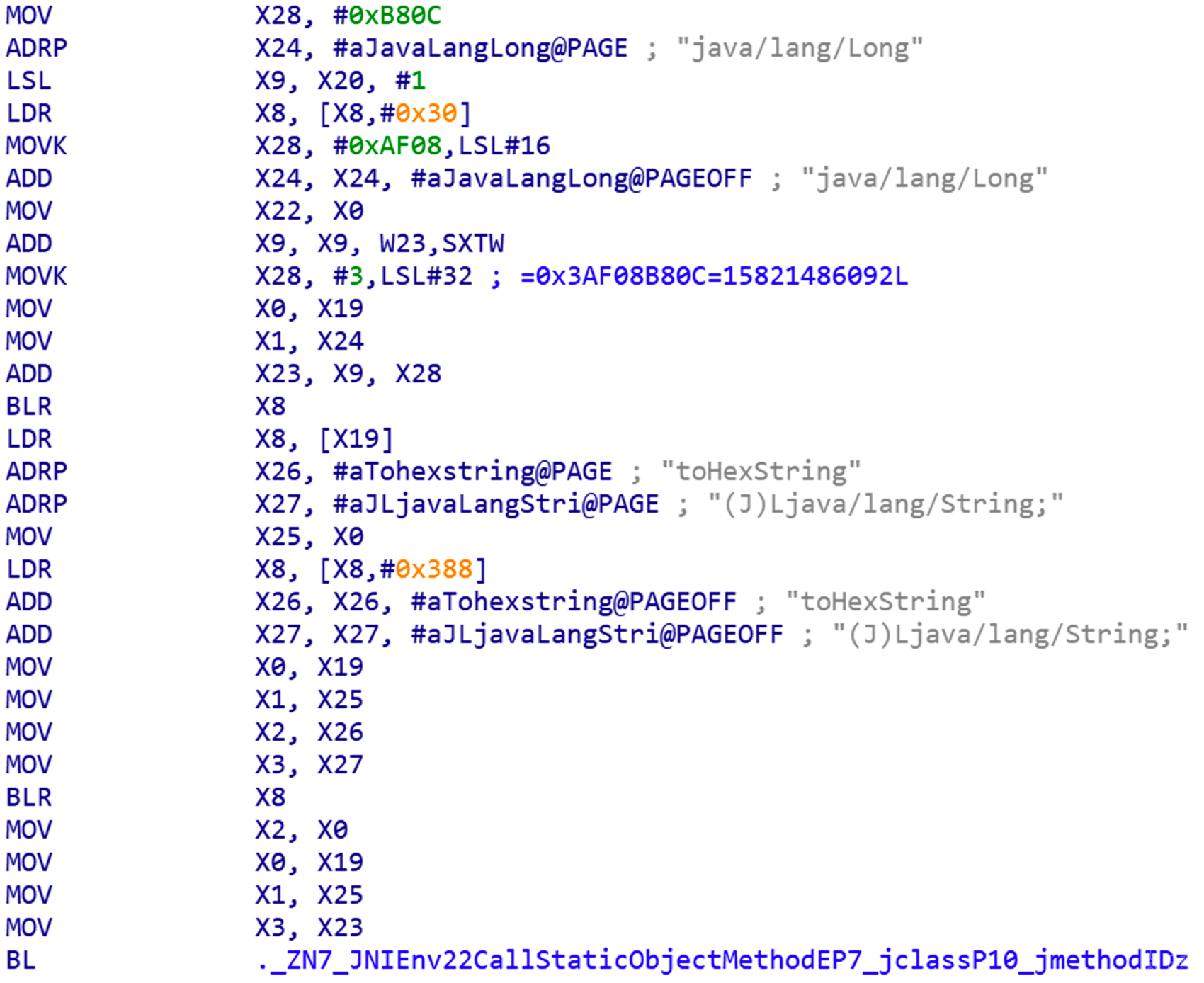

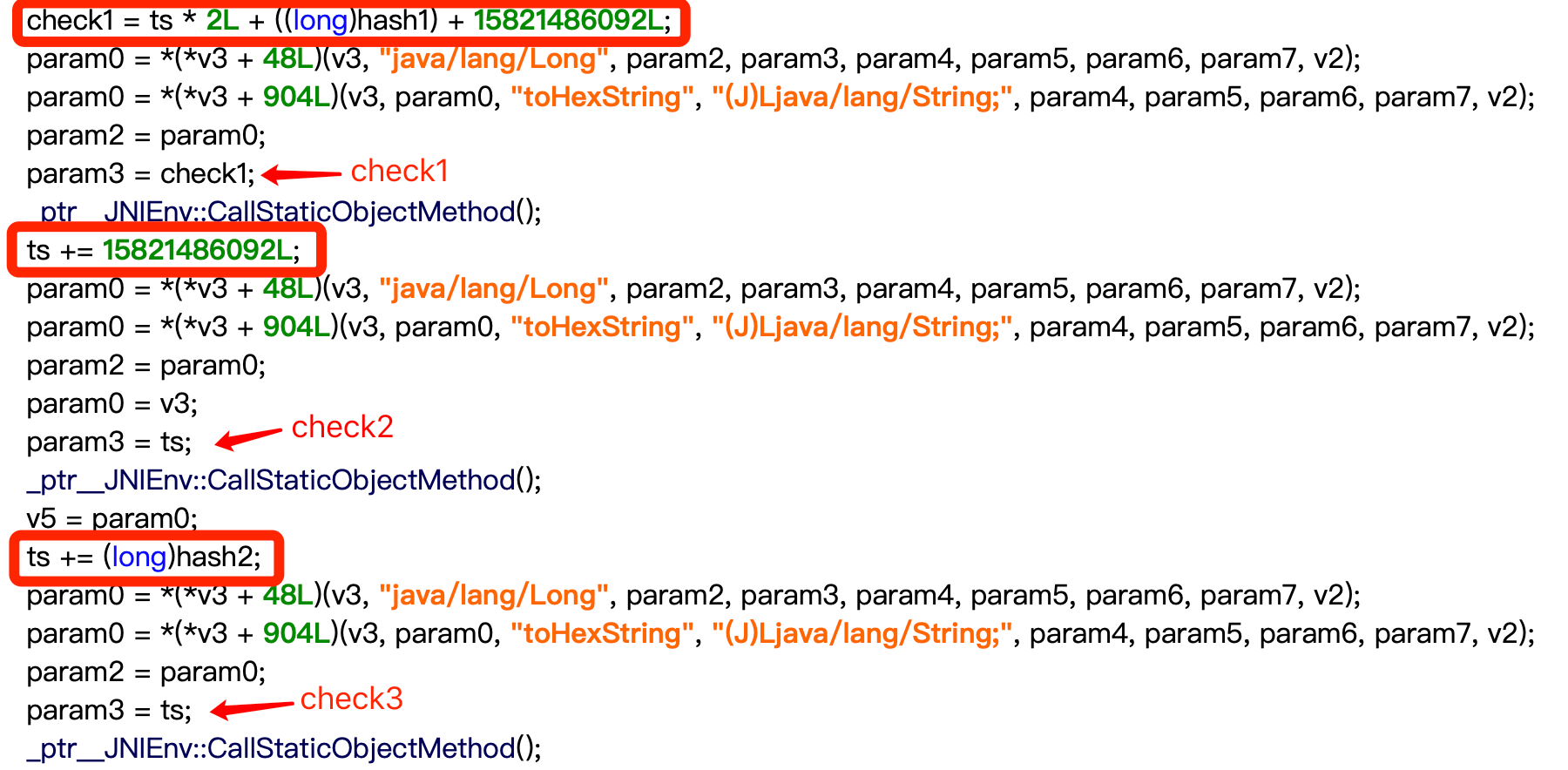

是要改变量名。JEB里只会有15821486092L这一串数字,另外两串是这一串数字同hashcode计算得出来的 |

|

|

[原创]某动画APP分析

用的是国外大神分享的https://forum.reverse4you.org/t/jeb-3-7-0-merry-xmas-edition-by-dimitarserg/11035

最后于 2020-4-4 10:27

被Fireeye编辑

,原因:

|

|

|

[原创]某动画APP分析

至于加的那一串数字,经测试是开发者的手机号(;一_一) |

|

|

[原创]某动画APP分析

public String getV(long ts) {

long hash1 = -1916912749L;

long hash2 = 1344359219L;

long check1_ = ts * 2 + hash1 + 15821486092L;

ts += 15821486092L;

long check2_ = ts;

ts += hash2;

long check3_ = ts;

String check1 = Long.toHexString(check1_);

String check2 = Long.toHexString(check2_);

String check3 = Long.toHexString(check3_);

return check1 + "dt8re" + check2 + "rt9ws" + check3;

}

结果是一样的。

最后于 2020-4-4 08:51

被Fireeye编辑

,原因:

|

|

|

[原创]某动画APP分析

登录或者点击标题,切换到嘀哩源或者超清源就能看到了

最后于 2020-4-3 15:12

被Fireeye编辑

,原因:

|

|

|

[原创]某动画APP分析

签名计算是在so里生成,在服务器校验的,协议头的imei就是计算的结果。把计算的方法重写一下就可以

最后于 2020-4-3 14:58

被Fireeye编辑

,原因:

|

|

|

|

|

|

[原创]360加固保免费版分析

感谢分享! |

|

|

|

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值

谢谢大佬分享

谢谢大佬分享