|

|

|

|

|

[原创]stm32逆向JLINK OB的BOOT

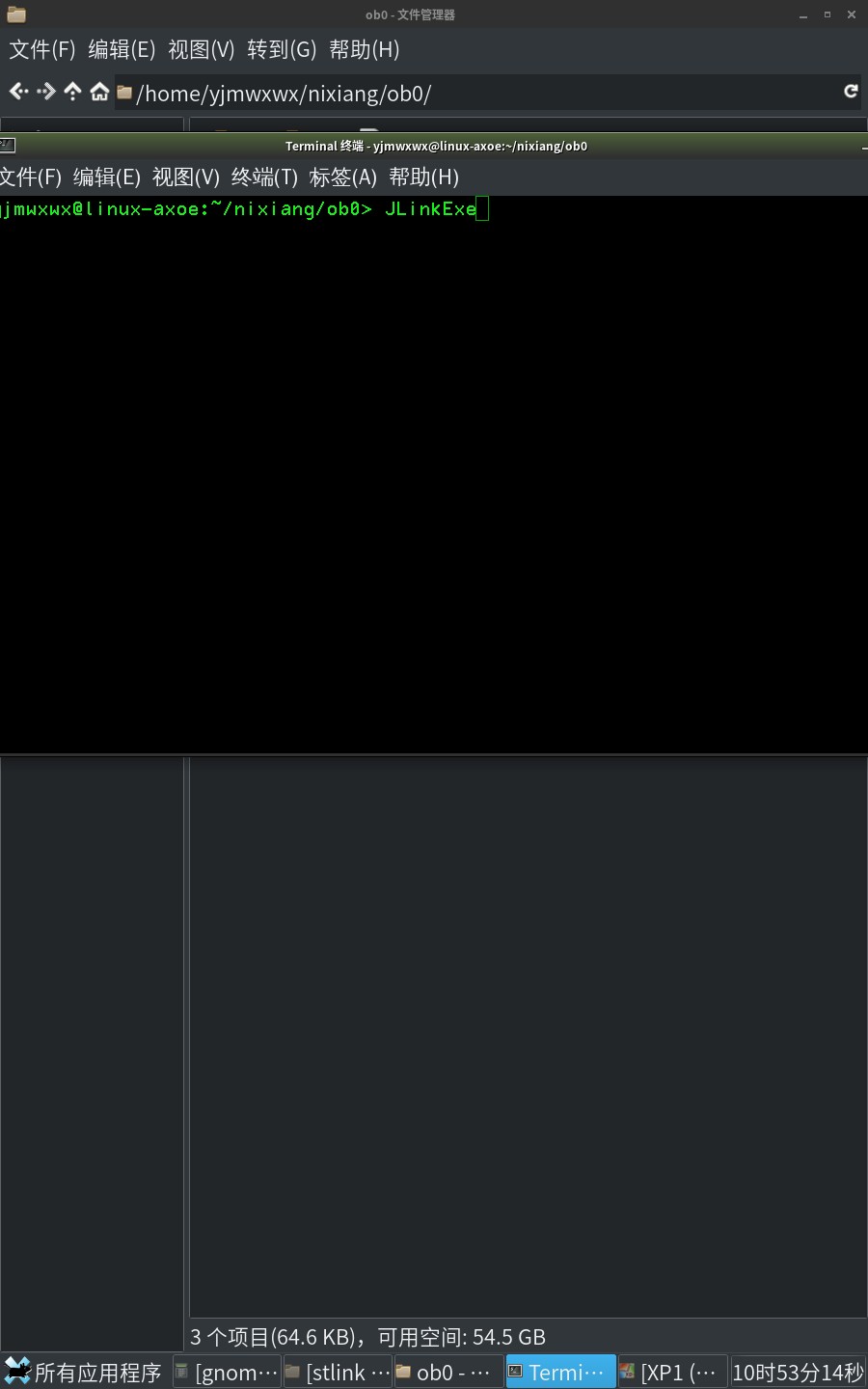

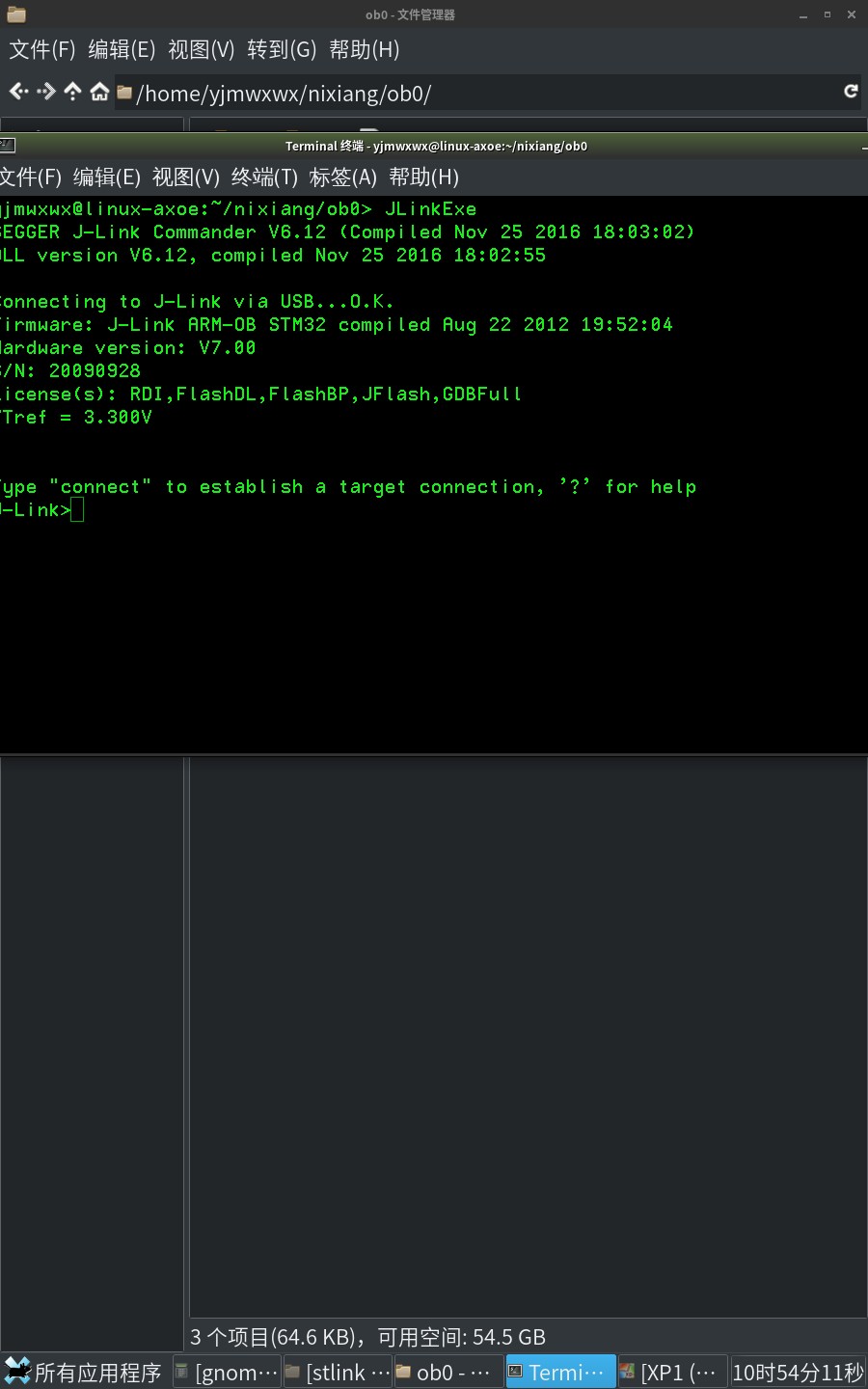

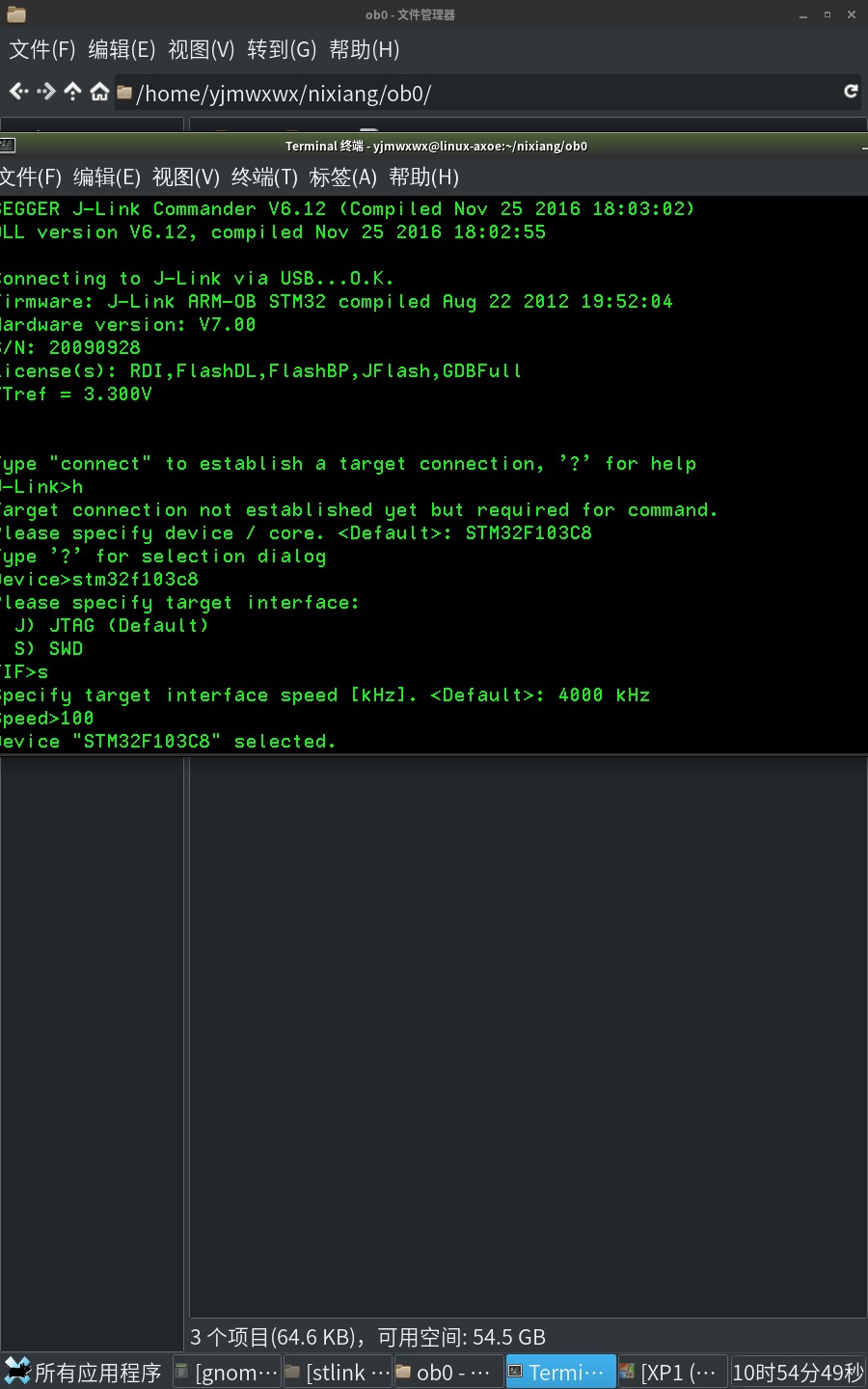

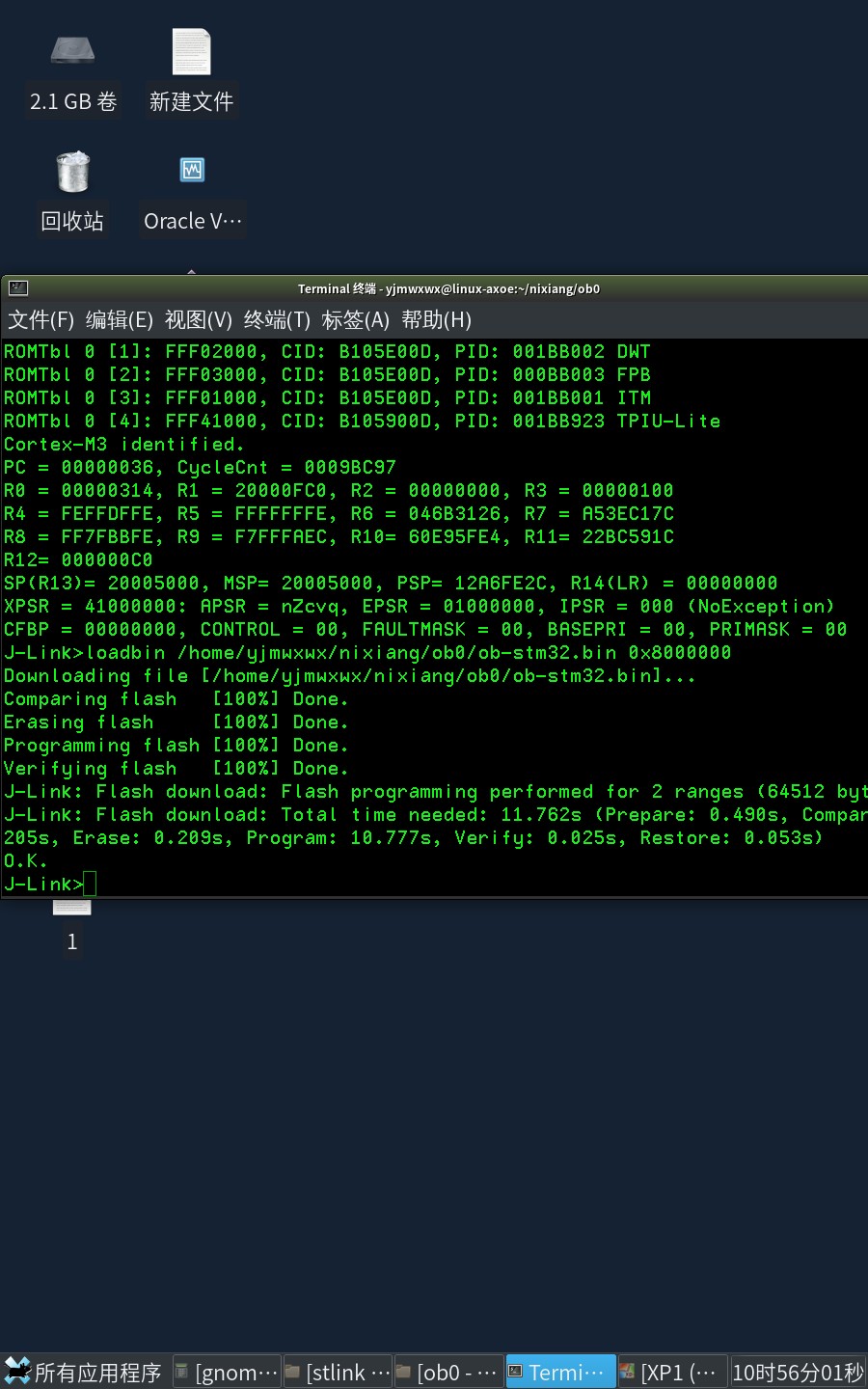

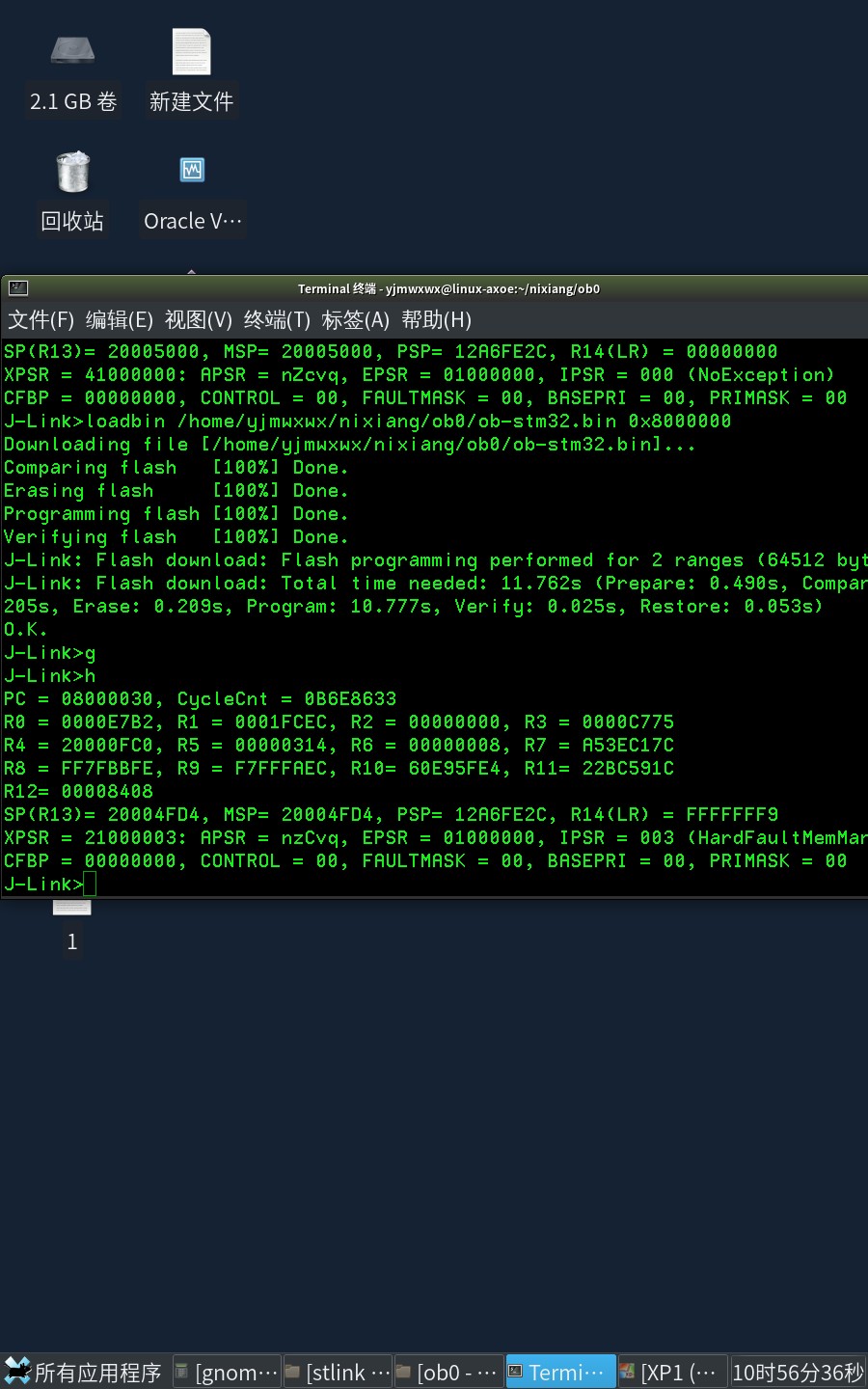

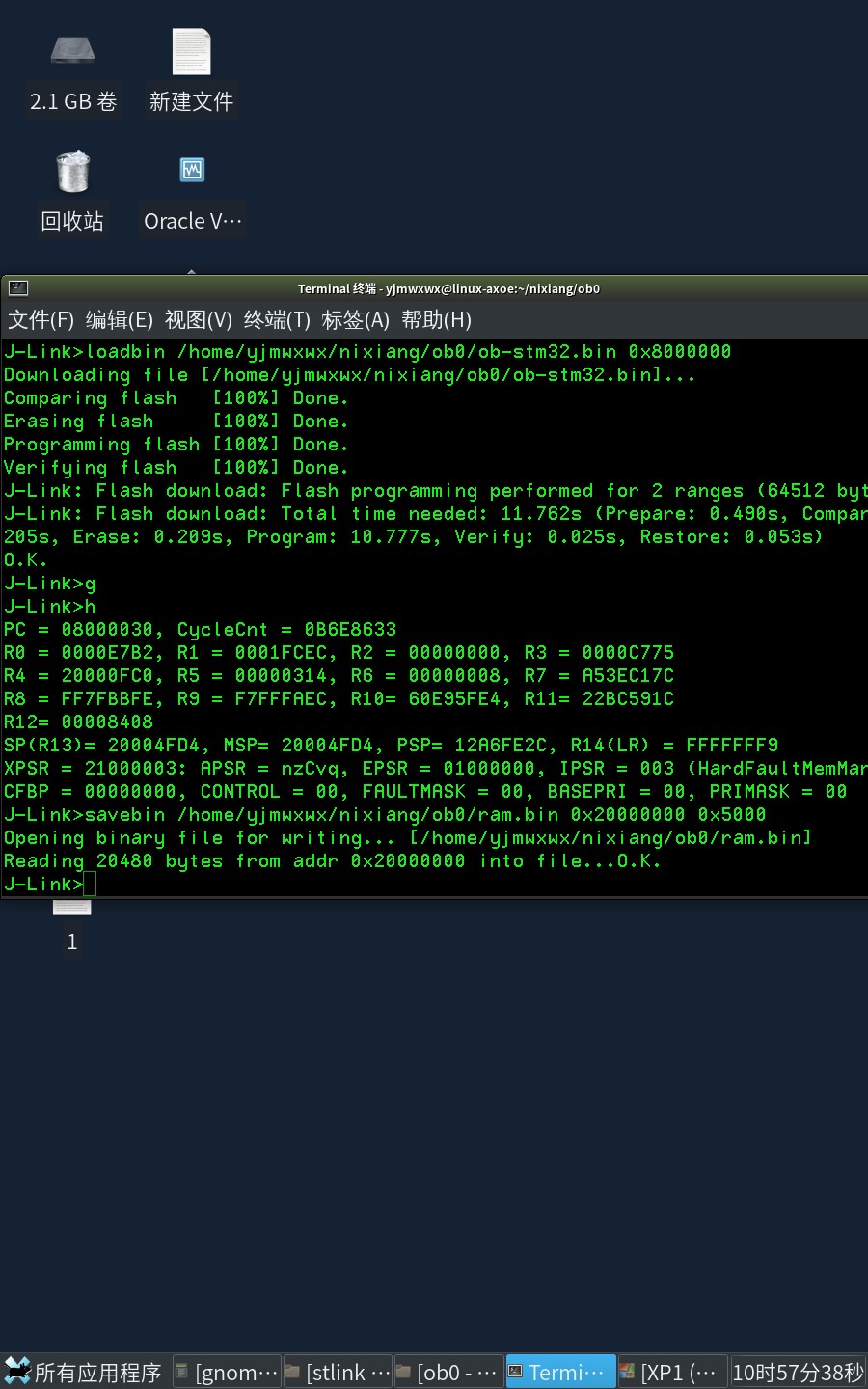

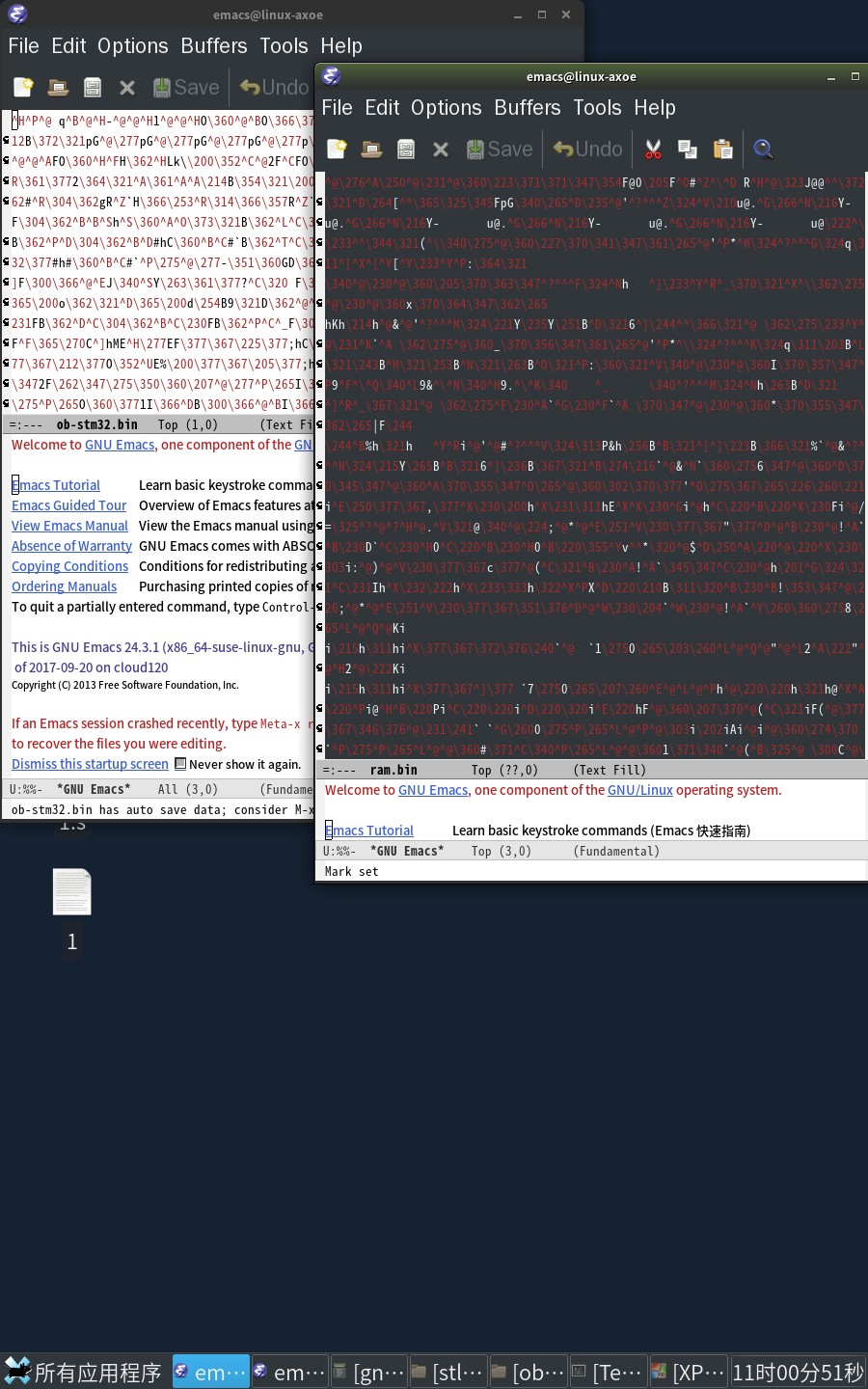

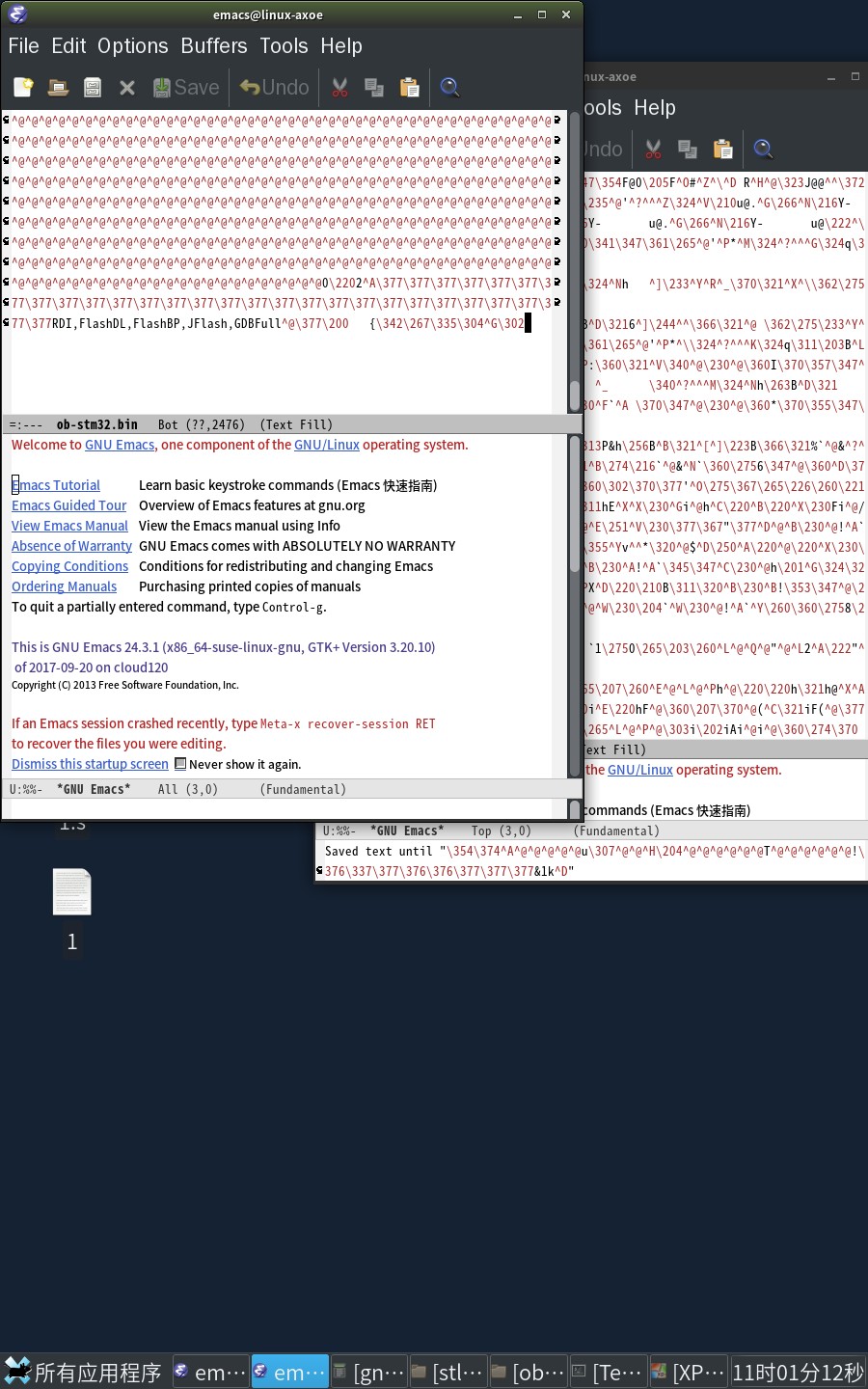

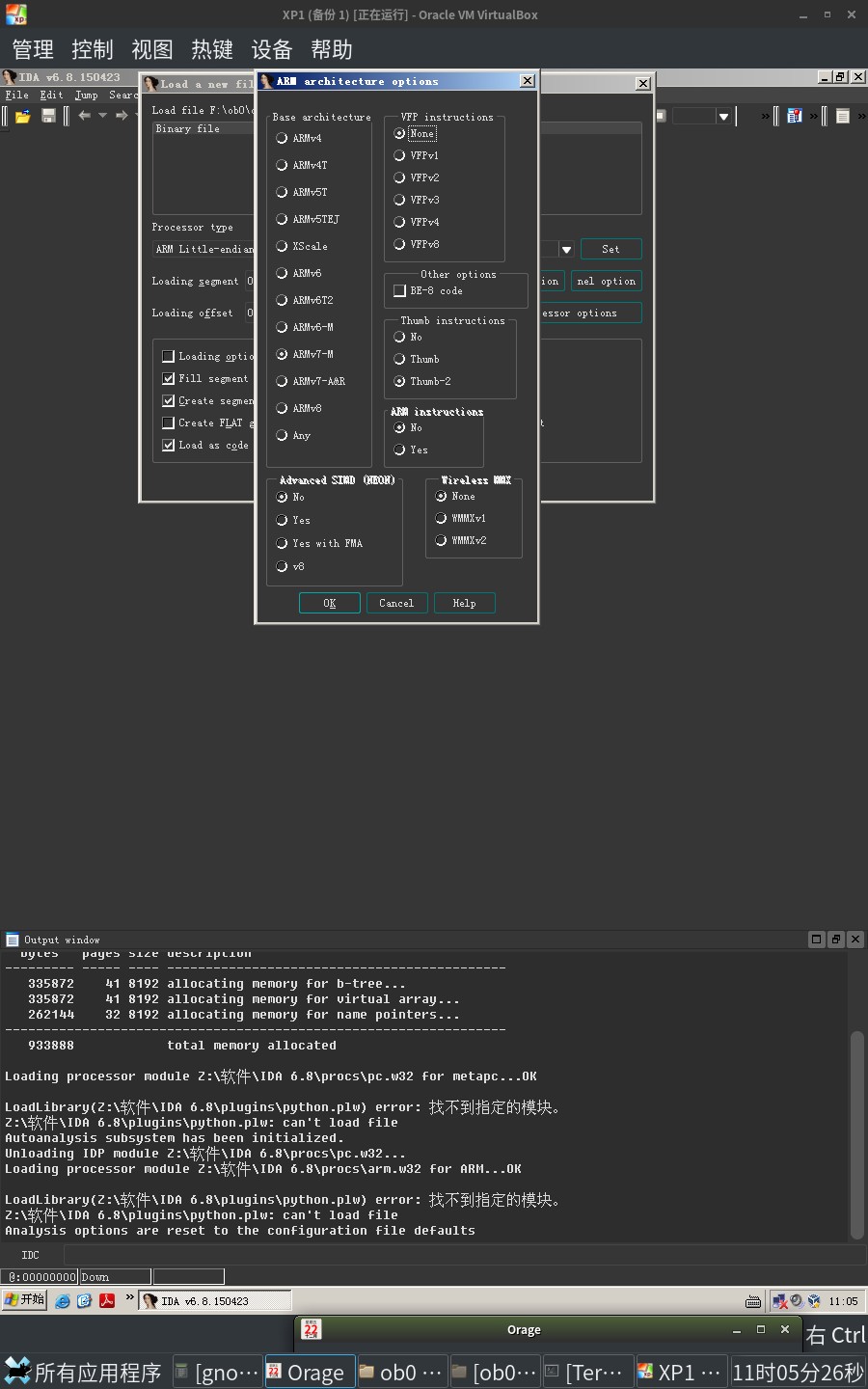

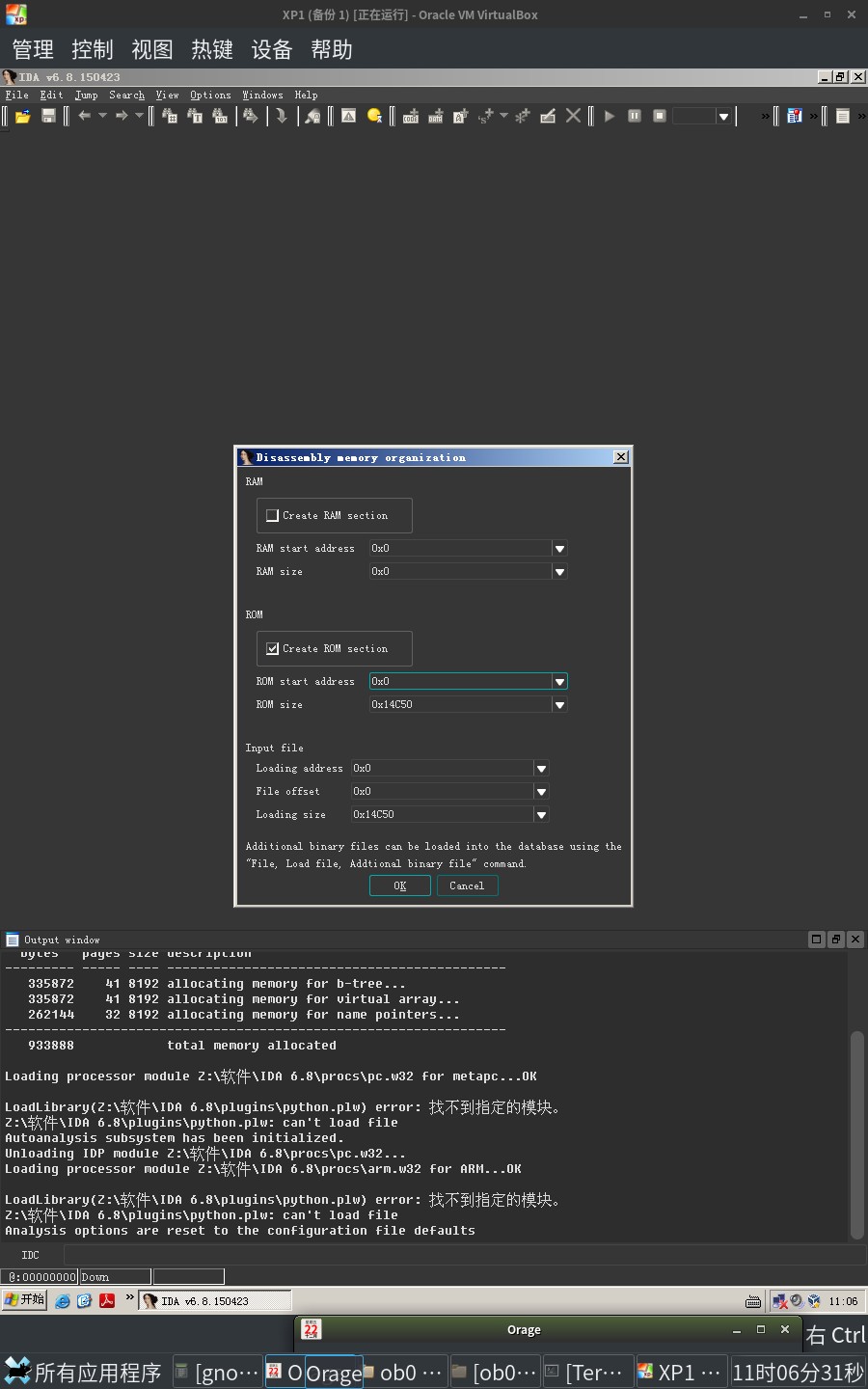

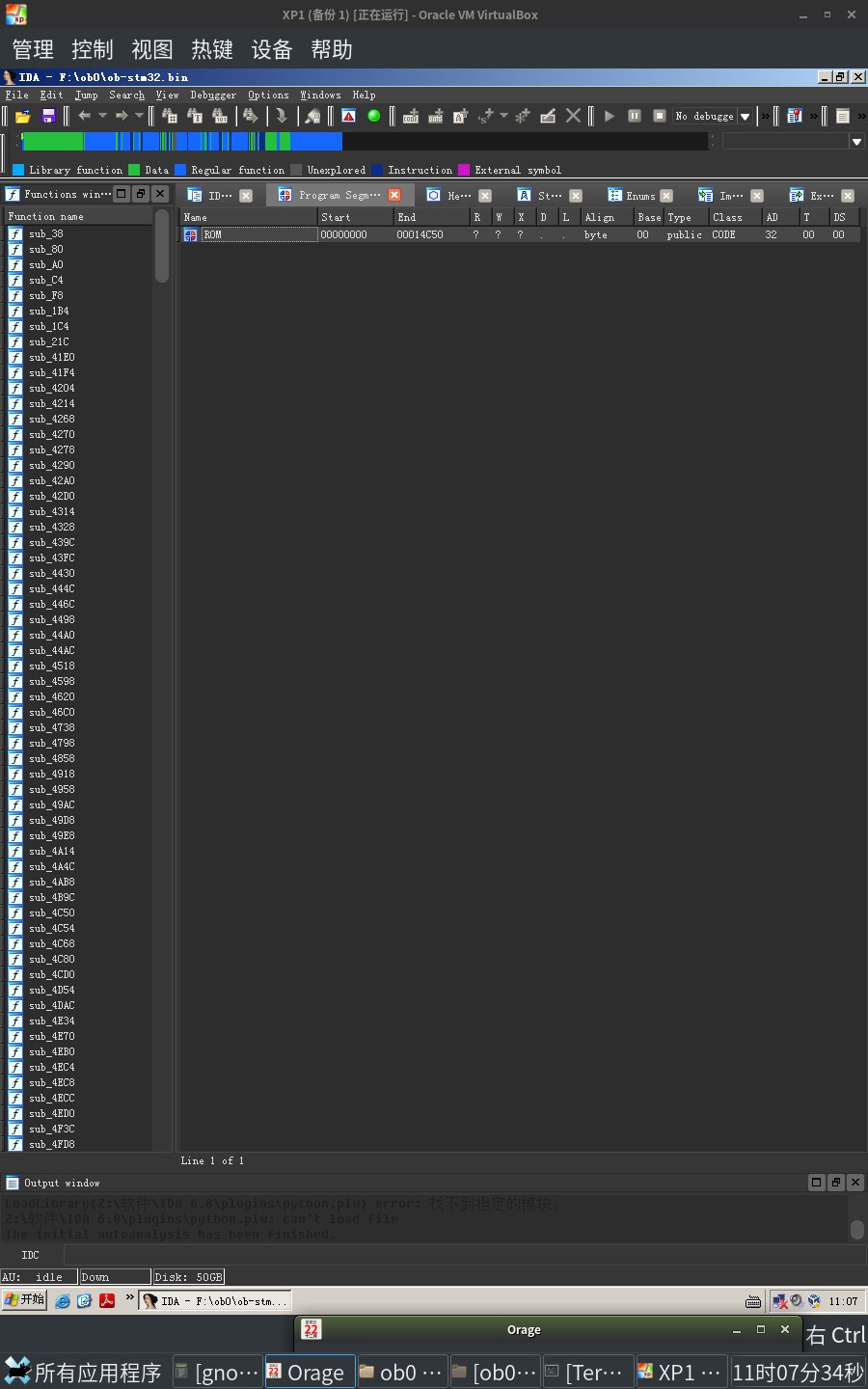

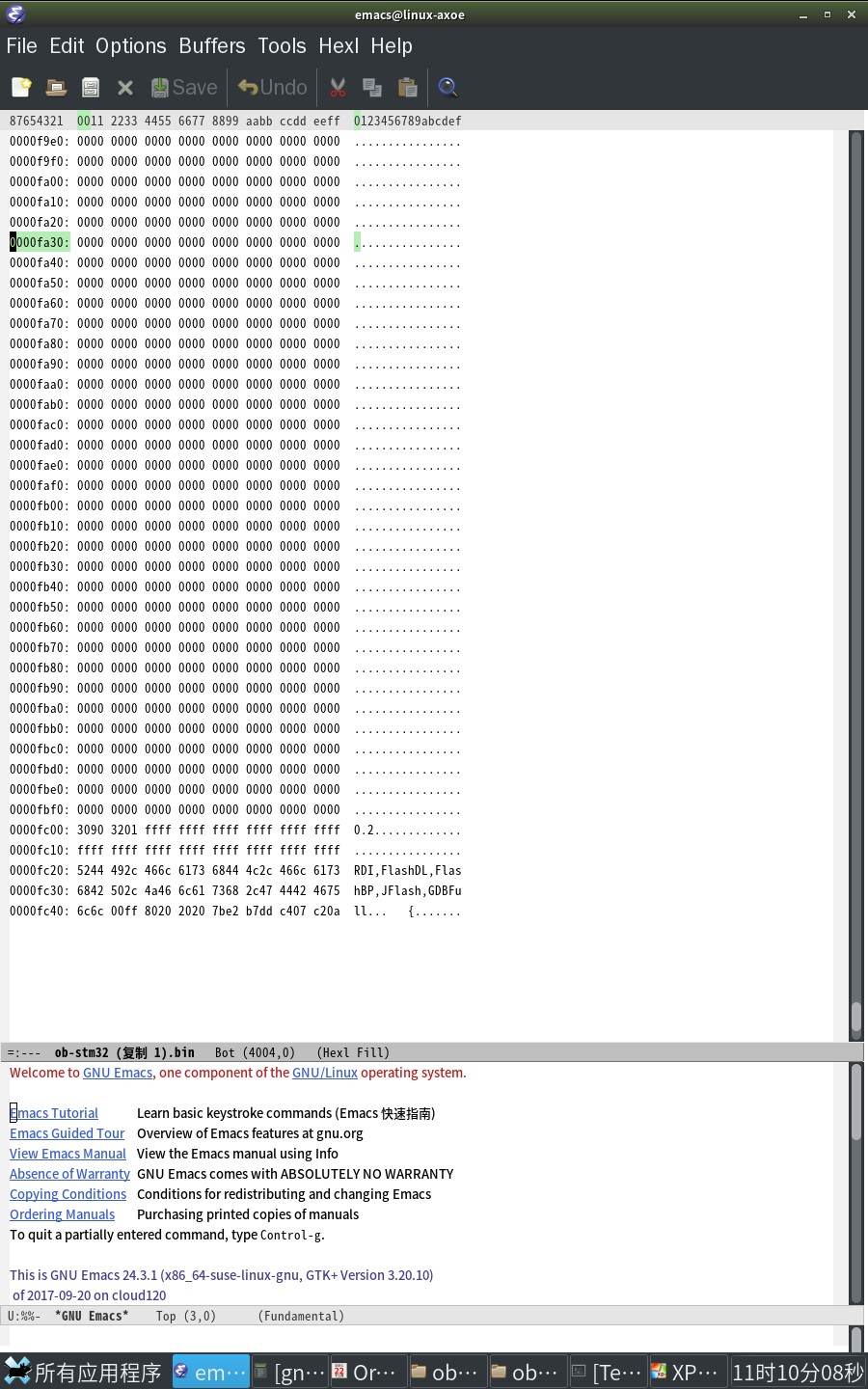

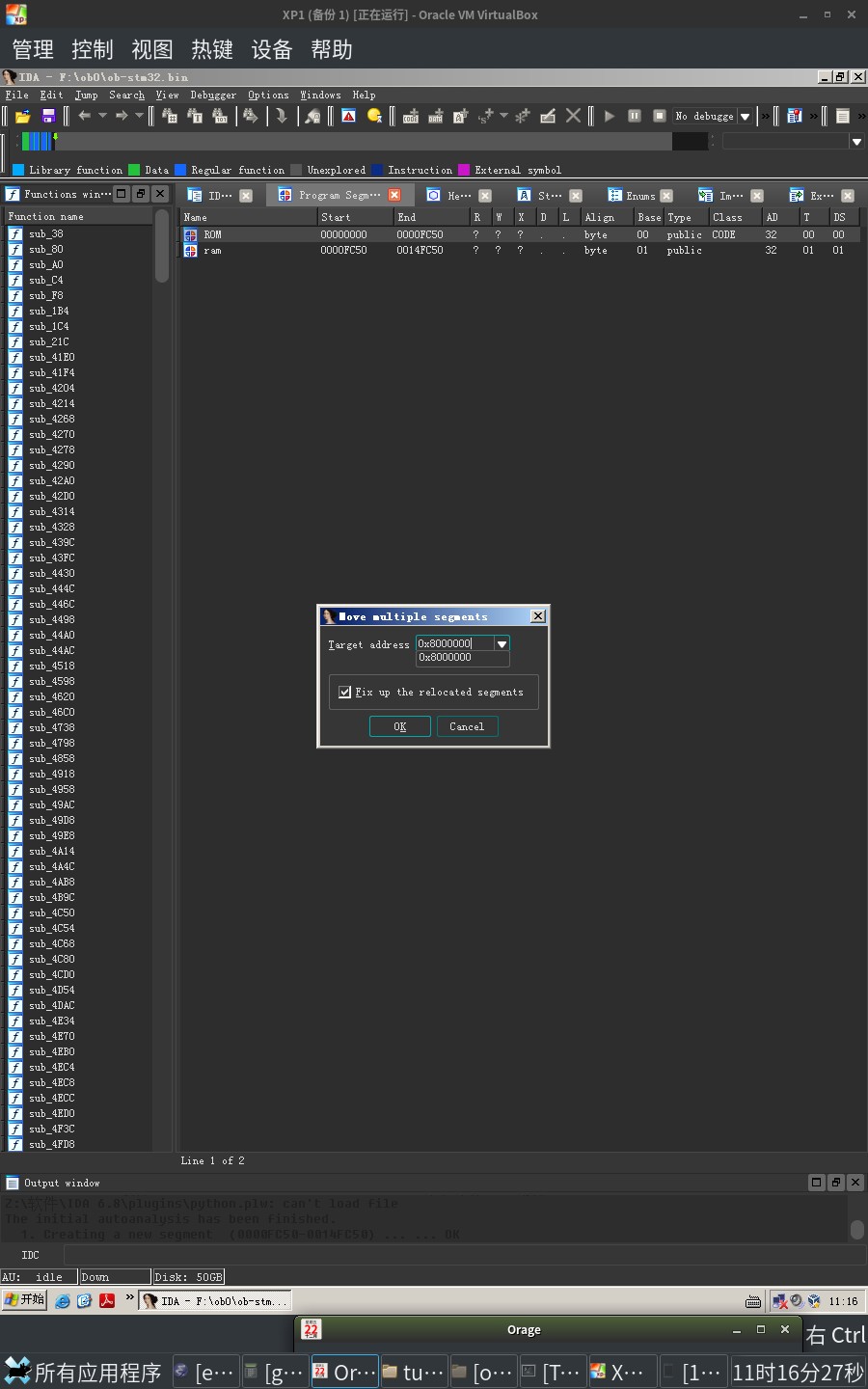

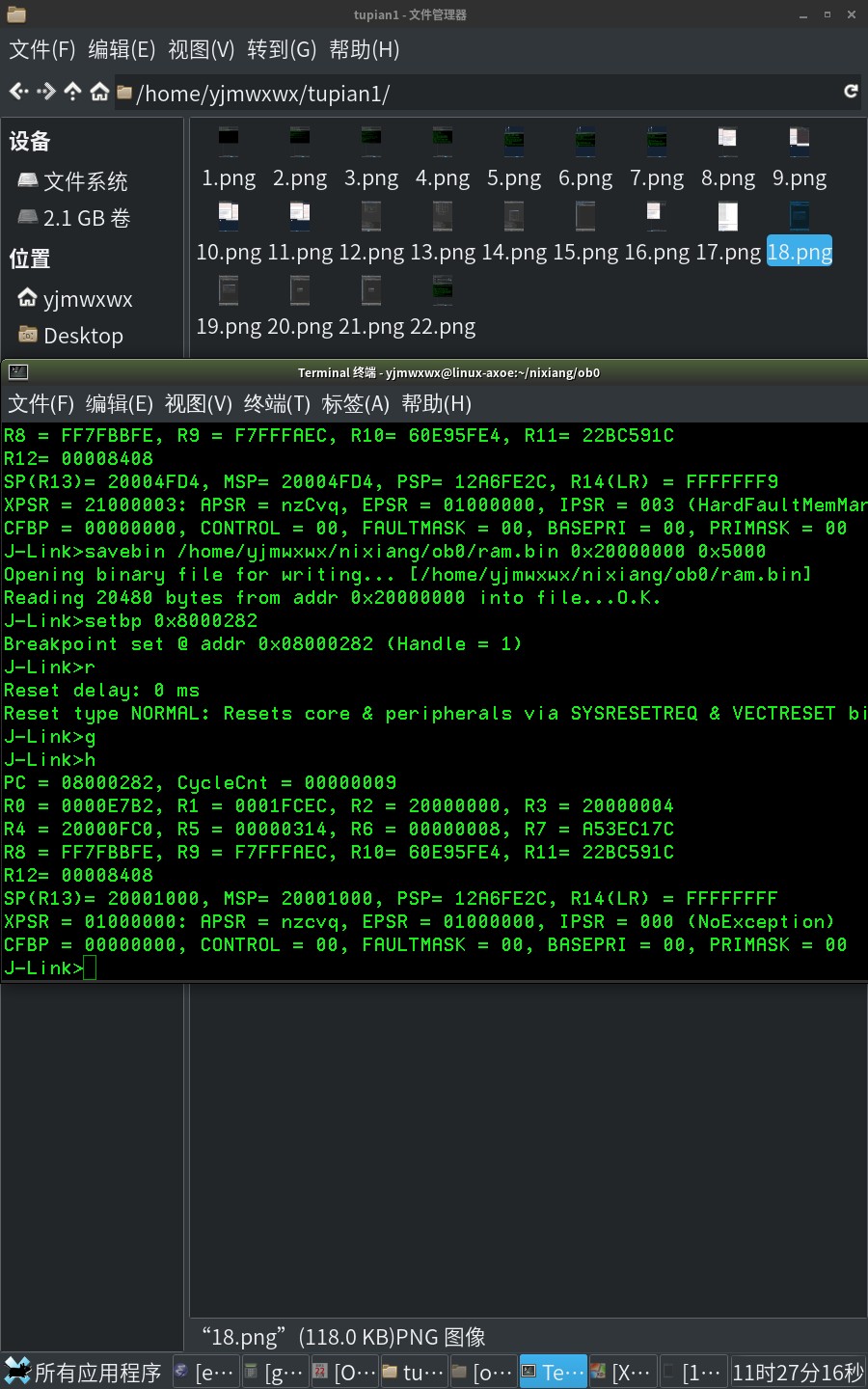

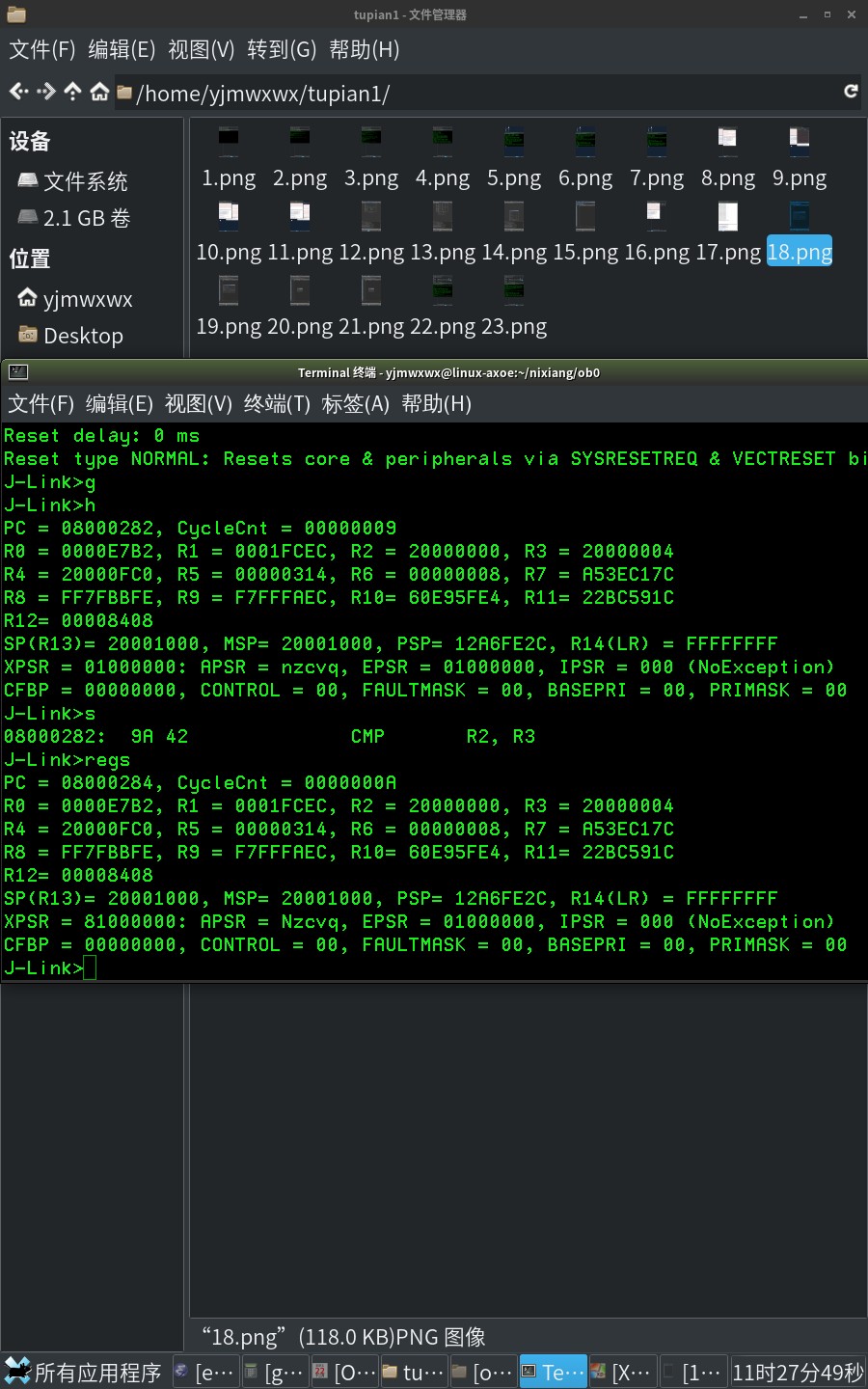

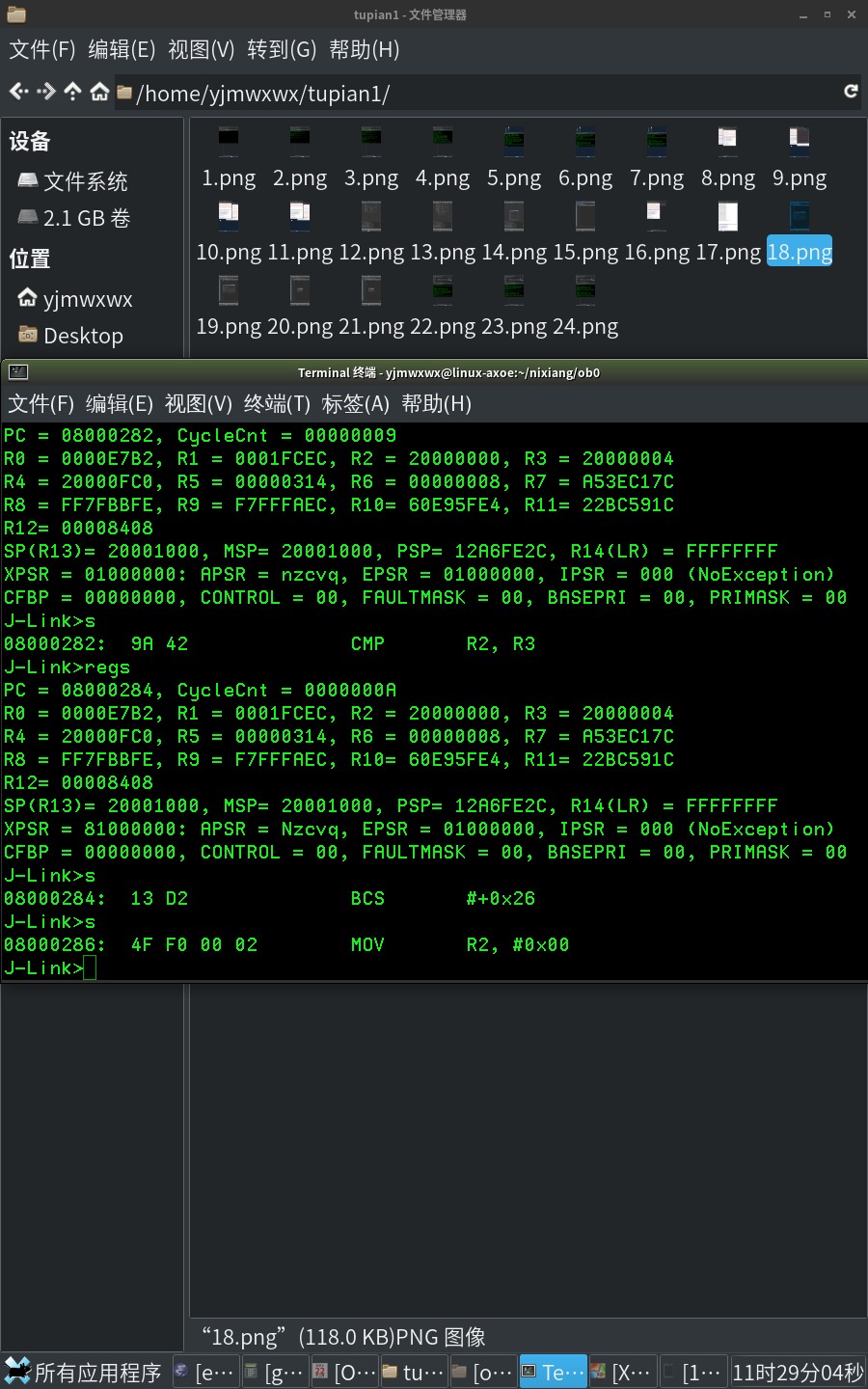

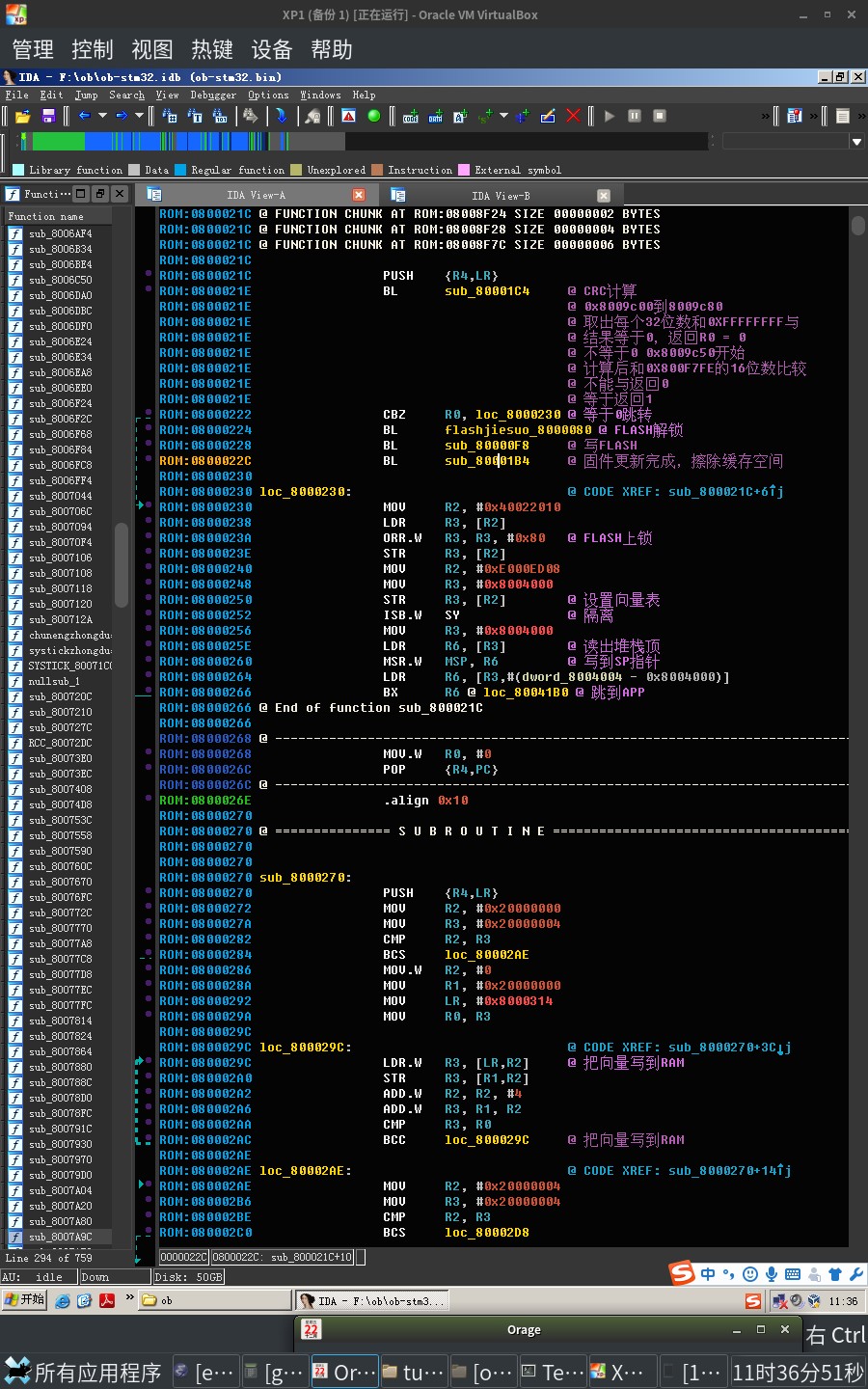

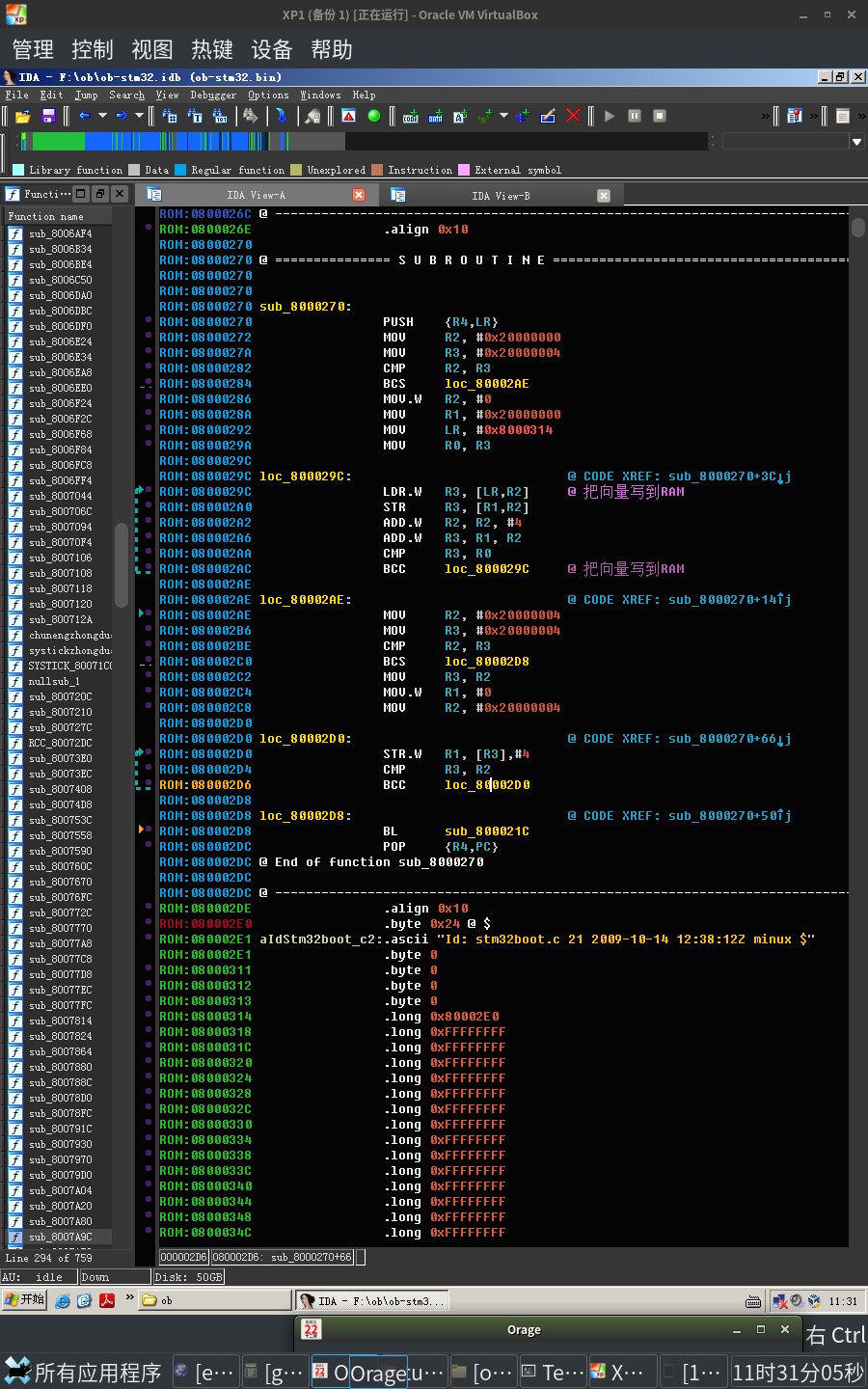

在贴点逆向时候简单过程 打开JLINK官方的那个命令行调试器     到这里已经成功连接上目标板子了 接下来把下载的固件烧写到自己的板子,固件是原来别人从官方DLL文件里截取出来的,固件是无法通过普通手段从芯片里读出来的,因为有读保护。 把  运行程序后再停止  下面读出内存  用EMACS打开FLASH和RAM的bin文件  下面复制ram.bin里的数据  把stm32.bin拉到最后面  把RAM的粘帖到FLASH的并且保存  用IDA打开    设置ROM的地址范围  查看原来固件看到地址到0XFC50  下面就把ROM改成0到0XFC50  接着添加一个RAM的,设置地址0XFC50到0X14C50  设置ROM偏移0X8000000  设置RAM偏移0X20000000  示范下JLINK官方那个调试工具 BGS前面设置一个断点,命令setbp 0x8000282  单步执行一下可以看到R2和R3比较   我学STM32都是用GNU ARM汇编写的程序,这个调试器很熟悉,虽然简单整个分析过程就是单步执行一条一条跟踪看干了什么。 我水平菜,不会像大神那样看F5后的C代码就能看懂。 我分析只能靠硬件仿真慢慢看汇编,也就汇编比较精通,但是只会汇编根本不如人家看F5后的快,所以竞争失败,只免费给别人破解过几个序列号保护的,一分钱没挣到。 分享出来方便没入门的参考参考。 反汇编后的代码我也可以放到KEIL重新编译了,这个很简单不知道有没有人需要?

|

|

|

[招聘]360信息安全部职位热招

信息安全工程师(IoT安全) 这个感觉适合,但是没学历要是真去应聘估计连门卫那关都过不去。 我去我们小县城某个做自动化产品的公司应聘,管人事一看我学历低连话都没和我说一句,然后让总务赶我走,从此放弃了找技术工作老老实实种地。

|

|

|

[原创] STM32 逆向 -- 固件Dump 教程

这个根本没用,芯片有读保护,FLASH上锁后根本读不出来,你连上调试器芯片就会把FLASH全部擦除。 其实也就是读个内存,JLINK官方驱动里面那个命令行里面输入: savebin /home/yjmwxwx/1.bin 0x20000000 0x5000 就读出内存了 |

|

|

[招聘]360汽车信息安全实验室招聘安全研究员

逆向工程师这个要求我都符合啊,也就C语言编程非常弱,我都用ARM汇编写ARM内核的单片机程序。 感觉这个技术没什么用啊,自己做逆向破解连个客户也抢不到。我在农村种地,北京这么远根本去不成,要求这么低肯定骗人的 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值

注释出具体的函数功能

注释出具体的函数功能