|

|

|

|

|

|

|

|

|

|

|

[注意]『看雪论坛学习交流小组』第一期学习班报名结束,正在审核申请

希望我能通过~~~呵呵!! |

|

|

[原创]快速抠图/伤心黑白棋 暴破分析

楼主是PYG的管理员吧 |

|

|

[注意]『看雪论坛学习交流小组』第一期学习班报名结束,正在审核申请

在看雪论坛的注册名(ID):小糊涂神 你申请加入小组的原因: 对破解很感兴趣,希望能在大家的帮忙下学习进步! 你的技术专长或爱好: 属于业余爱好者,之前学过破解一段时间。 你的原创作品: 以前在PYG和龙族发过一个简单的软件追码。 你对交流小组的建议和看法: 希望大家真心交流,共同学习,而不是只为了挂个名而进去交流小组,长期潜水。 分时分进阶的给出学习题目,遇到自己不能解决的问题,共同探讨,或者组长和大大们指点。 马甲和潜水员请远离。。。。。。 |

|

|

[求助]高手进来看看吧

你想做免杀吧? |

|

|

UPX的壳脱出后运行不了

脱壳应该没问题,一闪而过说明有自校验! |

|

|

|

|

|

[调查]希望看雪论坛组建学习小组

非常支持!! |

|

|

|

|

|

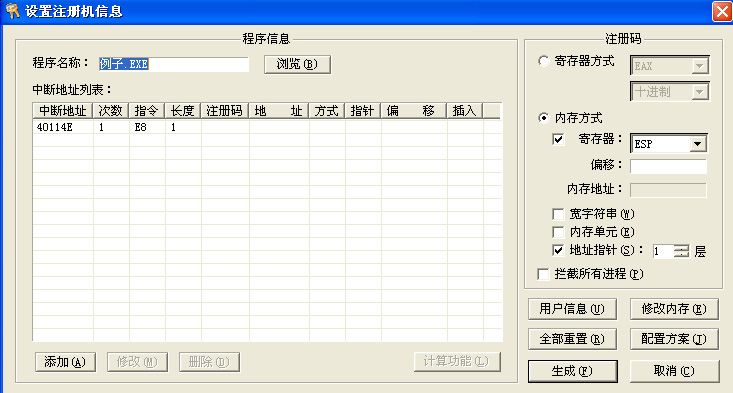

[建议]如何用keymake写内存注册机

********************************************************* 00401131 . 50 push eax ; /<%1X> 00401132 . 68 3E304000 push 0040303E ; |%1x 00401137 . 68 5C304000 push 0040305C ; |s = 例子.0040305C 0040113C . E8 7B000000 call <jmp.&USER32.wsprintfA> ; \wsprintfA 00401141 . 83C4 0C add esp, 0C 00401144 . 68 6C304000 push 0040306C ; /String2 = ""(假码) 00401149 . 68 5C304000 push 0040305C ; |String1 = ""(真码) 0040114E . E8 B7000000 call <jmp.&KERNEL32.lstrcmpA> ; 请看这里的 ESP 指针 00401153 . 85C0 test eax, eax 00401155 . 75 1D jnz short 00401174 00401157 . 6A 10 push 10 ; /BeepType = MB_ICONHAND 00401159 . E8 7C000000 call <jmp.&USER32.MessageBeep> ; \MessageBeep 0040115E . 6A 00 push 0 ; /Style = MB_OK|MB_APPLMODAL 00401160 . 68 00304000 push 00403000 ; |注册成功 00401165 . 68 09304000 push 00403009 ; |谢谢你的注册! 0040116A . FF75 08 push dword ptr [ebp+8] ; |hOwner 0040116D . E8 6E000000 call <jmp.&USER32.MessageBoxA> ; \MessageBoxA 00401172 . EB 0F jmp short 00401183 00401174 > 68 18304000 push 00403018 ; /输入的序列号不正确! 00401179 . 6A 68 push 68 ; |ControlID = 68 (104.) 0040117B . FF75 08 push dword ptr [ebp+8] ; |hWnd 0040117E . E8 69000000 call <jmp.&USER32.SetDlgItemTextA> ; \SetDlgItemTextA 00401183 > B8 00000000 mov eax, 0 00401188 . 5E pop esi ************************************************************* 很明显,00401149 地址出现真码,那我们就可以在它的下一个地址 0040114E 处做内存注册机,请注意,这个地址的 ESP 指针指向的地址内容就是 真码! 按我图所示“添加”中断地址,“注册码方式”是 内存方式 ESP 指针所指的内容!  |

|

|

|

|

|

[求助]谁能提供加密和解密书上所有的程序??

我也有啊,买了那本书了,不过现在还没看多少 |

|

|

|

|

|

[求助]爆破--不知道哪是关键跳 哪是关键CALL!

00413E83 6A 00 push 0 //下断 00413E85 8DB3 74030000 lea esi,dword ptr ds:[ebx+374] 00413E8B 56 push esi 00413E8C E8 339D0600 call 123.0047DBC4 00413E91 83C4 0C add esp,0C 00413E94 8DBB 89030000 lea edi,dword ptr ds:[ebx+389] 00413E9A 68 00010000 push 100 00413E9F 6A 00 push 0 00413EA1 57 push edi 00413EA2 E8 1D9D0600 call 123.0047DBC4 00413EA7 83C4 0C add esp,0C 00413EAA 33C0 xor eax,eax 00413EAC 83C9 FF or ecx,FFFFFFFF 00413EAF 56 push esi 00413EB0 57 push edi 00413EB1 8DBD 78FEFFFF lea edi,dword ptr ss:[ebp-188] ; 读取用户名 00413EB7 F2:AE repne scas byte ptr es:[edi] 00413EB9 F7D1 not ecx 00413EBB 2BF9 sub edi,ecx 00413EBD 8BD1 mov edx,ecx 00413EBF 87F7 xchg edi,esi 00413EC1 C1E9 02 shr ecx,2 00413EC4 8BC7 mov eax,edi 00413EC6 F3:A5 rep movs dword ptr es:[edi],dword p> 00413EC8 8BCA mov ecx,edx 00413ECA 83E1 03 and ecx,3 00413ECD F3:A4 rep movs byte ptr es:[edi],byte ptr> 00413ECF 5F pop edi 00413ED0 5E pop esi 00413ED1 57 push edi 00413ED2 8BF7 mov esi,edi 00413ED4 33C0 xor eax,eax 00413ED6 8DBD 78FDFFFF lea edi,dword ptr ss:[ebp-288] ; 读取假码 00413EDC 83C9 FF or ecx,FFFFFFFF 00413EDF F2:AE repne scas byte ptr es:[edi] 00413EE1 F7D1 not ecx 00413EE3 2BF9 sub edi,ecx 00413EE5 8BD1 mov edx,ecx 00413EE7 87F7 xchg edi,esi 00413EE9 C1E9 02 shr ecx,2 00413EEC 8BC7 mov eax,edi 00413EEE F3:A5 rep movs dword ptr es:[edi],dword p> 00413EF0 8BCA mov ecx,edx 00413EF2 83E1 03 and ecx,3 00413EF5 F3:A4 rep movs byte ptr es:[edi],byte ptr> 00413EF7 A1 DCD54A00 mov eax,dword ptr ds:[4AD5DC] 00413EFC 5F pop edi 00413EFD 8B10 mov edx,dword ptr ds:[eax] 00413EFF 52 push edx 00413F00 E8 376FFFFF call 123.0040AE3C 00413F05 59 pop ecx 00413F06 3C 01 cmp al,1 00413F08 0F85 E3010000 jnz 123.004140F1 ; 跳就死!爆破点 00413F0E 8B0D DCD54A00 mov ecx,dword ptr ds:[4AD5DC] ; 123._PlayForm 00413F14 8B01 mov eax,dword ptr ds:[ecx] 00413F16 50 push eax 00413F17 E8 8C71FFFF call 123.0040B0A8 00413F1C 59 pop ecx 00413F1D 3C 01 cmp al,1 00413F1F 0F85 CC010000 jnz 123.004140F1 ; 跳就死!爆破点 00413F25 66:C745 98 4400 mov word ptr ss:[ebp-68],44 00413F2B BA 16634A00 mov edx,123.004A6316 ; 注册成功 00413F30 8D45 E8 lea eax,dword ptr ss:[ebp-18] 00413F33 E8 1C7D0700 call 123.0048BC54 修改两个跳转就行啦,是改je或者NOP,不是改 JMP 啊 |

|

|

[求助]破解求助,关于工资管理!(已解决)

已经给你发邮件, 1、查壳:Microsoft Visual Basic 5.0 / 6.0 (无壳,哈哈) 2、替换字符:既然是VB的程序,又有错误提示,于是用软件 GetVBRes 替换 “您已成功的完成了注册, 欢迎使用本软件!” 为 “ 88888 ”。 OD载入,查找字符串“88888”,注意是查 UNICODE 码!得到如下地址: 005AF3FD mov dword ptr [ebp-78], 0042145C 88888 双击跟入,在往上找到本段程序的起始位置: 005AF130 > \55 push ebp 在这里下断,运行后分析。 …… 005AF215 . FF15 74104000 call dword ptr [<&MSVBVM60.__vbaHresu>; MSVBVM60.__vbaHresultCheckObj 005AF21B > 8B55 E0 mov edx, dword ptr [ebp-20] ; 提取机器码 005AF21E . 8B3D 44124000 mov edi, dword ptr [<&MSVBVM60.__vba>; MSVBVM60.__vbaStrMove 005AF224 . 8D4D DC lea ecx, dword ptr [ebp-24] 005AF227 . 895D E0 mov dword ptr [ebp-20], ebx 005AF22A . FFD7 call edi ; <&MSVBVM60.__vbaStrMove> 005AF22C . 8B4D E4 mov ecx, dword ptr [ebp-1C] ; 提取假码 005AF22F . 8D55 DC lea edx, dword ptr [ebp-24] 005AF232 . 51 push ecx 005AF233 . 52 push edx 005AF234 . E8 D7D6FEFF call 0059C910 005AF239 . 8BD0 mov edx, eax ; 出现真码! 005AF23B . 8D4D D8 lea ecx, dword ptr [ebp-28] 005AF23E . FFD7 call edi 005AF240 . 50 push eax 005AF241 . FF15 F0104000 call dword ptr [<&MSVBVM60.__vbaStrCm>; 调用函数比较真假码 005AF247 . 8BF8 mov edi, eax ; 005AF249 . 8D45 D8 lea eax, dword ptr [ebp-28] 005AF24C . F7DF neg edi 005AF24E . 8D4D E4 lea ecx, dword ptr [ebp-1C] 005AF251 . 50 push eax 005AF252 . 1BFF sbb edi, edi 005AF254 . 8D55 DC lea edx, dword ptr [ebp-24] 005AF257 . 51 push ecx 005AF258 . 47 inc edi 005AF259 . 52 push edx 005AF25A . 6A 03 push 3 005AF25C . F7DF neg edi 005AF25E . FF15 C8114000 call dword ptr [<&MSVBVM60.__vbaFreeS>; MSVBVM60.__vbaFreeStrList 005AF264 . 8D45 D0 lea eax, dword ptr [ebp-30] 005AF267 . 8D4D D4 lea ecx, dword ptr [ebp-2C] 005AF26A . 50 push eax 005AF26B . 51 push ecx 005AF26C . 6A 02 push 2 005AF26E . FF15 44104000 call dword ptr [<&MSVBVM60.__vbaFreeO>; MSVBVM60.__vbaFreeObjList 005AF274 . 83C4 1C add esp, 1C 005AF277 . 66:3BFB cmp di, bx 005AF27A . 0F84 AD020000 je 005AF52D ; 跳了就死!!! …… ****************************************** 005AF239 出现真码,看信息窗口: eax=001ACCA4, (UNICODE "19331C33K9") edx=00140608 ****************************************** 19331C33K9 就是真正的注册码,根据机器码算出来的。 |

|

|

[求助]破解求助,关于工资管理!(已解决)

呵呵,好的,大家都这么有兴趣,我也想玩玩 |

|

|

[求助]破解求助,关于工资管理!(已解决)

给我也来一个吧,fing188@163.com |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值