|

|

令人讨厌的QQ2013,求帮助

感谢NtrQQ 的提醒,感觉有进展。 从PreloginLogic开始 ->MainFrame一路做判断->需要弹出窗口就转到GF.DLL: * Referenced by a CALL at Address: |:61C37A06 | :61D2F670 55 push ebp ........ :61D2F698 8B750C mov esi, dword ptr [ebp+0C] :61D2F69B 85F6 test esi, esi // 改为 xor esi,esi :61D2F69D 0F848C000000 je 61D2F72F //这里要JMP!! 否则,就会来到这里: :61D2F6DE FF154804E561 Call dword ptr [61E50448] :61D2F6E4 8A450F mov al, byte ptr [ebp+0F] :61D2F6E7 3C01 cmp al, 01 //和1比较,相等就弹出下线通知 ... :61D2F70B 3C02 cmp al, 02 //和2比较,相等就弹那个Nag窗口 /* 如果大于2, 应该是正常吧,没有测试 */ 准备那个Nag窗口的时候,可以看到一大堆如 "Misc\SecurityFrame.xml|SecurityWnd","Misc\SecurityFrame.xml|ServerKickoutAntiPlugFrame"等等。水太浑了呵呵~~ 建议先改掉61D2F69B 看看.... |

|

|

|

|

|

c#怎么破解

有这么好的C#反编译工具,对学习C#倒挺好。 |

|

|

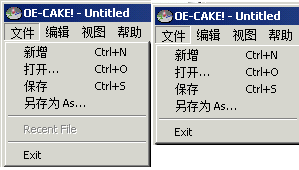

[求助]求助如何修改代码隐藏菜单..

万一DLL是share的呢,所以我觉得给exe打补丁好。 |

|

|

[求助]求助如何修改代码隐藏菜单..

据微软官方网站说:

C:\Windows\winsxs\x86_microsoft.vc80.mfc_1fc8b3b9a1e18e3b_8.0.50727.4053_none_cbf21254470d8752文件下的dll应该是vc++2008redistributable安装的。我的想法是如果有安装,就加载这个;否则就用当前目录下的。 |

|

|

[求助]求助如何修改代码隐藏菜单..

没错呵!DLL不能动。 其实可以从这个EXE文件入手,当LoadMenu之前,将MenuName置NULL。具体做法就是: [原EXE代码] 0046D3DC .- FF25 38014700 JMP DWORD PTR DS:[<&MFC80.#1557>] 这里改写代码,让它跳转到我们的代码 0046D3DC /E9 FF2B0000 JMP 0046FFE0 0046D3E1 |90 NOP 我们的代码可以这样 0046FFE0 55 PUSH EBP 0046FFE1 89E5 MOV EBP,ESP 0046FFE3 C745 1C 00000000 MOV DWORD PTR SS:[EBP+1C],0 //将MenuName置NULL 0046FFEA 5D POP EBP 0046FFEB - FF25 38014700 JMP DWORD PTR DS:[<&MFC80.#1557>] /* 继续到MFC80.DLL执行LoadMenu */ 按照上面的思路可以直接给EXE文件打补丁,也可以自己写个LOADER。 至于找的那个0046FFE0地址是否合适,还得多测试:) |

|

|

|

|

|

[求助]求助如何修改代码隐藏菜单..

呵呵,原来关键在mfc80.dll里: CPU Disasm Address Hex dump Command Comments 00267203 #1557 /$ 55 PUSH EBP 00267204 |. 8BEC MOV EBP,ESP 00267206 |. 51 PUSH ECX 00267207 |. 56 PUSH ESI 00267208 |. 57 PUSH EDI 00267209 |. 33FF XOR EDI,EDI 0026720B |. 397D 1C CMP DWORD PTR SS:[EBP+1C],EDI /* [EBP+1C] 里放的是菜单名称; 这里与NULL进行比较 */ 0026720E |. 8BF1 MOV ESI,ECX 00267210 |. 897D FC MOV DWORD PTR SS:[EBP-4],EDI 00267213 74 29 JE SHORT 0026723E //这里应该JMP,菜单项将不加载 00267215 |. 6A 04 PUSH 4 ; Arg2 = 4 00267217 |. FF75 1C PUSH DWORD PTR SS:[EBP+1C] ; Arg1 0026721A |. E8 0BBD0800 CALL #1063 0026721F |. FF75 1C PUSH DWORD PTR SS:[EBP+1C] ; /MenuName 00267222 |. 50 PUSH EAX ; |hInst 00267223 |. FF15 70172300 CALL DWORD PTR DS:[<&USER32.LoadMenuA>] ; \USER32.LoadMenuA 下面是效果图:  |

|

|

[求助]有没有软件直接从udd里提取标签和注释

导出的地址可以加上400000,但需要注意的是,并不是所有的PE文件base都是400000。 有两种办法: 1)自己指定image base。格式例子: 0x400000 (这个通过OD很容易查到) 需要把脚本文件中下面一行注释掉: #import pefile 2)指定exe文件的路径,如 "C:\Program Files (x86)\Search32\Search32.exe"。脚本会计算 下载地址:http://pefile.googlecode.com/files/pefile-1.2.10-123.zip 运行格式: python uddReport.py [udd文件] [ImageBase] 或 python uddReport.py [udd文件] [exe文件的路径] 【注】如果udd文件或exe文件的路径字串中有空格的话,要用引号(单双皆可)引起来。 |

|

|

[求助]有没有软件直接从udd里提取标签和注释

我试了试,还真是没有导出v1.1的label。所以我把上面的脚本更新了。 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

[求助]有没有软件直接从udd里提取标签和注释

[QUOTE=darkradx;1193743]这个版本好快,但是出现了BUG 原先 0xfcb08 3.01修复后:如果丹青远游,杭州事件后继续远游[*User*] 0xfcb2d 杭州行3回合[*User*] 0xfcc72 C4事件(洛阳花会[*User*] 0xfcd2c 87事件(凌云窟化解刀剑门[*User*] 这...[/QUOTE] 上面的问题是由不同的OD版本引起的。那个*User*就不要管它。试试上面的更新如何? 看来得多做几个版本 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值