|

|

[分享]Source Insight 4.0.0096 Patched

2020/12/10 更新 用法

说明 从Source Insight 4.0.0120开始,序列号加入了新的规则,导致原序列号无法使用。 补丁版本7372适用于Source Insight 4.0.0120及4.0.0121;补丁版本6554适用于Source Insight 4.0.0118及以下。 si4.hijack.pediy.7372.rar(Version 115.0.3.7372) Size Date Time Checksum Name --------- ---------- ----- -------- ---- 9728 2020-12-10 13:59 74AD7CB3 msimg32.dll 904 2020-12-10 14:13 5FE09B1E si4.pediy.lic |

|

|

[分享]Source Insight 4.0.0096 Patched

si4.hijack.pediy.rar (Version 115.0.3.6554) Size Date Time Checksum Name --------- ---------- ----- -------- ---- 10240 2020-08-12 00:07 30963916 msimg32.dll 904 2017-02-14 21:11 BA8EBB5A si4.pediy.lic 之前的补丁,因特征代码的搜索范围取得较小,定位失败,所以根本就没有进行动态修补。 |

|

|

[分享]Source Insight 4.0.0096 Patched

2020/07/24 更新 做了个"Source Insight"的通用劫持补丁(version 115.0.3.6424),参考了@netsd的《Source Insight 4.x 补丁》。 通过劫持"msimg32.dll",直接替换sourceinsight4.exe内存映像里的公钥、修补四个字节就好了。 过程比较简单,不用整那么复杂。没有Hook任何APIs(用不着Detours),只用了@StriveXjun的AheadLib来生成框架。 省去了每次软件更新,需要手工修补的麻烦。 用法

si4.hijack.pediy.rar Size Date Time Checksum Name --------- ---------- ----- -------- ---- 10240 2020-07-24 11:55 5252F5C9 msimg32.dll 904 2017-02-14 21:11 BA8EBB5A si4.pediy.lic |

|

|

[分享]Source Insight 4.0.0096 Patched

sourceinsight4116.rar Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2914800 2020-07-03 16:44 19CA54DB sourceinsight4.exe |

|

|

[分享]Source Insight 4.0.0096 Patched

sourceinsight4115.rar Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2911216 2020-06-04 20:08 86D1A517 sourceinsight4.exe |

|

|

[分享]Source Insight 4.0.0096 Patched

Version 4.0.0112:请下载 @newmaple 的附件! |

|

|

[分享]Source Insight 4.0.0096 Patched

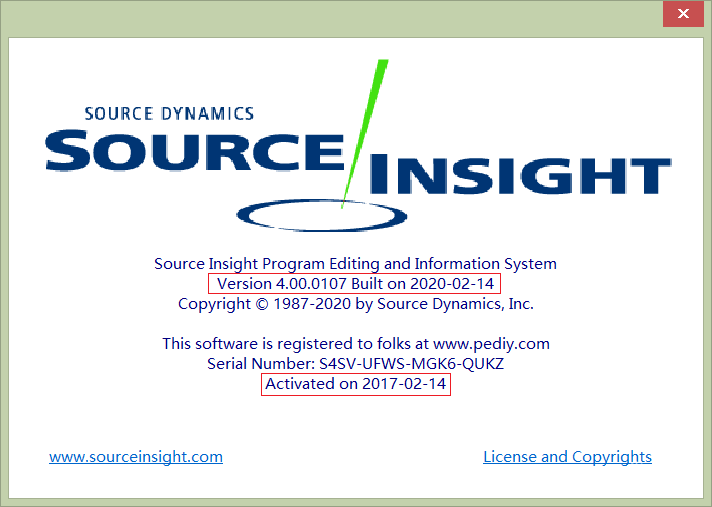

这该死的疫情…… 521#楼@sunsjw提供的下载有点问题。 2020/03/23 更新 2. 替换原主程序:sourceinsight4.exe sourceinsight4107.rar Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2900464 2020-02-14 13:34 A2068B2D sourceinsight4.exe  不觉中已是三年过去!

|

|

|

[分享]Source Insight 4.0.0096 Patched

2020/01/09 更新 1. 安装原版软件:Source Insight - Version 4.0.0106 - January 7, 2020 2. 替换原主程序:sourceinsight4.exe 3. 导入授权文件(Import a new license file):si4.pediy.lic sourceinsight4106.rar Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2899440 2020-01-07 19:29 E36EA46C sourceinsight4.exe |

|

|

[分享]Source Insight 4.0.0096 Patched

2019/12/18 更新 1. 安装原版软件:Source Insight - Version 4.0.0105 2. 替换原主程序:sourceinsight4.exe 3. 导入授权文件(Import a new license file):si4.pediy.lic sourceinsight4105.rar Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2898928 2019-12-16 22:53 B1CE2184 sourceinsight4.exe |

|

|

[分享]Source Insight 4.0.0096 Patched

2019/12/10 更新 1. 安装原版软件:Source Insight - Version 4.0.0104 - December 9, 2019 2. 替换原主程序:sourceinsight4.exe 3. 导入授权文件(Import a new license file):si4.pediy.lic sourceinsight4104.rar Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2898928 2019-12-09 16:54 AEBBAC4A sourceinsight4.exe |

|

|

[分享]Source Insight 4.0.0096 Patched

Source Insight - Version 4.0.0102 - October 31, 2019 请下载 466 楼:@newmaple 上传的附件。 |

|

|

[分享]Source Insight 4.0.0096 Patched

2019/08/20 更新 1. 安装原版软件:Source Insight - Version 4.0.0099 - August 19, 2019 2. 替换原主程序:sourceinsight4.exe 3. 导入授权文件(Import a new license file):si4.pediy.lic sourceinsight4099.rar

Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2892272 2019-08-19 10:04 38B0FFAE sourceinsight4.exe

最后于 2019-8-20 11:22

被MistHill编辑

,原因:

|

|

|

|

|

|

[分享]Source Insight 4.0.0096 Patched

请下载 @newmaple 上传的附件。 |

|

|

[分享]Source Insight 4.0.0096 Patched

2019/06/24 更新 1. 安装原版软件:Source Insight Version 4.0.0097 - June 20, 2019

2. 替换原主程序:sourceinsight4.exe

3. 导入授权文件(Import a new license file):si4.pediy.lic

sourceinsight4097.rar

Size Date Time Checksum Name --------- ---------- ----- -------- ---- 2891760 2019-06-20 19:38 73C7086B sourceinsight4.exe

抱歉晚了两天。 感谢@newmaple,我改出来的sourceinsight4.exe,其CRC32值和他上传的完全一致,就不再重复上传附件了。 请版主抽空把帖子标题修改一下,谢谢!

|

|

|

[求助]WL 脱壳后修复问题求助

在Themida/Winlicense中对用户代码段的APIs调用,将FF15 Call和FF25 Jmp都转换为E8 Call/Nop和E9 Jmp/Nop。其实就是IAT处理,这种处理方式主要有以下好处:

在壳代码运行时,对用户代码段处理的简单流程为:

以下示例代码片段为用户代码段刚解密、解压缩后: 005A2752 56 PUSH ESI 005A2753 8D45 F8 LEA EAX, [EBP-0x8] 005A2756 50 PUSH EAX 005A2757 90 NOP <- a 005A2758 90 NOP 005A2759 90 NOP 005A275A 90 NOP 005A275B 90 NOP 005A275C 90 NOP 005A275D 8B75 FC MOV ESI, [EBP-0x4] 005A2760 3375 F8 XOR ESI, [EBP-0x8] 005A2763 90 NOP <- b 005A2764 90 NOP 005A2765 90 NOP 005A2766 90 NOP 005A2767 90 NOP 005A2768 90 NOP 005A2769 33F0 XOR ESI, EAX 005A276B 90 NOP <- c 005A276C 90 NOP 005A276D 90 NOP 005A276E 90 NOP 005A276F 90 NOP 005A2770 90 NOP 005A2771 33F0 XOR ESI, EAX 005A2773 90 NOP <- d 005A2774 90 NOP 005A2775 90 NOP 005A2776 90 NOP 005A2777 90 NOP 005A2778 90 NOP 005A2779 33F0 XOR ESI, EAX 005A277B 8D45 F0 LEA EAX, [EBP-0x10] 005A277E 50 PUSH EAX 005A277F 90 NOP <- e 005A2780 90 NOP 005A2781 90 NOP 005A2782 90 NOP 005A2783 90 NOP 005A2784 90 NOP 005A2785 8B45 F4 MOV EAX, [EBP-0xC] 005A2788 3345 F0 XOR EAX, [EBP-0x10] 005A278B 33F0 XOR ESI, EAX 005A278D 3BF7 CMP ESI, EDI 005A278F 75 07 JNZ SHORT 005A2798 005A2791 BE 4FE640BB MOV ESI, 0xBB40E64F 005A2796 EB 0B JMP SHORT 005A27A3 请注意:这里有5个连续的6字节NOP指令,后面表明实际上就是5个FF15 Call(API调用)。显然这会提高压缩率! 壳代码在进行IAT处理时,会解密一张保存的表,包括各API Name的32位Hash(是哪个API)、代码中每个调用这个API的RVA、Call/Jmp标志、API是否加密等等,每处理完一表项就清零之。 因为这个表的解密过程被VM了,难以简单地说清楚,按下不表。 当壳代码运行完成到OEP时,这段代码是这个样子: 005A2752 56 PUSH ESI 005A2753 8D45 F8 LEA EAX, [EBP-0x8] 005A2756 50 PUSH EAX 005A2757 E8 44DEEF02 CALL 034A05A0 <- a 005A275C 90 NOP 005A275D 8B75 FC MOV ESI, [EBP-0x4] 005A2760 3375 F8 XOR ESI, [EBP-0x8] 005A2763 E8 69DA2303 CALL 037E01D1 <- b 005A2768 90 NOP 005A2769 33F0 XOR ESI, EAX 005A276B 90 NOP <- c 005A276C E8 5F70267C CALL 7C8097D0 ; kernel32.GetCurrentThreadId 005A2771 33F0 XOR ESI, EAX 005A2773 E8 82E00403 CALL 035F07FA <- d 005A2778 90 NOP 005A2779 33F0 XOR ESI, EAX 005A277B 8D45 F0 LEA EAX, [EBP-0x10] 005A277E 50 PUSH EAX 005A277F E8 A7DA1503 CALL 0370022B <- e 005A2784 90 NOP 005A2785 8B45 F4 MOV EAX, [EBP-0xC] 005A2788 3345 F0 XOR EAX, [EBP-0x10] 005A278B 33F0 XOR ESI, EAX 005A278D 3BF7 CMP ESI, EDI 005A278F 75 07 JNZ SHORT 005A2798 005A2791 BE 4FE640BB MOV ESI, 0xBB40E64F 005A2796 EB 0B JMP SHORT 005A27A3 5个连续的6字节NOP指令处被修改,全部变成E8????????90或90E8????????。 Nop指令在Call之前,还是在Call之后,是随机的!在前的机率要小一些,约0x50/0xFF的概率。 这里,我们只能看到kernel32.GetCurrentThreadId这个API调用,其他4个被“加密”了!你不知道这段代码在干什么,可读性非常差。 我们来看看对应的IAT。有些API入口被修改(加密),有些则没有: 005D7204 034A0000 005D7208 034A05A0 <- a 005D720C 7C9300C4 ntdll.RtlAllocateHeap 005D7210 7C92FF2D ntdll.RtlFreeHeap ... 005D72E8 035F0000 005D72EC 035F07FA <- d 005D72F0 03600000 ... 005D73B4 03700000 005D73B8 0370022B <- e 005D73BC 037005E8 ... 005D7448 037D0DB2 005D744C 7C8097D0 kernel32.GetCurrentThreadId <- c 005D7450 037E0000 005D7454 037E009E 005D7458 037E01D1 <- b 005D745C 037E020E ... API“加密”的简单过程:

当我们用脚本把API加密“解除”并“还原”FF15 Call后,该段代码是这个样子: 005A2752 56 PUSH ESI 005A2753 8D45 F8 LEA EAX, [EBP-0x8] 005A2756 50 PUSH EAX 005A2757 FF15 08725D00 CALL NEAR [0x5D7208] ; a) kernel32.GetSystemTimeAsFileTime 005A275D 8B75 FC MOV ESI, [EBP-0x4] 005A2760 3375 F8 XOR ESI, [EBP-0x8] 005A2763 FF15 58745D00 CALL NEAR [0x5D7458] ; b) kernel32.GetCurrentProcessId 005A2769 33F0 XOR ESI, EAX 005A276B FF15 4C745D00 CALL NEAR [0x5D744C] ; c) kernel32.GetCurrentThreadId 005A2771 33F0 XOR ESI, EAX 005A2773 FF15 EC725D00 CALL NEAR [0x5D72EC] ; d) kernel32.GetTickCount 005A2779 33F0 XOR ESI, EAX 005A277B 8D45 F0 LEA EAX, [EBP-0x10] 005A277E 50 PUSH EAX 005A277F FF15 B8735D00 CALL NEAR [0x5D73B8] ; e) kernel32.QueryPerformanceCounter 005A2785 8B45 F4 MOV EAX, [EBP-0xC] 005A2788 3345 F0 XOR EAX, [EBP-0x10] 005A278B 33F0 XOR ESI, EAX 005A278D 3BF7 CMP ESI, EDI 005A278F 75 07 JNZ SHORT 005A2798 005A2791 BE 4FE640BB MOV ESI, 0xBB40E64F 005A2796 EB 0B JMP SHORT 005A27A3 是不是能读懂这段代码了!这时“还原”后的IAT为: 005D7204 7C801E54 kernel32.GetStartupInfoW 005D7208 7C8017E9 kernel32.GetSystemTimeAsFileTime <- a 005D720C 7C9300C4 ntdll.RtlAllocateHeap 005D7210 7C92FF2D ntdll.RtlFreeHeap ... 005D72E8 7C80A174 kernel32.WideCharToMultiByte 005D72EC 7C80934A kernel32.GetTickCount <- d 005D72F0 7C8112FF kernel32.WriteFile ... 005D73B4 7C809B84 kernel32.VirtualFree 005D73B8 7C80A4C7 kernel32.QueryPerformanceCounter <- e 005D73BC 7C8099B5 kernel32.GetACP ... 005D7448 7C81013C kernel32.GlobalAddAtomW 005D744C 7C8097D0 kernel32.GetCurrentThreadId <- c 005D7450 7C80981A kernel32.InterlockedDecrement 005D7454 7C80B741 kernel32.GetModuleHandleA 005D7458 7C8099C0 kernel32.GetCurrentProcessId <- b 005D745C 7C80EE9C kernel32.FindClose ... 显然,在某些Exe和Dll的情况下,用户代码段的这些FF15 Call和FF25 Jmp都是需要重定位的! 脱壳后除了修复IAT,可能还需要把重定位表补回去。 |

|

|

[转帖]Code Virtualizer 2.2.2.0, Themida/WinLicense 2.4.6.30 x32/x64(Included License)

你是对的,就是那个! 这次是泄露者LuckyPatcher自己发的,没仔细看,所以在吾爱那边也转了,才发现yoza已经转过,后来请Hmily删了帖。 看雪这边,好像还没有转过,所以就留着。 PS: exetools那边也有人质疑这个,LuckyPatcher做了解释,说最初公开的人没有注明出处,不够厚道。 |

操作理由