|

|

|

|

|

|

|

|

|

|

|

|

|

|

关于 狗壳 的问题!

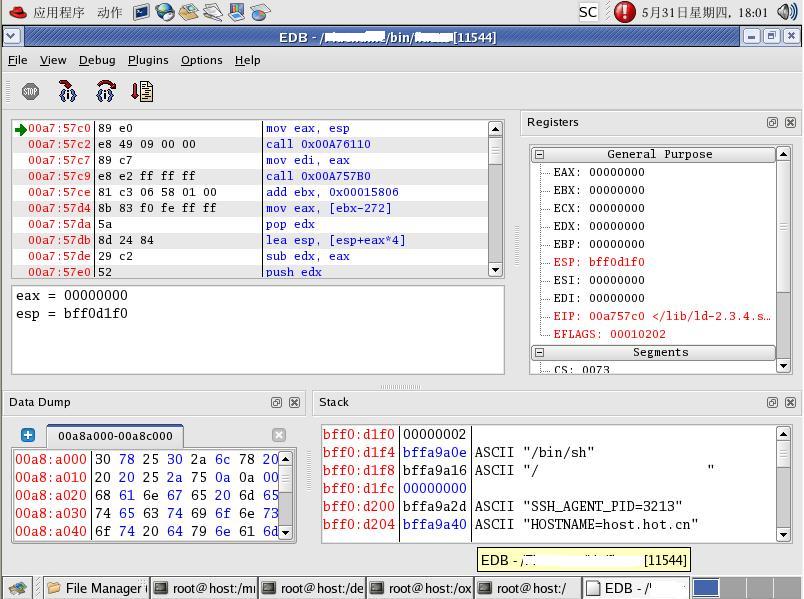

找到了 ,有不知道怎么还原了, 大概有80 多个 不会要用手工 还原吧? 算法是这样的: 例如 00403A9C 90 nop 00403A9D .- E9 >jmp 005E916F 进入 005E916F E8 F16EFFFF call 005E0065 005E9174 C8 136100 enter 6113, 0 在005E0065 里面 就是一大堆狗花指令 最后 是用 [006113c9- 9174] 作为 了调用函数的入口地址了, 我想的是直接把 00403A9C 90 nop 00403A9D .- E9 >jmp 005E916F 修改成 jmp near dword ptr ds:[4012XX] 这样就方便了 内存中能够找到 [4012XX] 与 006113c9- 9174 对应 可以确定 XX 就是多了点,有什么方便的方法吗? 还有一个问题不明白, 他是怎么保证 006113c9- 9174 的结果就是我要调用的函数地址? 9174 这个 在不同的机器上肯定是一样的了, 005E9174 C8 136100 在我用od 加载 没有运行就是这个数了, 每个机器调用的同一个函数的地址不一样, 怎么能用两个确定的数来 算一个不一样的数那? 难道在 od 加载 的时候他已经算好了? |

|

|

关于 狗壳 的问题!

再 想 再想 再想 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值