|

|

[讨论].NET程序保护

这种思想就是压缩壳的基本思想,可以将EXE和其他文件作为资源,然后通过读取资源到byte[]数组,然后通过Assembly.Load加载进来就行了。有一款开源软件叫做.netZ http://madebits.com/netz/ 我曾将其源代码熟读了一遍。 疑似Tease牛的博客中也提及到了http://www.cnblogs.com/chengchen/archive/2008/06/17/1224202.html 但是脱这种壳还是没有难度的,可以通过内存抓取dump下来。我个人认为随便混淆一下就好了,能防住别有用心的菜鸟就行了。真正的高手是不屑看你的源代码的。再想想,包括Android都是开源产品,真正能抄袭它的有几个? |

|

|

|

|

|

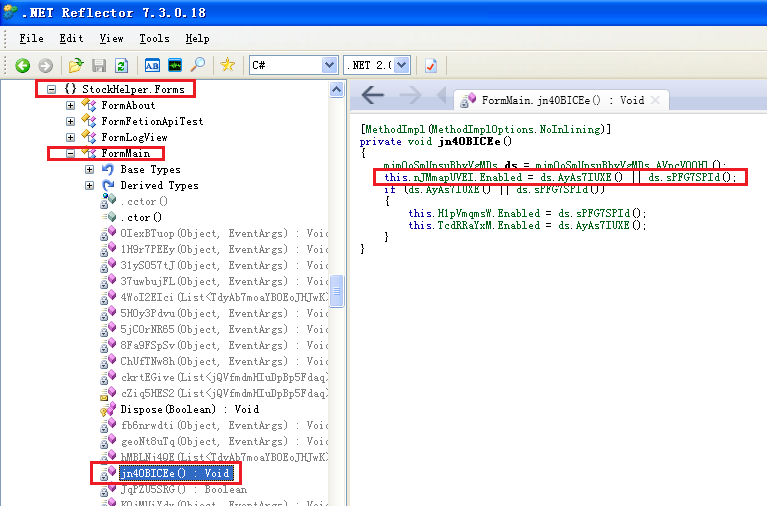

[原创]突破技术封锁,JIT层脱壳浅析

谢谢你的支持,希望大牛们不要吝啬技术,多多帮助我们小菜。除了Hook CompileMethod,希望大牛们能写一些更底层HOOK以及IL代码还原的文章。 |

|

|

[原创]突破技术封锁,JIT层脱壳浅析

[QUOTE=chenjacker;1028543]ILLY不能使用 出现这种情况  [/QUOTE] [/QUOTE]应该是DOTNET FrameWork的版本问题,建议按照文中所述,在Pure DOTNET环境中测试。建议仅仅安装.NET Framework v2.0.50727 其他任何软件均不要安装。 也有可能是和其他插件冲突,可以尝试将其他插件全部删除后再试。 |

|

|

[原创]突破技术封锁,JIT层脱壳浅析

对付{SA}即使不反混淆,利用Profile API 也是可以轻松找到破解位置的。 在反混淆方面,我现在只能做到名称反混淆,而流程反混淆还在学习中,一旦学成归来,定会分享给大家。 |

|

|

[求助]混淆C#代码,exe和被调用的dll 函数名会不一致,这个有什么好办法呀,谢谢大家

将EXE和DLL合并到一个文件中,混淆工具会自动处理函数名,一般的混淆工具都会有这个功能。 |

|

|

|

|

|

[原创]DOTNET动态调试破解Spoon,及MSI安装包文件替换技术

大侠,看看我解压的对不对。 我投机取巧了,有几个配置文件直接在虚拟目录下就找到了。 C:\Documents and Settings\Administrator\Local Settings\Application Data\Xenocode\Sandbox\ViewerSvg\2.9.4299.37132\2011.10.09T19.21 \Virtual\SXS\MyApplication.app@1.0.0.0 C:\Documents and Settings\Administrator\Local Settings\Application Data\Xenocode\Sandbox\ViewerSvg\2.9.4299.37132\2011.10.09T19.21\Virtual\SXS\Manifests |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

[原创]DOTNET动态调试破解Spoon,及MSI安装包文件替换技术

仅仅这样操作的话原文件是没有变化的哈,没有实质性删除,仅仅是去掉流关联,如果再用Orca另存一下就会变小了。不过没有这个必要,因为当你执行添加相同的文件流时候,文件会重新替换,先变大,再自动变小,很神奇的。 |

|

|

|

|

|

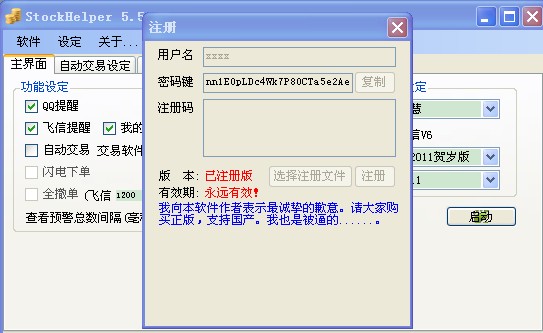

[讨论]大牛来挑战下.net(强名称,DSA算法,混合编译,混淆,加壳)

楼主为何如此急啊?磨刀不误砍材功。 建议直接用UE修改,不可能找不到字节的,《微软.net程序的加密与解密》第79页有详细介绍。你还可以顺便看看第131页。相信你会有更大的收获。 |

|

|

[求助]学习脱壳一个.net程序,寻求精通高手老师指点,谢谢。

他刚说:他用的方法主要是MethodDesc* 的指针变量和Assebly中MethodInfo进行了转换。可以动态替换需要的IL字节。无论软件怎样加密,只要用Windbg在JIT层获得IL代码,分析出注册位置,都可以用此方法进行动态替换。 他还说:就算原版软件不脱壳也可以Patch,只要写个Debug API Attach到新建的进程上,等软件启动后,只需要获得Assembly对象就可以了。不过他比较懒,编写的时候,直接引用了脱壳后的文件。 他只说了这么多,我是一头雾水,不是很懂,唉,要学的太多...... 估计源码就算拿给我,我也看不懂........ 他说这样Patch的很大一个好处就是可以尽可能的避规法律风险...... 有一款开源项目叫做mono Cecil的可以实现动态IL注入,和他的原理类似,比他写的还要好,建议我们去看看就知道了。 |

|

|

[求助]学习脱壳一个.net程序,寻求精通高手老师指点,谢谢。

[QUOTE=liffeng;1004385]loader已经试过了,没有问题。  替我感谢一下你男朋友,很厉害啊。 希望能告知一下,都修改那些位置的16进制代码来完成的呢? 这些16进制的代码,也可以用ildasm看到吗? 我现在还不清楚,国庆去偷源码看后,再来分享技术。哇哈哈...... |

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值