|

|

[求助]很多视频不能在虚拟机中播放,有没有破解思路?

百度一下啊,有几个帖子的,我也不知道有没效果。 |

|

|

[求助]很多视频不能在虚拟机中播放,有没有破解思路?

虚拟机检测?很蛋疼啊。试试,那个改配置文件和关闭二进制加速。 |

|

|

[原创]PECompact v2.xx脱壳之魔兽改键精灵去弹广告

支持下。不敢在公司电脑看视频和玩游戏的路过。我对协议分析比较感兴趣,正在学习中。。 |

|

|

[原创][2014-12-11更新]程序员记忆录!.

顶一下,很不错。 |

|

|

[原创]让任意窗口快速置顶

不错支持一下,窗口的一堆概念至今理解不清楚,焦点,活动,还有z序那些,感觉真难理解,看了老是忘记。 |

|

|

[转帖]ESP定律手动脱壳原理分析

支持一下, |

|

|

蓝屏分析,Windbg dump文件分析问题

.context试试。或者单步一下。 |

|

|

|

|

|

[原创]多种注入进程

mark,最近在学mfc,输入法注入一直都想学。过几天就研究lz的代码! |

|

|

[求助]oreans unvirtualizer的使用问题

谢谢指点,我尝试的时候似乎还是不行。 |

|

|

[求助]oreans unvirtualizer的使用问题

默默感谢一下MistHill大牛的细心解答。 是这样的,我是准备读keygen diskgenius的帖子跟着学习使用插件的,但只能在虚拟机的xp下调试。先跟一下LCF-AT的脚本看看是怎么找oep的,可是tmd有反虚拟机的代码,shift F9跑不起来,只好先找一下反虚拟机的代码。不记得从哪儿开始跟踪还是从头开始(一直都在vm区段),就一直单步,一开始基本就是找一下比如VirtualAlloc之类函数,然后分配几个区间后面用。接着就是固定模式的花指令,还比较容易。还有几个检测设备的反调试,不过检测的是softice。虚拟机(vmware)的只找到一个anti 0121C121 05 6481F70D add eax, 0DF78164 0121C126 BB 65D48586 mov ebx, 8685D465 0121C12B BA 40B63400 mov edx, 34B640 0121C130 81EA E85F3400 sub edx, 345FE8 0121C136 ED in eax, dx 0121C137 81FB 68584D56 cmp ebx, 564D5868 可是这个改了之后还是不能跑起来,我上网找in指令的时候发现了ldt,gdt等也可以反虚拟机。所以应该还有反调试,继续找。直到 012236DC 68 2C562B79 push 792B562C 012236E1 ^ E9 C7B8FFFF jmp 0121EFAD 012236E6 68 D6EB0B62 push 620BEBD6 012236EB ^ E9 BDB8FFFF jmp 0121EFAD 012236F0 68 6C97FB49 push 49FB976C 012236F5 ^ E9 B3B8FFFF jmp 0121EFAD 012236FA 68 5BA6F64D push 4DF6A65B 012236FF ^ E9 A9B8FFFF jmp 0121EFAD 01223704 68 553F7412 push 12743F55 01223709 ^ E9 9FB8FFFF jmp 0121EFAD 也就是我求助的位置,问题是这儿过不去,不知道跑完这些push jmp之后会到哪儿。 根据你的讲解,知道这是Risc,看了一下当时选的是Risc64。 我跟进去看了一下,跟softworm的经典教程差不多, 0121EFAD 6A 00 push 0 0121EFAF 9C pushfd 0121EFB0 60 pushad 0121EFB1 E8 00000000 call 0121EFB6 0121EFB6 5D pop ebp ..... 0121EFD3 F0:8618 lock xchg byte ptr [eax], bl 0121EFD6 0ADB or bl, bl 0121EFD8 75 02 jnz short 0121EFDC 0121EFDA EB 0C jmp short 0121EFE8 ..... 0121EFF1 8946 6C mov dword ptr [esi+6C], eax 0121EFF4 C74424 24 CB79D>mov dword ptr [esp+24], 5D279CB 0121EFFC 016C24 24 add dword ptr [esp+24], ebp 0121F000 61 popad 0121F001 9D popfd 0121F002 C3 retn 计算一下几个值,ret到 01151DA9 8986 94000000 mov dword ptr [esi+94], eax 01151DAF 8B4424 08 mov eax, dword ptr [esp+8] 01151DB3 8986 A4000000 mov dword ptr [esi+A4], eax 01151DB9 8B4424 0C mov eax, dword ptr [esp+C] 01151DBD 83C0 08 add eax, 8 01151DC0 8986 AC000000 mov dword ptr [esi+AC], eax 01151DC6 8B4424 10 mov eax, dword ptr [esp+10] 01151DCA 8946 7C mov dword ptr [esi+7C], eax 01151DCD 8B4424 14 mov eax, dword ptr [esp+14] 01151DD1 8986 8C000000 mov dword ptr [esi+8C], eax 01151DD7 8B4424 18 mov eax, dword ptr [esp+18] 01151DDB 8986 84000000 mov dword ptr [esi+84], eax 01151DE1 8B4424 1C mov eax, dword ptr [esp+1C] 01151DE5 8946 74 mov dword ptr [esi+74], eax 01151DE8 8B4424 20 mov eax, dword ptr [esp+20] 01151DEC 8946 70 mov dword ptr [esi+70], eax 01151DEF 66:8CC8 mov ax, cs ....... 01151E34 8B4424 24 mov eax, dword ptr [esp+24] 01151E38 8B76 68 mov esi, dword ptr [esi+68] 01151E3B 83C6 08 add esi, 8 01151E3E E9 03000000 jmp 01151E46 保存寄存器和切换堆栈。 00A807D0 20E4 and ah, ah 00A807D2 68 A60D0000 push 0DA6 00A807D7 20D8 and al, bl ..... 00A8089B 8B33 mov esi, dword ptr [ebx] ; ebx = edi +0x44 00A8089D 5B pop ebx 00A8089E 83EC 04 sub esp, 4 ….. 00A808CB 870C24 xchg dword ptr [esp], ecx 00A808CE 5C pop esp 00A808CF C1E3 02 shl ebx, 2 00A808D2 01DE add esi, ebx 00A808D4 FF26 jmp dword ptr [esi] 00A808D4 - FF26 jmp dword ptr [esi] ds:[009600D4]=00A15A66 然后就是进入1-byte的handler,有一些混淆指令,这里还是能看清的,因为教程中讲过。 可是jmp到00A15A66就看不清了,因为包含了转移和混淆, 00A15A66 51 push ecx 00A15A67 BD 6B310000 mov ebp, 316B 00A15A6C 57 push edi 00A15A6D C1ED 02 shr ebp, 2 00A15A70 BF 00000000 mov edi, 0 00A15A75 0AC3 or al, bl 00A15A77 ^ E9 4AACFBFF jmp 009D06C6 009D06C6 89F9 mov ecx, edi 009D06C8 33DD xor ebx, ebp 009D06CA 8B3C24 mov edi, dword ptr [esp] 009D06CD C0E2 05 shl dl, 5 009D06D0 83C4 04 add esp, 4 009D06D3 01F9 add ecx, edi 009D06D5 21F8 and eax, edi 009D06D7 8B31 mov esi, dword ptr [ecx] 009D06D9 66:09D3 or bx, dx 009D06DC 8B0C24 mov ecx, dword ptr [esp] 这里看不清了,整理不了这些代码,以前整理过apsrotect的一个函数的一段混淆代码,几个小时都没整理清楚之后就放弃了。我想还是得用插件分析,但是苦于不会用,昨天找到你分享的themida 的sample,看完之后还是没懂。刚才想了一下,可能要关闭混淆的选项,因为handler里面还带混淆,应该是可以去掉的。顺带放一下加了themida的笔记本,我当时选的版本还是比较低的,1.8.0.0这个,softworm的教程也是这个版本。等下晚上我再试试找到跳到push jmp的位置unvirtualize。 |

|

|

[求助]oreans unvirtualizer的使用问题

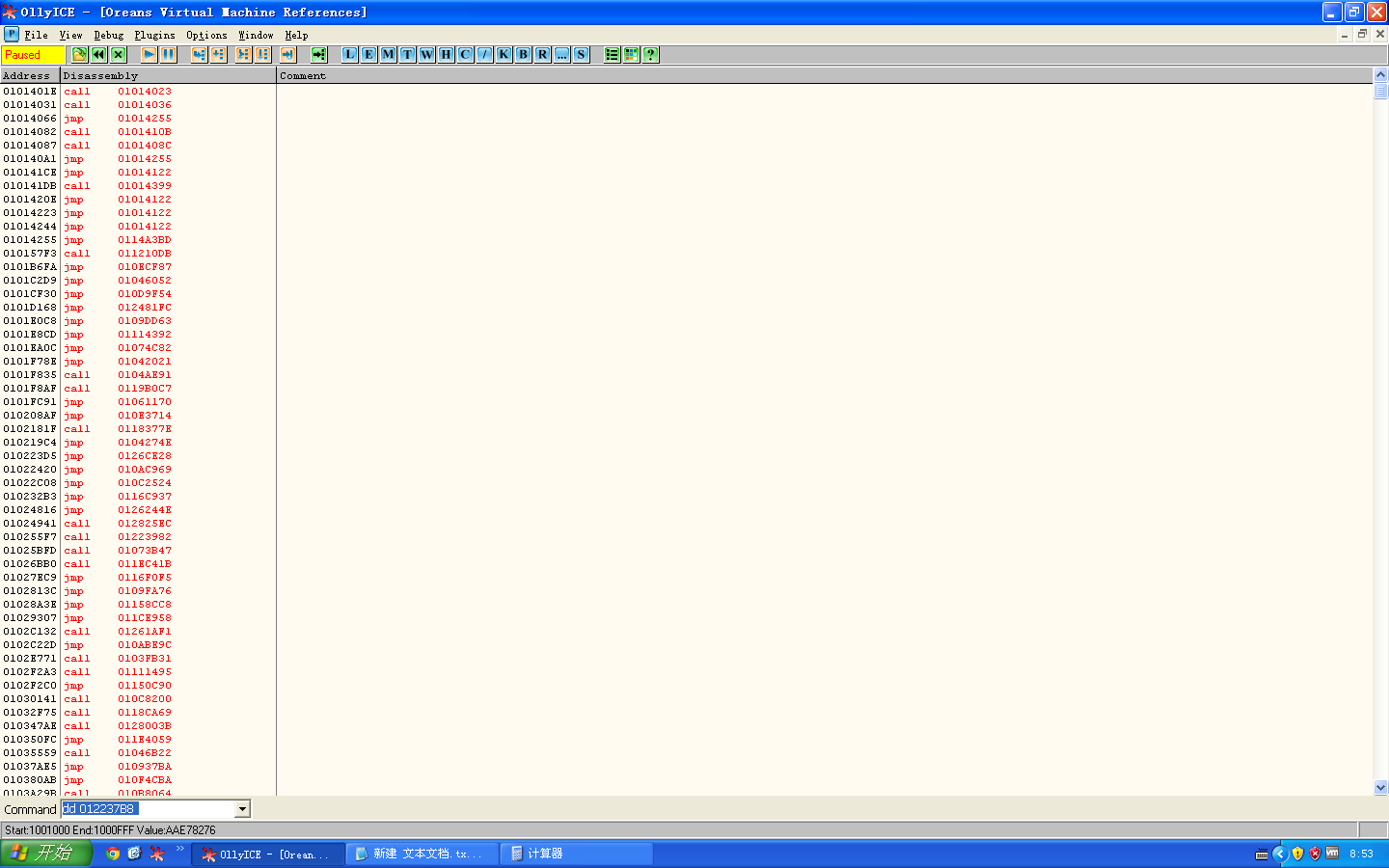

是tmd的版本是1.8。插件也是1.8。我先选择了oreans unvirtualizer -> referrence,填写好了code段和vm段的起点和大小。然后referrence面板出现了 call xxxxxxxx jmp xxxxxxxx jmp xxxxxxx ........ 之类的,双击这些指令,后面就是handler。 但是再点oreand unvirtualizer -> 有3个选项,但是没有反应。 不知道哪里弄错了。分别是    第3张图选择univertualize with call的时候没有弹出对话框,也没什么反应,我看tmd的sample有弹出。。 |

|

|

[求助]oreans unvirtualizer的使用问题

我的版本是1.8的,不知道是哪儿弄错了,插件没分析出来。等会截个图。。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值