|

|

ida中,可以将所有汇编代码转为伪代码并导出吗?

并不是所有汇编都能转换成伪代码,有些函数是不支持转成伪代码的。 可以导出具体操作自己探索选项在文件那边。 |

|

|

高铁上遇到一个女孩,能不能查到联系方式,有的话联系我可以吗

你这啥有帮助的信息也没有,比如长相、口音、穿着、身高、步态。。。等等之类的,你想要在没有通讯方式的情况下找到某人有这么几种方式: 1. 找人查监控看看妹子一路的行径 2.找人查高铁当日的票务信息 3. 找人查当日的手机信号的漫游接入记录 4. 去要查人的网上的本地论坛、社区之类的社交平台把妹子的长相、口音、穿着、身高、步态之类的说清楚说你要找人她有东西落在你那想还回去就会有人帮你找 等等, 前两个能很轻松高效的查到你想要找到的人。其他的看机缘。否则在没有详细信息的前提下你只能去求鬼神帮你了。

最后于 2024-7-27 23:56

被微启宇编辑

,原因:

|

|

|

[求助]安卓手机,图片误删了,怎么恢复比较好?

Q:有办法恢复图片么? A:看情况。如果存储器的控制器没回收空闲空间也没刷新存储单元且删除后没进行读写是有机率恢复。但如果想手机上安装软件进行恢复那估计会覆盖掉已删除文件所在的空间。 Q:用什么工具恢复图片的成功率比较高? A:手机上没有好的恢复工具,最好是拆存储颗粒然后用编程器dump数据然后用winhex操作或U盘控制板做成U盘然后用DiskGenius这类磁盘分区助手的文件恢复功能进行恢复操作。 |

|

|

[求助]我想在云服务器上虚拟一个安卓环境,然后装上apk并实现远程操控,不知道可行否?

估计内核不支持kvm(Kernel-based Virtual Machine), 你问一下云服务提供商的客服有没有支持kvm的内核版本有就让他换成支持kvm的内核。或者让客服换成支持虚拟化的服务器。这问题 1.内核没开启虚拟化支持 2.云服务提供商的虚拟机没开启虚拟化支持 Q:“我的疑问是,是不是云服务器已经使用了虚拟技术,所以导致模拟器没法再次虚拟化(这个原理我还不太懂,我猜的)?” A: 这个不会的,在虚拟机里运行虚拟机在套壳一遍都没问你题。只要每一层都开启虚拟化支持就能使用虚拟化的特性。

最后于 2024-7-27 15:27

被微启宇编辑

,原因:

|

|

|

[求助]如何学习网络安全或者黑客技术

基于真实项目需求驱动学习,这样学习确实更有效会更记得住。 |

|

|

[求助]crx扩展能否用油猴脚本替代

可以用油猴替代crx,你可以用脚本猫替换油猴, 脚本猫有提供后台脚本实现。 |

|

|

[求助]注册问题

到国外vps提供商那边买个vps然后装桌面装浏览器直接在外网环境注册。 |

|

|

|

|

|

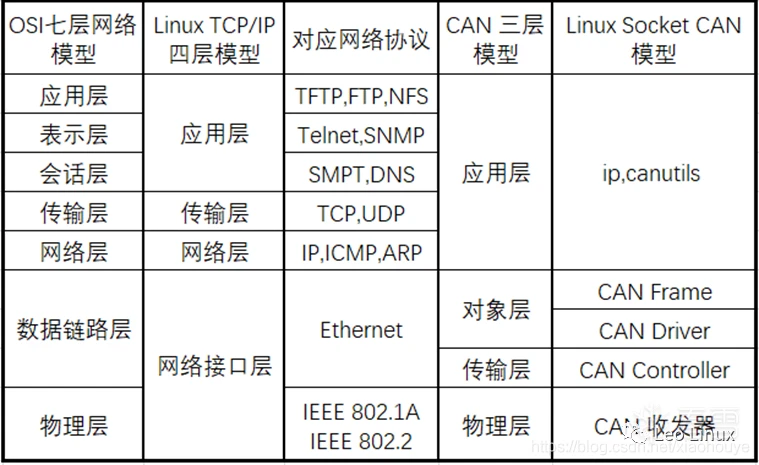

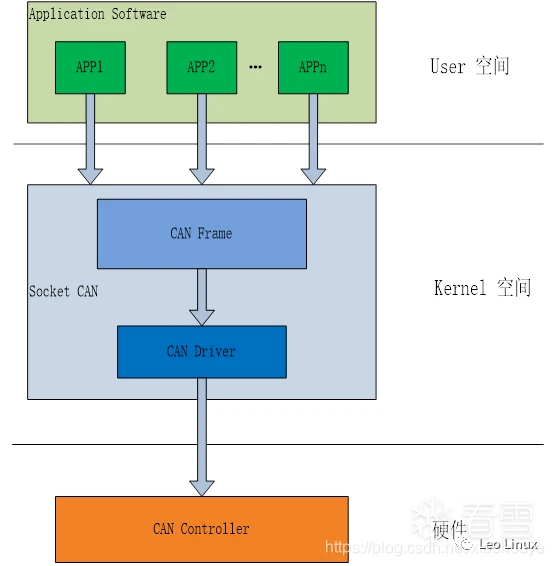

[讨论]单片机 CAN 协议 分析

CAN的接口上可以跑 TCP/IP协议 http 之类的协议,你可以用抓包软件抓接口的包来分析 |

|

|

[讨论]单片机 CAN 协议 分析

你可以用can-utils测试套件里的dump和cansniffer工具去dump数据分析,然后在用canplayer和cansend去尝试发送数据测试设备找到数据含义。 |

|

|

|

|

|

[讨论]单片机 CAN 协议 分析

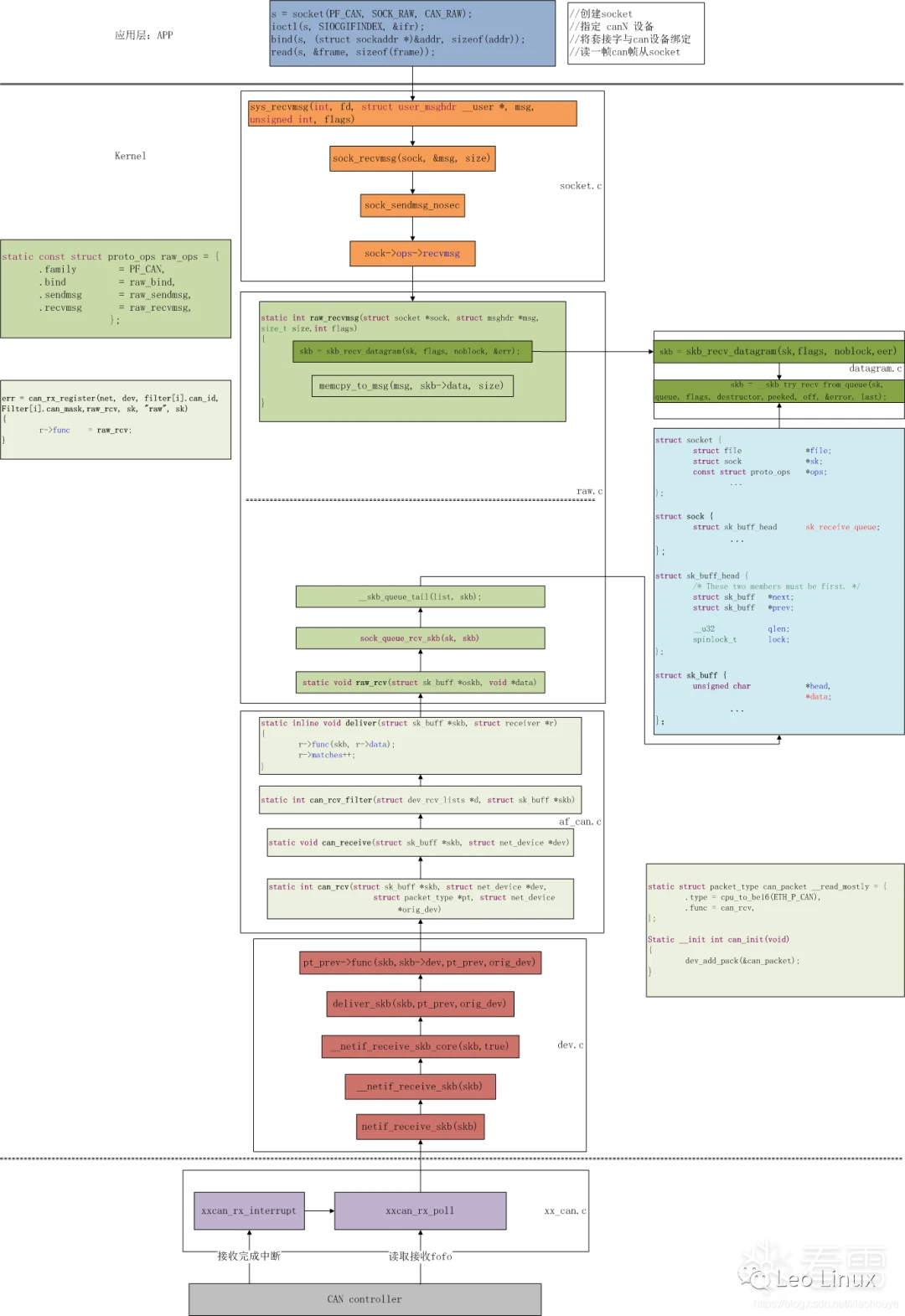

再给你个CAN子模块的Linux驱动模块 |

|

|

[讨论]单片机 CAN 协议 分析

给你的开源CAN子模块的路径 can/trunk/bench/verilog/can_testbench.v里面的 write_register 任务函数就是测试读写CAN子模块Register, 这个模块总线使用的是WISHBONE,只要有其他模块也挂载在WISHBONE总线上就可以往CAN子模块写入和读出数据。 |

|

|

[讨论]单片机 CAN 协议 分析

CAN总线发送数据会缓存在CAN子模块的Register里然后CAN子模块里的负责和其他模块打交道的HCI控制模块根据其他模块给到的地址去取数据。 |

|

|

[讨论]单片机 CAN 协议 分析

协议的每个字节代表啥手册里都说清楚了,不懂英文可以用翻译软件。 |

|

|

[讨论]单片机 CAN 协议 分析

用户使用手册里面有说到呀,在 3.5 Software Interface 这章 的Register Map 就是CAN每个字节代表啥, 比如 0x00 - 0x47 地址就是CAN协议的ID部分,0x91地址的 LOM(Listen Only Mode) 这个字节就确定了 设备是否 只监听不发送 |

|

|

[讨论]单片机 CAN 协议 分析

这两份文件有助于你你理解CAN总线协议的工作过程,不开源商用级别的CAN IP在闲鱼有卖你可以买来分析看看。但CAN总线协议大差不差的都是类似的,开源的其实已经可以了。 |

|

|

|

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值