|

|

[求助]关于内存枚举隐藏进程[已解决]

for(i = 0x80000000; i < uSystemAddress; i += 4) {//system进程的EPROCESS地址就是最大值了 这个是错的!把虚拟机内存调小点,比如说128M,就会看到几乎所有进程的EPROCESS地址都比system进程的大 |

|

|

|

|

|

|

|

|

[求助]求教XP SP3,WIN7无驱动进入RING0的方法

MS11-011在“管理员+没有安装安全软件”的情况下仍然可用来进Ring0 |

|

|

|

|

|

[分享]终极强人的电脑

直接把一个个原子搭成个计算机 |

|

|

|

|

|

[求助]弱弱的关于combojiang大侠对ntoskrnl.exe的基址定位方法的问题

用的Visio 2007,呵呵。。 |

|

|

[注意]微软杯Exploit Me安全调试技术挑战赛动员

N多的“赛”。。。 |

|

|

[求助]弱弱的关于combojiang大侠对ntoskrnl.exe的基址定位方法的问题

对驱动加载地址刚才说错了,编辑了一下。。。 “从我们驱动DriverEntry例程的返回地址往前搜索PE特征"PE\0\0"~~.,”这个我觉得是可以的。下面的“的确没考虑多核的情况。”就无从考证combojiang当时的想法了。。 |

|

|

[求助]弱弱的关于combojiang大侠对ntoskrnl.exe的基址定位方法的问题

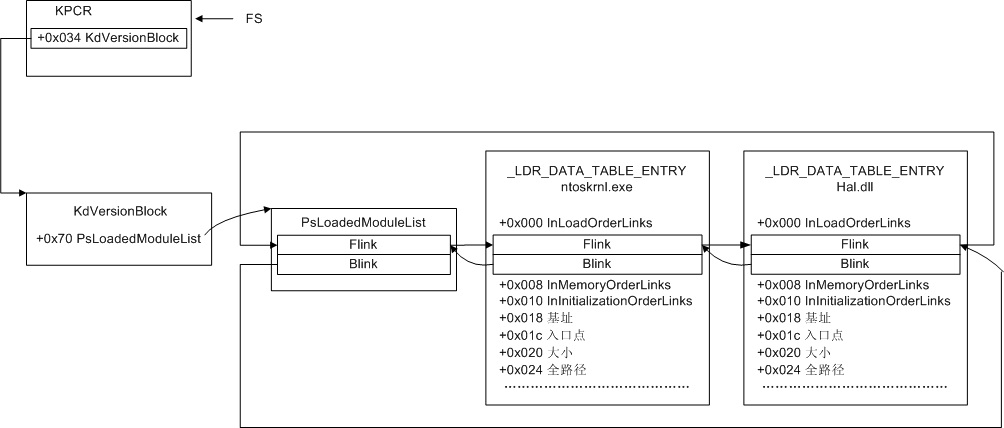

这图做PPT时自己画的,利用的是内核中FS指向kpcr。 1、对于combojiang大侠给出的系统地址空间分布,有没有windows版本或者是平台 的差异性?还是说这是intel本身的架构? 特指windows平台。“我们的驱动程序就是加载在系统布局图的80000000h到a0000000h的区间中”这不准确,看了WRK中NtLoadDriver的实现,确定加载驱动基址是在MiLoadImageSection函数中 以下是WRK中部分代码(有删除): FirstPte = MiReserveSystemPtes (NumberOfPtes, SystemPteSpace); PointerPte = FirstPte; SystemVa = MiGetVirtualAddressMappedByPte (PointerPte); *ImageBaseAddress = SystemVa; MiReserveSystemPtes 从系统PTE中申请NumberOfPtes个页面,系统PTE的起始地址由MmNonPagedSystemStart指定,不会低于MM_LOWEST_NONPAGED_SYSTEM_START(0xEB000000),所以我们的驱动程序加载地址不会小于0xEB000000(当然,对ntoskrnl不适用 ImageBaseAddress 为驱动加载的基址 以ntkrnlpa.5.1.2600.6055为例,在805A3C0E处调用MiReserveSystemPtes,返回值左移9位就是驱动的加载基址, PAGE:805A3C0E call _MiReserveSystemPtes@8 windbg中调用堆栈, kd> kp ChildEBP RetAddr f7a40ac4 805a4d81 nt!MiLoadImageSection+0xea f7a40c6c 80577595 nt!MmLoadSystemImage+0x4c9 f7a40d4c 805779a1 nt!IopLoadDriver+0x371 f7a40d74 80535ca0 nt!IopLoadUnloadDriver+0x45 f7a40dac 805c72c2 nt!ExpWorkerThread+0x100 f7a40ddc 80542e82 nt!PspSystemThreadStartup+0x34 00000000 00000000 nt!KiThreadStartup+0x16 2、下面combojiang大侠补充说,并没有考虑到多核的情况是怎么一回事? ntoskrnl.exe单核,没有启用PAE ntkrnlpa.exe单核,启用PAE ntkrnlmp.exe多核,没有启用PAE ntkrpamp.exe多核,启用PAE Intel的CPU,双核情况下,系统安装时将ntkrnlmp.exe拷贝为ntoskrnl.exe,系统加载时加载这个(原来是ntkrnlmp.exe的)ntoskrnl.exe。 http://bbs.pediy.com/showthread.php?t=97717 3、下面回复中,说到了内核中FS指向的问题,不知道有没有详细一点的资料? 内核中FS指向kpcr,用户态指向TEB |

|

|

|

|

|

|

|

|

[讨论]有人能成功hook掉 win32k! ValidateHwnd这个函数么

win32k.sys里面的一个名为ValidateHwnd的函数 感叹号把它看做是::,相当于win32.sys这个“类”里面的一个成员函数,win32k::ValidateHwnd |

|

|

|

|

|

[原创]利用一个NULL绕过360注册表监控

因为你是设置“SetDefaultEUDCFont”,而不是“SystemDefaultEUDCFont”,所以360不拦。 在HKEY_CURRENT_USER\EUDC\936下无论新建、修改什么值,只要名称不是“SystemDefaultEUDCFont”的话都不会拦。 另外在测试的时候,需要保持联网状态。断网的话无论做什么360都不管,这很让人不解。 |

|

|

|

|

|

[求助][讨论]KiDispatcherReadyListHead内容不正常

KiDispatcherReadyListHead里面是LIST_ENTRY KiWaitInListHead、KiWaitOutListhead、KiDispatcherReadyListHead在XP里面没有包含所有的线程,枚举结果不可靠,我也一直想知道不在这里面的线程都挂到哪儿去了。。 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值