|

|

如何将漏洞样本与漏洞编号进行匹配?

只能靠打补丁了,别的方法除非你对漏洞非常了解,否则,难。 |

|

|

[原创]折腾了一上午

不明白啥意思。装系统成功了? |

|

|

|

|

|

[求助]脱完壳后不能用,求解。

你确定不是驱动干的? |

|

|

[求助]脱完壳后不能用,求解。

就算你脱了壳有什么用? |

|

|

堆栈溢出利用的一点疑惑

[QUOTE=小猪怕怕;1198176]char buffer[8] 第20字节为返回地址 多出来的8个字节是什么 求解[/QUOTE] ret的时候要释放局部变量,多出来的8个字节,有没有其他的局部变量?我猜是这样吧。 |

|

|

|

|

|

[求助]5行汇编,求分析下。

看看节表,应该有共享区块.share |

|

|

[求助]RadAsm编译好.exe文件运行不了 源码如下

最好把程序出错的界面贴出来吧 |

|

|

[求助]调试shellcode的问题

[QUOTE=egodcore;1197825]谢谢您的回答,不过我还有个问题,麻烦您再看下 关于问题1:如果不是公开的漏洞呢,难道就得单步咯? 关于问题3:我不管是测试格式化字符串漏洞还是缓冲区溢出漏洞,出错以后都是这种情况,如图  [/QUOTE] [/QUOTE]问题1:不公开的漏洞,就属于0day。那玩意你怎么发现?比如我说pdf肯定有漏洞(这是肯定的),但是没资料。你单步也不能调试出来啊。必须手头有样本,否则就等同于漏洞挖掘了。 问题3:你这情况是进程已经退出了,根本与漏洞无关。你用OD打开个记事本,再关闭记事本,OD就这样子了。 |

|

|

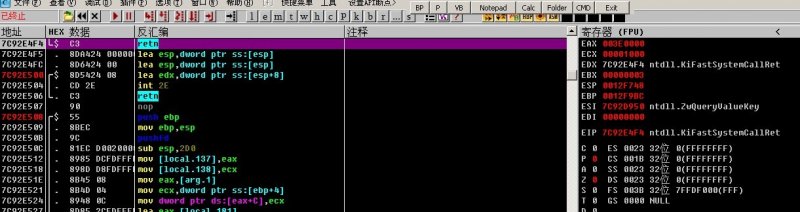

[求助]调试shellcode的问题

这个得具体情况具体分析。 要是公开的漏洞,你直接搜下漏洞编号,看看那些分析的文章确定溢出位置。 另外得看shellcode的输入是文件还是字符串。文件的话,GetFileSize可能能断到shellcode上。 溢出的EIP是你自己控制的呀,至于指向KiFastSystemCallRet是你自己写的一个地址吧? |

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值