|

|

[求助]关于debug清零问题

学习了学习了学习了 |

|

|

[原创]关于过某P的双机联调

现在有个线程检查KdDisableDebugger函数头 |

|

|

|

|

|

谁有驱动过保护第二套课程可用 KEY 文件

天道酬勤 驱动过保护第二套课程 |

|

|

[求助]过某游戏保护,附加看不到主模块

不就是DNF嘛 |

|

|

[下载]2012年11月TP的debugport清零

搞定全局变量就可以搞定TP |

|

|

|

|

|

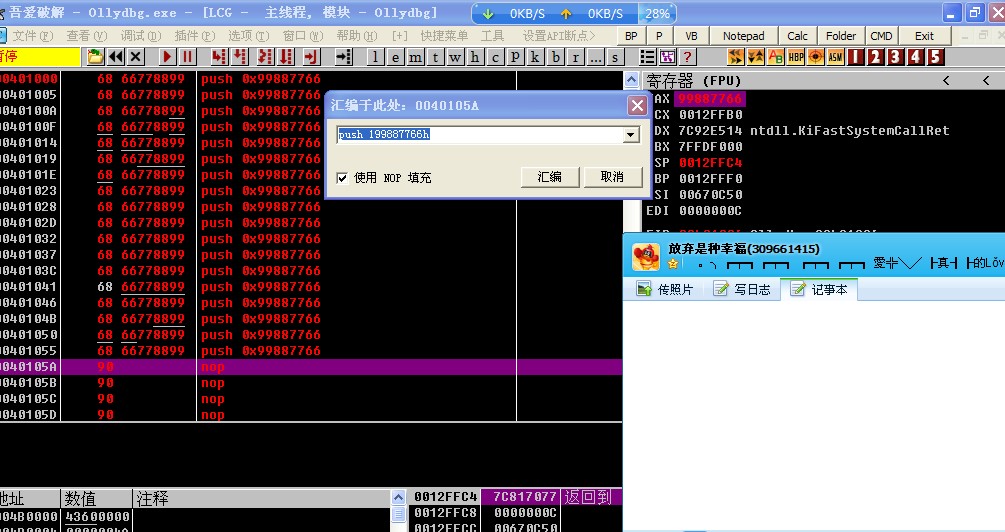

[原创]定位提取eXPressor1.71加壳软件IAT FF15处理的特征码

在这个函数GetStartupInfoA下F2断点,运行一下断下来Ctrl+F9单步一下就来 到OEP附近. 我只是在说如何处理IAT 和 FF 15型函数调用的的问题.并不是找OEP.本人是小菜谢谢大牛指点 |

|

|

|

|

|

求脱PECompact壳!

1.对 VirtualAlloc下断点,在按SHIT+F9(4次)。注观观察数据窗口 2.当数据窗口出现解压后数据 3.取消断点 4. 5次执行到返回就来到OEP附近。 根据上面的操作写了个脚本呵呵大牛莫笑 |

|

|

[分享]用win32汇编写个外挂植物大战中文版

嗯有时间把工程整理一下发出来吧~~~~~~~~~ |

|

|

|

|

|

|

|

|

|

|

|

[原创]围观tp驱动保护。详解debugport清0

我来说说这东西吧~~~~ 1.首先找到该进程的EPROCESS结构的址 在WinDbg 命令行输入!process 0 0得到EPROCESS结构的址 lkd> !process 0 0 **** NT ACTIVE PROCESS DUMP **** PROCESS 84648268 SessionId: 0 Cid: 0344 Peb: 7ffd7000 ParentCid: 02f4 DirBase: 18ca7000 ObjectTable: e14cca28 HandleCount: 272. Image: winlogon.exe 2. 再在命令行输入dt _EPROCESS 84648268 lkd> dt _EPROCESS 84648268 nt!_EPROCESS +0x000 Pcb : _KPROCESS +0x06c ProcessLock : _EX_PUSH_LOCK +0x070 CreateTime : _LARGE_INTEGER 0x1cd84d5`34f2da66 +0x078 ExitTime : _LARGE_INTEGER 0x0 +0x080 RundownProtect : _EX_RUNDOWN_REF +0x084 UniqueProcessId : 0x00000344 Void +0x088 ActiveProcessLinks : _LIST_ENTRY [ 0x84652d90 - 0x846c6e28 ] +0x090 QuotaUsage : [3] 0x1c90 +0x09c QuotaPeak : [3] 0x23c0 +0x0a8 CommitCharge : 0x49a +0x0ac PeakVirtualSize : 0x368f000 +0x0b0 VirtualSize : 0x3342000 +0x0b4 SessionProcessLinks : _LIST_ENTRY [ 0x84652dbc - 0x846c6e54 ] +0x0bc DebugPort : (null) +0x0c0 ExceptionPort : 0xe1631df0 Void +0x0c4 ObjectTable : 0xe14cca28 _HANDLE_TABLE +0x0c8 Token : _EX_FAST_REF +0x0cc WorkingSetLock : _FAST_MUTEX +0x0ec WorkingSetPage : 0x18caa +0x0f0 AddressCreationLock : _FAST_MUTEX +0x110 HyperSpaceLock : 0 +0x114 ForkInProgress : (null) +0x118 HardwareTrigger : 0 +0x11c VadRoot : 0x8464f008 Void +0x120 VadHint : 0x8464f008 Void +0x124 CloneRoot : (null) +0x128 NumberOfPrivatePages : 0x25b +0x12c NumberOfLockedPages : 0 +0x130 Win32Process : 0xe1803610 Void +0x134 Job : (null) +0x138 SectionObject : 0xe14e5680 Void +0x13c SectionBaseAddress : 0x01000000 Void +0x140 QuotaBlock : 0x8056a700 _EPROCESS_QUOTA_BLOCK +0x144 WorkingSetWatch : (null) +0x148 Win32WindowStation : 0x000000a8 Void +0x14c InheritedFromUniqueProcessId : 0x000002f4 Void +0x150 LdtInformation : (null) +0x154 VadFreeHint : (null) +0x158 VdmObjects : (null) +0x15c DeviceMap : 0xe1008780 Void +0x160 PhysicalVadList : _LIST_ENTRY [ 0x846483c8 - 0x846483c8 ] +0x168 PageDirectoryPte : _HARDWARE_PTE +0x168 Filler : 0 +0x170 Session : 0xf7bc7000 Void +0x174 ImageFileName : [16] "winlogon.exe" +0x184 JobLinks : _LIST_ENTRY [ 0x0 - 0x0 ] +0x18c LockedPagesList : (null) +0x190 ThreadListHead : _LIST_ENTRY [ 0x8471cb7c - 0x8450f24c ] +0x198 SecurityPort : (null) +0x19c PaeTop : (null) +0x1a0 ActiveThreads : 0x10 +0x1a4 GrantedAccess : 0x1f0fff +0x1a8 DefaultHardErrorProcessing : 0x8000 +0x1ac LastThreadExitStatus : 0n0 +0x1b0 Peb : 0x7ffd7000 _PEB +0x1b4 PrefetchTrace : _EX_FAST_REF +0x1b8 ReadOperationCount : _LARGE_INTEGER 0x11b +0x1c0 WriteOperationCount : _LARGE_INTEGER 0x68 +0x1c8 OtherOperationCount : _LARGE_INTEGER 0xcf7 +0x1d0 ReadTransferCount : _LARGE_INTEGER 0x3e76d4 +0x1d8 WriteTransferCount : _LARGE_INTEGER 0x1f97 +0x1e0 OtherTransferCount : _LARGE_INTEGER 0x1bbe4 +0x1e8 CommitChargeLimit : 0 +0x1ec CommitChargePeak : 0x646 +0x1f0 AweInfo : (null) +0x1f4 SeAuditProcessCreationInfo : _SE_AUDIT_PROCESS_CREATION_INFO +0x1f8 Vm : _MMSUPPORT +0x238 LastFaultCount : 0 +0x23c ModifiedPageCount : 0x51a +0x240 NumberOfVads : 0xa1 +0x244 JobStatus : 0 +0x248 Flags : 0x50800 +0x248 CreateReported : 0y0 +0x248 NoDebugInherit : 0y0 +0x248 ProcessExiting : 0y0 +0x248 ProcessDelete : 0y0 +0x248 Wow64SplitPages : 0y0 +0x248 VmDeleted : 0y0 +0x248 OutswapEnabled : 0y0 +0x248 Outswapped : 0y0 +0x248 ForkFailed : 0y0 +0x248 HasPhysicalVad : 0y0 +0x248 AddressSpaceInitialized : 0y10 +0x248 SetTimerResolution : 0y0 +0x248 BreakOnTermination : 0y0 +0x248 SessionCreationUnderway : 0y0 +0x248 WriteWatch : 0y0 +0x248 ProcessInSession : 0y1 +0x248 OverrideAddressSpace : 0y0 +0x248 HasAddressSpace : 0y1 +0x248 LaunchPrefetched : 0y0 +0x248 InjectInpageErrors : 0y0 +0x248 VmTopDown : 0y0 +0x248 Unused3 : 0y0 +0x248 Unused4 : 0y0 +0x248 VdmAllowed : 0y0 +0x248 Unused : 0y00000 (0) +0x248 Unused1 : 0y0 +0x248 Unused2 : 0y0 +0x24c ExitStatus : 0n259 +0x250 NextPageColor : 0xd6e1 +0x252 SubSystemMinorVersion : 0 '' +0x253 SubSystemMajorVersion : 0x4 '' +0x252 SubSystemVersion : 0x400 +0x254 PriorityClass : 0x3 '' +0x255 WorkingSetAcquiredUnsafe : 0 '' +0x258 Cookie : 0x353f16cb 3. 找到DebugPort 看看 DebugPort 的偏移是多少我的是0xbc 4.EPROCESS的的地址及DebugPort 偏移都找到了就可以开工了 在命令行输入ba w1 EPROCESS + 0xbc 这条命令:谁对这个地址进行了写的操作,g一下就可以看到清0的地方...... |

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值