|

|

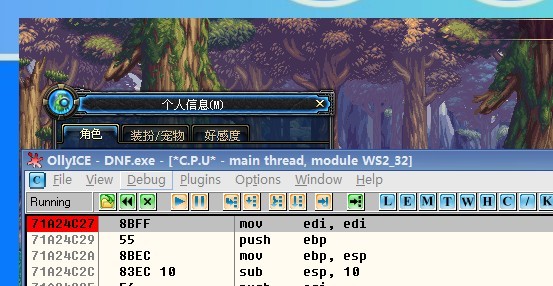

[讨论] 有没有另类的点的注入DLL方法

所以我说嘛 要另类一点的 希望那些 分析病毒的大牛 放出一点方法 |

|

|

|

|

|

[讨论]对于TP驱动保护的DebugPort清零如何恢复

用syser找出了crazyearl 的游戏保护中 特征吗部分 .text:01004221 xor esi, ebx //监视线程 他应该写的是这句话 但是为什么我改写RET NOP就蓝屏 不知道ggdd如何改写的 |

|

|

[讨论]对于TP驱动保护的DebugPort清零如何恢复

请问 ggdd 在干掉监视的时候 是在 cmp [ebp+var_4], 17606A55h jz short loc_100423E //这里写入RET NOP call sub_100163C //重启 mov eax, dword_100CA6C 还是 and [ebp+var_C], 0 test eax, eax jbe short loc_100429F //这个跳可以修改 这个跳转写入RET NOP呢 mov esi, offset unk_100B26C |

|

|

[讨论]对于TP驱动保护的DebugPort清零如何恢复

看了你的文章,能说明下第2种方法吗/? 我觉得应该是 RET NOP填充了je jz 等跳转 不知道是不是这样的... 如果是的话,是否对你分析出的那几个指令进行倒序进行写入 RET NOP 呢 按照你的思路我也用IDA把相应的代码找到了,现在就在于如何恢复 是ret nop 还是 jmp 还是别的 jz short loc_10026BA jz loc_1004FE9 //清零 jbe short loc_100429F //这是监视线程 |

|

|

[讨论]对于TP驱动保护的DebugPort清零如何恢复

就是说 先要把TP的监视给K了,然后想咋搞就咋搞 对不 |

|

|

|

|

|

|

|

|

[求助]ultraedit32使用

Thank you very much |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值