|

|

[转帖]去「看雪学院」的心得

QQ昵称? 尿不湿 |

|

|

[求助]这个工具已经脱壳了~但是用Restorator编辑就出错了

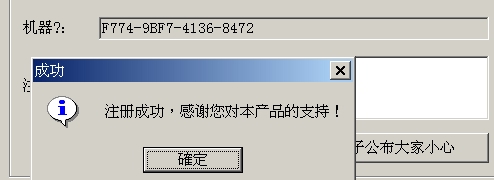

报告老大, 这是最后一次最清楚的步骤 : 1. 你偷换MT2.exe的资源 2. 偷换之后, 确定不能 run 3. 用 UltraEdit 之类的十六进制编辑器打开 MT2.exe 寻找 A3 48 4B BE 98 6C 4A A9 99 4C 53 0A 86 D6 48 7D 4. 假设在 00123456h 处找到了 文件最后面倒数第2个Dword 改成 56 34 12 00 因为你是用我给你去掉校验的exe, 所以倒数第2个Dword应该是00 38 0C 00 将 00 38 0C 00 改成 56 34 12 00 5. 存档 |

|

|

[分享]On the security of the WinRAR encryption

刚刚看了. 機器碼與匯編不是一對一就不討論了. XOR 一般视为纯bit的运算, bit本身是無正負的. 目前我尚未听人讲到XOR跟2的补"数"扯在一起 你是第一个. XOR后的"值"倒底是有号无号端视之后的运用了. 二个不同的者凑在一起我觉得有点怪. |

|

|

[分享]On the security of the WinRAR encryption

这里以搞逆向的为多数, 若非真正遇上"目前"要破的软体跟密码学有关的, 实是有点乏人问津. 说句实话, 逆向要搞得好,数学跑不了. 大约近一年前好像也有个人喜欢密码学, 希望能弄个版块, 最后不了了之. 我不回帖的话怕你太无聊啊... PS. 经你指导, 那2个定律我看得懂了. 那些符号在密码学一定很常用到. 谢谢! |

|

|

[分享]On the security of the WinRAR encryption

请R侠看一下这帖, 是不是有内奸 ? 开玩笑的. 以你的观点来看是怎么回事. 你做得到吗 ? http://bbs.pediy.com/showthread.php?t=83431 |

|

|

|

|

|

|

|

|

|

|

|

[分享]检测StrongOD驱动,送xxx

所以即使得知 ollydbg.exe 的 PID=0 , TID=0 也不能预设是驱动弄的就是了 ? |

|

|

[分享]检测StrongOD驱动,送xxx

似乎以 Window 的方式还是可以找到 OllyDbg 若 StrongOD 有用驱动的话, 其 Ower PID ' TID 皆为 0 若没进驱动的话是有正确值的 |

|

|

|

|

|

|

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值