|

|

[分享]對於 Kali 與 MSF 滲透的看法

MSF 不管 Kali 或者 Blackarch 都是一樣的東西 不會因為 出在 BlackArch 就比較不一樣。 因為都是出自 Rapid7 pro 版又如何,只是多了自動攻擊的UI 漏洞利用腳本有多出來嗎 好像也沒有。 掃描引擎呢? 也還是一樣nmap 那不就等於是 nmap + metasploit-framework 多個網頁介面跟自動攻擊 防呆用的而已 ˇ ˇ 0day漏洞早晚都會公佈出來,就像 Pegasus 那樣 先是有人去報案手機被寄奇怪的連結,然後Google分析研究後向Apple提交漏洞,並給apple時間去修復,這段時間沒人知道 Pegasus 的漏洞怎麼利用,等到期限到了Apple也放出更新,這時候 google 才將 Pegasus 的漏洞公佈出來 自從搞了 IOS 之後我才恍然大悟,自己能夠找漏洞寫腳本才是王道。 Rapid7 出的那幾套,只是給一些架站人自衛用的商品而已。 只按網路上 Linux 那幾招現成的工具跟滲透技倆,根本是在耍猴戲跟欺負弱小用的。ˇ ˇ 其實也有實驗方法來證實付費板式不是在騙錢的, 拿筆電裝 MSF Pro 版 到公司,到銀行 連上區域網路滲透看看,看Pro版是不是能滲進去,是不是有漏洞腳本能用,可以跟你打包票 如果它門時常在維護,那可以告訴你 你被騙錢了 |

|

|

[分享]對於 Kali 與 MSF 滲透的看法

blackarch 我覺得跟 Kali 沒兩樣 都一樣是Linux 只是一個是debian 一個是arch 源碼都開放的隨時能用 blackarch 發行版套件好像裝比較多 但實際用得到的可能沒那麼多 ˇ ˇ SO... 這都是一樣的東西 ... 不會因為基於ARCH功能就比較強悍 因為源碼都是同一個 ˇ ˇ MSF Pro 也是有試用版以前就試過了 感覺沒兩樣。 重點在於掃描工具 不掃那知道什麼OS漏洞在那 最有問題的是 掃描工具的漏洞DB還有MSF的漏洞利用腳本 也不單是MSF的問題 如果是你說的套路,那兩年前就有的 Pegasus 為什麼到現在 Rapid7 的工具還看不到漏洞利用的影子。ˇ ˇ 官方自己發現的漏洞,這種漏洞通常很快就被捕了,然後出在掃描工具上基本上都是沒用的,除非有哪個倒楣鬼還沒更新。剛好中槍。 別人發現的漏洞,也要它提交後,才會有可用的漏洞DB出世 運氣好的話MSF才會出現腳本。 提交後的基本上差不多快要沒用了,等到對象更新後就完全沒用了。 除非自己能找漏洞 寫漏洞腳本 這才用的。 不然什麼 黑Arch 照樣成為垃圾 ˇ ˇ PS: Linux 我都是自己定制 從不屑用官方發行版 因為沒一個界面我喜歡的  相較之下 BlackArch 官方版的操作界面差太多了 我自己也有整合Arch Mint Style http://mintfans.pixnet.net/blog/post/139547630-linux-mint-arch-edition-gtk3-3.18 加上 blackarch 的源就可以裝 blackarch 的套件了 |

|

|

[分享]對於 Kali 與 MSF 滲透的看法

這我不太相信 ˇ ˇ 為什麼呢... 還是以 Pegasus 為例 這個漏洞已經潛藏兩年以上了。直到去年才被google公佈出來。 MSF 應該也是拿已公佈的漏洞去寫腳本的 也就是說要有漏洞被公佈才會有腳本跟漏洞DB出現。 除非是在漏洞還沒被公佈以前,官方自己會找漏洞。像google那樣培養一支0day團隊專門在找洞鑽。 不然我不太相信。 如果MSF收費版真的是對那些天天更新的 那我花錢下去的話照理說,沒有不能滲透的。連IOS遠程滲透越獄或各種OS入侵都不是問題。 據我所知收費版只是比社區版多了自動攻擊的功能而已 SO.... 那根本是騙人的 ˇ ˇ |

|

|

|

|

|

[分享]IOS刷機封包數據

第1/2次內容一樣我想可能是重複驗證 現在說的備份shsh也沒用的原因 我想應該是第3/4次的 BBTicket 驗證 BBTicket 這個是基頻(基帶)部分 驗證不過就沒辦法回復成功 反正可以 telnet 看看 telnet 第3/4次的發送內容給 gs.apple.com.akadns.net 80 看看會回應什麼 如果回應像3/4次的內容相似 那我就要宣布 4S 9.3.5 可以降級了

|

|

|

[分享]IOS刷機封包數據

用 smsniff 抓的 只要對準 80 port 的封包 就好其他不用管 附件 org-packet.zip 裡面 IOS935.ssp 打開看就知道了 刷機工具就用iTunes 其他什麼助手的就不用了 封包加密而且亂七八糟 分析時會混淆 如果要拿來用本地TSS來刷的話 第一跟第二次交換可以模仿 也就是有備份shsh就可以 第三跟第四次有點難度 最好是能用騙的 如果騙得過的話 應該就可以任意降級了 |

|

|

[讨论]IOS平台下有没有类似VMP的工具呢

好像有吧 那你要挑戰看看嗎 IOS 9.3.5 Kernel 加密類型IMG3 https://raw.githubusercontent.com/Mint-Fans/linux-package/IOS/kernelcache.release.rar 看你要嘗試用 Ollydbg 還是 IDA Pro 去調試都隨便你

|

|

|

[原创]Apple OS 真的是垃圾 ˇ ˇ

不是胞 非中國人 無漢人血統. |

|

|

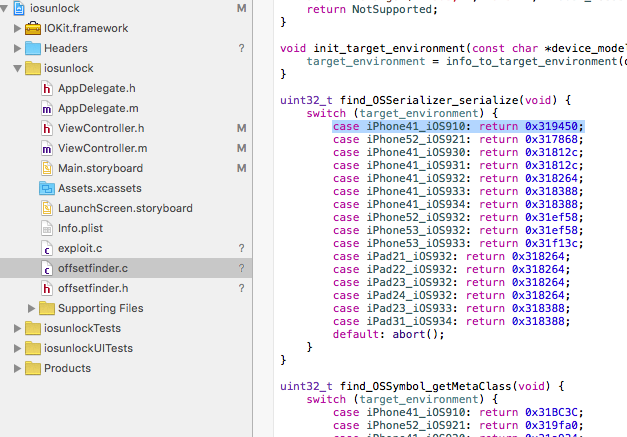

[原创] 越獄有希望了

所以就是三叉戟代碼對 OS X 10.11.1 有效 OS X 10.11.1 Kernel xnu-3247.10.11 OS X 10.11.6 Kernel xnu-3248.60.10 IOS 9.1 Kernel xnu-3248.10.42 測試範圍 xnu-3247.10.11 - xnu-3248.60.10 有效 照理說 IOS 9.1 也能用 但是賣關子低能白帽的代碼只能用在 Mac OS X 因為 xnu 編譯為 iOS arm 版 函數跟有些不一樣 例如 IOS 版 kernel 沒有 _is_io_registry_entry_get_property_bytes 這個函數 找不到 offset 所以 IOS 版只能用 https://github.com/benjamin-42/Trident 的 基本上 IOS 9.1 的 offset 比對 IOS Kernel 9.3.1 我已經補好了  其中只有一個 vm_kernel_addperm 的 offset 有點問題 因為不是在可見offset範圍內 所以沿用 IOS 9.3.x offset 0x455844 實測結果  我想應該是 vm_kernel_addperm 的 offset 錯了 所以ptr = 0 再繼續研究 ˇ ˇ |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值