|

|

[原创]整数的素性判断与因数分解(知识整理)

话说,多项式时间的确定性算法可以进行素性判断,大家还是可以学习一下的,代码写起来也不长,只是原理有点数学。 随手丢两个网址: http://fatphil.org/maths/AKS/#Implementations https://en.wikipedia.org/wiki/AKS_primality_test |

|

|

[原创]从方程的角度看加解密

楼主什么时候把winrar记得告诉我一下,我手头上一些压缩文件要破解。一件有趣的事情是,如果你可以忍受几Gb大小的密钥,以目前量子计算机的理论架构,要破解有些加密算法还是不太可行的。另一件有趣的事是,现在实验室中的量子计算机竟然对AES之类的对称加密毫无办法。 |

|

|

[求助]AES多项式X^4+1在GF(2^8)域是否为既约多项式

引理:如果多项式$f(x)$在$\F_q$上可约,则对任意的$k>0$,$f(x)$在$F_{q^k}$上可约。 因此,多项式X^4+1在GF(2^8)域不是既约多项式,因为多项式X^4+1在GF(2)域不是既约多项式。 亲,你要这样想,$GF(2^8)$包含了$GF(2)$,所以$GF(2)$上的多项式,也必定是$GF(2^8)$上的多项式。 |

|

|

[原创]新型随机数生成方式

由一个或几个公式经运算得到源源不断的随机函数值,公式中的系数至关重要,取不同的值对函数影响很大,有的参数值可能造成缺员、周期短小、有死点。 并且由于其发生原理的原因,造成数据之间的相关性较大 它完全是构造出来的,而不是由公式生成的 。。。 我就不再一一列举了,感觉你应该是程序猿过来的吧,建议你先找本密码学的专业书籍看看“伪随机数生成器”的章节,有时间的话再看看“序列密码”的章节,不需要全部看完看懂,只要看看前言部分的介绍就好了。 为了简单起见,如果你可以找个虚拟机装个archlinux,然后执行pacman-key --init,思考为什么这个初始化过程要等那么久。 |

|

|

[讨论]爆破算法优化

建议楼主做一下查分分析,计算一个f(x0),然后在此基础上计算f(x1),就是要分析一下f(x0)和f(x1)之间的差分关系。 如果是做攻击的话,一般可以做概率性的算法,只要保证几乎都是正确的就可以了。 |

|

|

[原创]新型随机数生成方式

为了抵御暴力攻击,数组大小至少要2^80,那么整个数组至少要2^80*10bytes=10*2^40TBytes来保存,其他的我就不说了。 |

|

|

[求助]如何远程破解硬盘录像机HTTP的帐号密码?

在网关那里sniffer一下,只要不是HTTPS的话。 |

|

|

[求助]“二进制域运算”的资料, 网上哪能找到?

《有限域》 |

|

|

[求助]貌似非常复杂,请高手帮忙看下这两个数据转换的算法

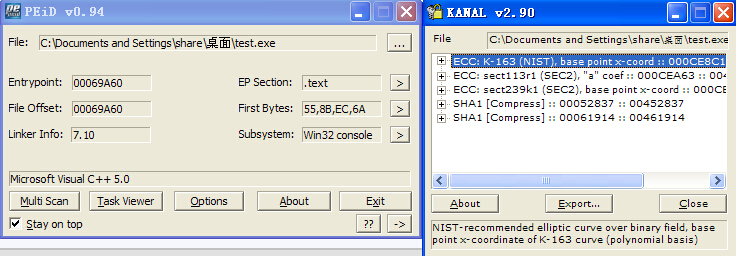

好吧,我只想说 C:\Documents and Settings\share>"C:\Documents and Settings\share\桌面\test.exe" lmcrypt这东西,呃,我就不多说了,你往这个方向去找吧,也许你本来就知道这个东西只是想换个角度发上来而已。。。anyway,我对这类东西还是不太熟悉。 |

|

|

[求助]貌似非常复杂,请高手帮忙看下这两个数据转换的算法

这个估计只是ECC乘法的一部分实现代码,你试试看看此时的调用堆栈,估计往外走几层才是核心的逻辑。 对调试什么的不太懂,好像可以对内存读下断点,留意一下内存中保存testin.txt内容的地址,什么时候被读了,猜测应该第二次或者第三次读的时候附带了其他信息一起做Hash。 |

|

|

[求助]貌似非常复杂,请高手帮忙看下这两个数据转换的算法

只是提供个思路,具体的细节建议你可以看看数字签名的一些行业标准,至于是不是这样你自己去验证一下。 很明显从长度来看(SHA1的长度是160bit),肯定不是直接对你给的那串东西用sha1,这是很有讲究的,也是需要你去琢磨的。我对汇编不熟悉,帮不上什么。 下面这张图仅供参考:

|

|

|

[讨论]根据观察任意输入明文和输出密文,能否还原出某密文的明文(rsa)

哦,我简单看了一下, 楼主的意思是,RSA中已知加密和解密喻示器(可以理解为编程上说的接口),还有密文c,要求不能对密文c直接进行解密,求密文c对应的明文p。 其实因为整个RSA的公私密钥你都有了,要处理当然很简单啦,因为只是不能对c解密而已,你可以随便乘上一个系数再解密啊,一句话就是利用RSA的同态性。比如说你可以这样 ck=encrypt(k);//k随便取一个固定的数,比如说是2 cc=ck*c%N; pk=decrypt(cc); p=pk/k; % N;//这里的除法其实是乘以除数的逆元 哦,对了,现在还不知道N,要先把N弄出来,这个简单,可以利用二分法,因为执行encrypt的时候,如果>N会有提示,我根据密文长度估算一下N应该是1024比特的。二分法大概也就是用1024次,比较繁琐,我就没去算了,大概的思路就是这样。 PS:虽然可以得到N,也可以对任何的明密文进行加解密,但是公私密钥e和d是无法获得的。除非通过程序本身的漏洞。。。 |

|

|

[求助]貌似非常复杂,请高手帮忙看下这两个数据转换的算法

就是常规的hash and sign数字签名吧。。。2楼的朋友不是已经给出了hash=SHA-1,sign=ECC具体实现吗? |

|

|

[原创]计算机为什么能生成随机数

正常情况下,楼主给出的那个是高斯正态分布的抽样吧,不是均匀分布…… |

|

|

[求助][求助]1W求高手破个加密算法

目测是一轮身份认证协议,常见是Challenge-Response.下面是我根据经验猜的。 A:salt+key_a B:hash(salt+key_a+key_b) key_a一般就是id_a,也就是楼主文档中的那个key。 所以要把A看作输入,把B的算法弄出来,等价于要把key_b给弄出来,很难咯。 |

|

|

[讨论]希望开展时空平衡算法(彩虹表及完美表)的学习和研究

天河!!!免费使用么?这个我倒是有点兴趣。 |

|

|

|

|

|

[原创]XX委机要室过了的加密算法

感觉楼主只是在*......实践出真知,如果不涉及到泄密的话,果断公布算法吧。 只有有限个明密文对的,不把算法公开的,我随便就可以扔一大堆出来,除非对我暴力逼供,否则给你无限的计算和存储能力也算不出来! 希望还是可以看到一些有技术含量一些的帖子,而不是"故事“帖。 |

|

|

[分享]OPENSSH/TLS的恢复明文漏洞被挖出来了

time攻击是跟具体的实现方式有关吧?对这种攻击不熟悉。 |

|

|

[原创]XX委机要室过了的加密算法

10^1000 G BYTE, 本身存储和访问就是个大问题了,所以算法一般只讨论时间复杂度而不讨论空间复杂度咯。本身以10^1000 G BYTE作为输入的任何算法都是不可行的。 即 便给的明密文比较少,根据映射扩张的基本原理,如果不公开算法,对于某个破解f(x),总是可以构造一个狡辩f'(x)出来满足明密文对,但是不等于 f(x),只要限制在已知的明文集合等于f(x)就可以了。所以,除非给出整个明文空间的明密文对,否则不公开算法讨论意义不太大吧,求指点。。。。 但如果已经有了全部的明密文对,直接查表解密就好了。可惜的是目前已知的加密算法的明密文空间都是足够大的。 不过即便不公开算法,如果有喻示器的话感觉可以做黑箱分析,只是楼主没有传个加解密程序上来...... 期待楼主公开...... |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值