|

|

[分享]c32asm 0.8.8

更新了总是好事情,下载试用 |

|

|

|

|

|

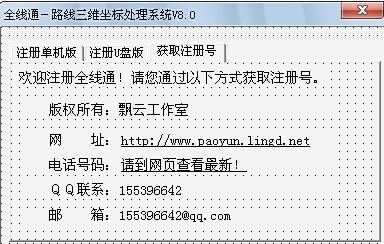

[求助]一个辅助工具的脱壳

http://bbs.pediy.com/showthread.php?t=77911 |

|

|

|

|

|

[讨论]这是个什么古灵精怪的壳?

呵呵 谢谢两位关注,首先我得说肯定不是PKLITE32的壳,因为其特征完全不像,而且绝没有PKLITE那么简单;其次很遗憾也不是ExeCryptor 2.x.x脱壳机脱出来的程序,因为这是我从官网下载安装后的原文件哦,呵呵,估计是个我们不熟悉的壳吧,大家继续关注 |

|

|

[原创]手脱The Enigma Protector1.55默认保护

兄弟对脱壳很有兴趣啊,呵呵,我来学习了 |

|

|

[调查]弱弱地问,学破解能赚钱么?

学什么都是有用的,到底有什么用怎么用,不一而足,看你自己的本事了 |

|

|

|

|

|

|

|

|

Themida 壳 跑到02E90449 60 pushad 这啦!下一步如何弄

Themida的壳哦,估计接触破解没个一两年,搞这个有点困难,期待高手 |

|

|

reg文件制作

难道你就没想过把程序提供一下,让大家帮你分析一下最佳的处理方法?或者是得到VBA源码的方法? |

|

|

[讨论]stolen code(偷窃代码)修复

如果没猜错,壳是Asprotect,你用的是Volx的脚本,脚本完成后提示有stolen code,让你看Log窗口对吧 直接打开ImprotREC选取进程,看Log窗口最下面,应填入的参数如下 IAT 的相对地址 = 00437258 IAT 的大小 = 000008F4 OEP 的相对地址 = 00122CB8 对了,以后尽量提高自学能力,论坛的搜索引擎很强大,这样的问题已经被解答过无数次了,只要你输入关键字去找,百分百解决问题 |

|

|

[求助]实在不行了,上来求助

不是没有愿意解释一下,而是你压根不明白问题该怎么问 建议去看一下置顶贴 提问的智慧 你应该是想知道脱壳过程的遇到的困惑应该如何解决吧 那你至少要让别人看一下这个壳啊,你的程序都不提供出来,只让别人看你截取的几行汇编代码,多数人怕是爱莫能助了 |

|

|

|

|

|

[求助]高手看看这个壳ASProtect v1.23 RC1 是怎么回事

ODbyDYK 一款很不错的修改版OD,调试Asprotect没任何问题,论坛搜索或者百度google一下 |

|

|

|

|

|

[求助]CCDebuger大侠的“脱MoleBox加壳的EdrLib示例 ”不解之问?

先下ESP断点,方便到达OEP 然后bp VirtualProtect,F9第三次后取消此断点,Alt+F9返回,找到 mov dword ptr ds:[ecx],eax(十六进制8901)这一句,是IAT加密的,将其NOP掉,到达OEP后dump修复即可 |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值