|

|

这个自校验应该怎么弄啊,谢谢大神看下!

Mxixihaha 你技术好,虽然是在线翻译的,我相信你也能看懂了, 现在问你个题外问题 绑定机器信息校验,和 我说的自校验 这两种之间的差别是什么,有无简单的判定方法? 因为我运行程序就闪退,看网上所有的教程,和别人的方法都是下闪退断点,然后JMP ,我这样做了,程序能运行不闪退,功能也能用,只是不完美,所以根本就没发现有机器信息的东西,这个怎么判断出来的呢? |

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

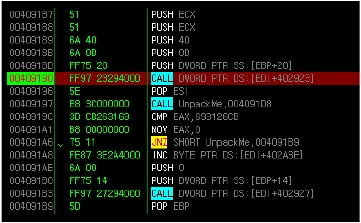

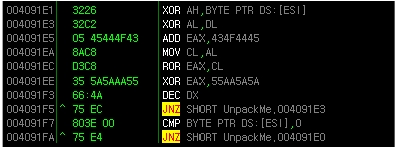

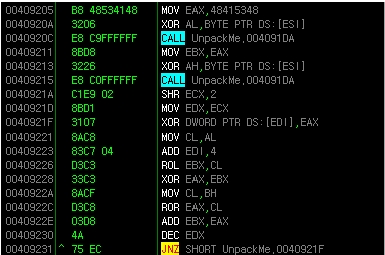

下面是国外这篇文章在线翻译的,虽说在线翻译效果不好,但也能看得懂~ OllyDbg的运行程序和调试,那么SendMessage API断点挂在输入密码 当调试是可能的。 0x00409190消息SendMessage WM_GETTEXT的目标程序输入一个字符串在编辑 来。下,直接的,0x004091D8调用一个函数,该函数的返回值,操作时继续0x693126CB 所得款项。 0x004091D8看看上面的函数的内部。 字符串旋转移位的原始数据会丢失,因为解码几乎是不可能的。 以下退出功能再次跳忽略语法。 跳转忽略[EDI +402 A3E增加1,[EDI 402927]的EndDialog函数被调用的语法。 如果输入的密码相匹配的一部分[EDI +402 A3E] 1增加拆包操作已经开始告知假设 可以。 因此,调试,硬件断点将继续挂起。 0x004090A8部分比较目标程序。 [EBP +402 A3E]([EDI +402 A3E])是零,除非执行下面的语句。 在函数内部分析0x00409200 再次呼吁0x004091DA功能摆在首位从里面去寻找相同的行为,看到0x004091D8。 在这种方式来创建哈希码的0x0040921F〜0x00409231内存解密操作的部分所得款项,。 但是解密操作,使用XOR操作,XOR是生成一个值,XOR,ROL,ROR的过程中,经过复杂 制成。 如上所述,这是不可能解密。 然而,我们可以使用的快捷方式,异或XOR运算到一定值时,得到的值为0,则与原来一样的 使用它。 源代码是加密存储的程序部分。 大部分的购买程序代码段中的填充与NULL。 因此,加密存储的最后一部分可能[NULL XOR的hashCode]假设创建进程 是。 但是,由于不同的hash code之前,先继续解码过程没有学会如何发生 有必要。 在加密过程可以表示简述如下。 Memory = Memory ^ EAX CL = AL EBX = ROL(EBX, CL) EAX = EAX ^ EBX CL = BH EAX = ROR(EAX, CL) EBX = EBX + EAX 如果您反转加密过程的运作可以识别解码过程。 EBX = EBX - EAX EAX = ROL(EAX, BH) EAX = EAX ^ EBX EBX = ROR(EBX, AL) 阅读后面的目标程序可以知道什么EAX。 但是,因为你可以不知道EBX的小蛮力应该看看。 在目标程序中区0x00401000〜0x00405000是加密部分。 这读取4个字节从后面带来两倍。 0x00404FFC:0x75DE81C0 0x00404FF8:0xCD5E6523 EBX,当应用到的解码处理的数量可以得到。 除部分和EBX不需要改变自己的方式。 EBX = 0xCD5E6523 ^ ROL(0x75DE81C0,BH) BH为0x00〜0xFF到一个字节,所以把它全部看起来符合BH如果EBX要求。 BH = 0X10,EBX = 0xA993C21F BH = 0x62,EBX = 0x43448C44 BH = 0xB2而EBX = 0x394BF64B 你可以找到一个共有三个EBX。 所有三种情况下解密的最后阶段haebomyeon可以找到合适的EBX。 0xA993C21F - > EAX:0xE0E0BAAE 0x43448C44 - > EAX:0xDAD4B6C7 0x394BF64B - > EAX:0xA1AA0B94 上面的第三部分的末尾和EBX比较0x00404FF4存储器可以看到,0x43448C44一直。 EAX和EBX的最后一部分,现在,你有现在的九个解密加密存储,只需拆开包装的两端。 PE密码恢复IAT后自动解码,而不必写一个单独的答复,因为调试器 OllyDump插件可以很容易地解压     |

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

刚想到一个东西,这个贴子本来就是请教大神如何解决闪退,后来才说到这个程序是先被脱了壳的,有人要没脱过的我才传上来的,最后才发生了这些事,算了不讲了,一会儿越描越黑了,算是我的不对,我接着去翻译哪个文章去~ |

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

国外有一篇讲解这个壳的原理的,不是脱壳机 好吧,Mxixihaha 我承认我忽略了你所说的脱壳方法,但我真心不是只要求别人帮忙,自己不说方法,我现在去找到哪篇国外的文章在线翻译一下。 |

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

我现在在公司,晚点回去,传怎么脱壳。 |

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

首先还是要感谢你给出的解决方法,但我也不想和你争论什么,发这贴的时候我已经说了,我只是初学,很多东西不是很懂,我自己在国外论坛上找到了脱壳方法,根本不要密码就能脱,方法也很简单。你自己技术好,至少比我好这是肯定的,但你非要说我是什么不老实,我说谎,很生气,这点我非常不赞同, 原因很简单, 第一,你自己技术好,认为没密码不能脱壳就认为我在说谎,天下没有什么是不可能的,你认为不可能的事就真的不可能的话哪所有人都要对你膜拜了~ 第二,我已经在前面对你很谦虚的说了,可以交流一下,也就是说可以给你讲不要密码怎么脱这个壳的,但你呢,直接又是你没兴趣,还是说我狡辩~ 第三,就算你说的是校验机器绑定信息,我一个初学者,只知道是有校验,然后跟据另外一个没有校验的程序得出有闪退校验,这个我说错了吗?我并不像你一样技术好,可以把到底校验什么东西搞清楚,我只知道是闪退,如果我能搞清楚也不会有这个贴子的存在了。 第四,什么叫我求破解就是求解破,还装什么什么的,这个我更想不通了,根本问题就是闪退,解决闪退校验问题和破解,这两者这间的关系我真不明白你为什么这样说。 各位来评评理,我哪里不对了,版主如果看到的话出来说句公平话~ 还有个问题 我现在也没对你说的这个想通,你说如果绑定了机器信息,别的机器用不了,哪程序作者何必又搞什么密码,(之前就已说明,这程序不是作都自用,也是卖钱的),好就算搞个密码加强保护,但他卖出去给别人,别人的电脑硬件能和他一样,别人拿去后只输个密码就能用了又是为什么,你说的也没有信服力(这只是我自己的理解) |

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

对了,还有一个你应该弄错了,这个程序加的密码壳,密码是不变的,按你说的绑定硬件信息的话,别人拿去后有了密码也运行不了,但这个程序不是说是开发者自己自用的,说白了也是给他钱,他就给密码的,所以绑定硬件信息我觉得根本就不对,再有了这个加壳的软件是2000年那个时候的,加壳软件我也找到了,也反复的试了,同样的方法就能脱掉,反正很无语~ |

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

忽悠???真的没有,对天发誓~这个密码壳真的不用知道密码就可以脱掉,我也是在国外论坛上看到的方法,关于你说的绑定硬件信息就更不是了,我有一个同样的程序,别人给出了密码,只要密码对了就了启动,不会闪退的,然后脱掉壳以后就可直接运行,我对比了两个程序,因为本人懂得不多,怕弄错,所以两个程序都用OD打开一步一步往下走的对比,搞了四五个小时才发现不对的方,这个地方和你给出来要改的地方不一样,但也只是只要改个跳转就行了,不过只是会报错,你这个跳转虽不报错,但关闭功能也没了。 现在在公司,那个同样的加壳但有密码的程序传不上来,不信的话我传你,你自己试试,有兴趣可以一起聊聊这个东西~ |

|

|

|

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

[QUOTE=Mxixihaha;1185016]你脱掉的那个把如下代码NOP掉即可 0040F16F |. A1 14236700 mov eax, dword ptr ds:[0x672314] 0040F174 |. 8906 mov dword ptr ds:[esi], eax 0040F176 |. ...[/QUOTE] 谢谢大神,我试下,再次感谢~膜拜~ 刚刚已经测试过了,这个方法(全部NOP掉)程序还是闪退~~~ |

|

|

|

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

就是启动程序会先出来一个密码框让你输入正确密码,只有一个框,什么按键都没有,密码对了就能启动,密码不对什么反应都没有,密码能输入多少位也不清楚,反正无语~加的这个壳倒是直接干掉了,现在就是一启动就闪退~ |

|

|

|

|

|

|

|

|

这个自校验应该怎么弄啊,谢谢大神看下!

程序已上传,请大神们帮忙看下,谢谢! |

|

|

[求助]请教这是什么壳,求加壳工具?

怎么都没人知道吗??????? |

操作理由

RANk

{{ user_info.golds == '' ? 0 : user_info.golds }}

雪币

{{ experience }}

课程经验

{{ score }}

学习收益

{{study_duration_fmt}}

学习时长

基本信息

荣誉称号:

{{ honorary_title }}

勋章

兑换勋章

证书

证书查询 >

能力值