-

-

Vercel 确认遭第三方 OAuth 劫持入侵,内部访问令牌与部分环境变量暴露

-

发表于: 2026-4-20 18:29 2284

-

云开发平台 Vercel 于2026年4月19日披露一起安全事件,攻击者利用第三方 AI 服务 Context.ai 的 Google Workspace OAuth 应用漏洞,成功劫持一名 Vercel 员工的 Google 企业账号,进而横向渗透至 Vercel 内部系统,导致部分环境变量、API 令牌及员工账户信息面临泄露风险。

Vercel 作为 Next.js、Turbopack 等 JavaScript 生态核心工具的开发商,其平台承载大量开发者应用的构建、部署与边缘计算服务。此次事件虽未波及 Next.js 及旗下开源项目的代码完整性,但攻击者确实通过员工账号获取了对部分内部部署环境与敏感凭证的访问能力。

攻击链条:从第三方 OAuth 到内部变量枚举

根据 Vercel 首席执行官 Guillermo Rauch 在社交平台 X 上发布的技术回溯,初始入侵点并非 Vercel 自身基础设施,而是源于员工授权使用的 AI 协作平台 Context.ai 遭到攻击。Context.ai 在与 Vercel 员工 Google Workspace 账户集成过程中,使用的 OAuth 应用遭到滥用,攻击者借此接管了该员工的 Google 会话。

登录员工账户后,攻击者得以访问 Vercel 内部协作工具及部分管理界面。Vercel 官方指出,平台在设计上默认将所有客户环境变量以加密形式存储,但提供了一项“非敏感变量”标记功能,允许开发者将无需加密的配置信息明文保存以提高调试效率。攻击者通过枚举这些未加密的“非敏感”变量内容,获得了进一步横向移动的跳板权限,继而接触到更多内部凭证,包括部分 GitHub Token、NPM 发布令牌以及内部部署面板。

Vercel 强调,所有被标记为“敏感”的环境变量始终处于加密状态,未在此次事件中被直接窃取。同时,经调查确认 Next.js、Turbo.js 及 @vercel 范围内的开源代码库未被篡改,供应链层面暂未出现恶意代码植入迹象。

黑客论坛叫卖与身份迷雾

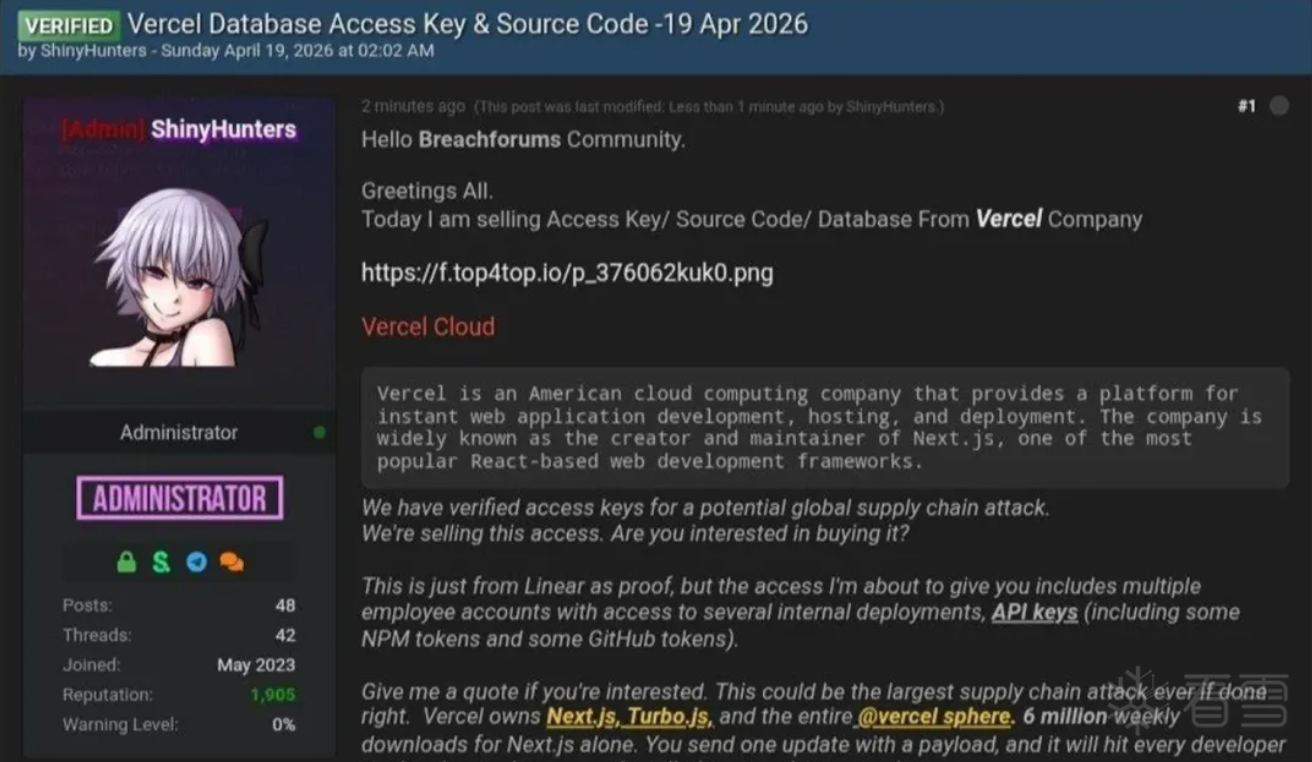

就在 Vercel 发布公告前夕,一名自称隶属知名黑客组织“ShinyHunters”的攻击者在某地下论坛发帖,声称已掌握 Vercel 的数据库访问密钥、部分源代码及内部员工账户权限,并公开了一组包含 580 条记录的 Vercel 员工信息样本(含姓名、企业邮箱、账号状态及活跃时间戳),以及一张疑似 Vercel 内部企业控制台的屏幕截图。

发帖者扬言可提供“引发全球软件供应链攻击的完整访问权限”,并提及已与 Vercel 就 200 万美元的赎金要求进行过沟通。不过,据安全媒体 BleepingComputer 引述消息称,近期与 ShinyHunters 关联的勒索组织成员否认参与此次 Vercel 事件,发帖者真实身份尚无法确认。

截至目前,Vercel 未正面回应是否与攻击者存在赎金谈判,但表示已通知执法机构,并聘请专业事件响应团队介入。

面向开发者的应对建议

Vercel 已在控制面板中新增环境变量概览页面,并优化了敏感变量标记界面。官方建议所有客户立即采取以下自查措施:

审查项目环境变量:逐一检查各环境(Production、Preview、Development)中是否存在实际敏感但未加“敏感”标记的配置项,如数据库连接字符串、第三方 API 密钥、签名私钥等。

启用敏感变量加密:对于确属机密的变量,务必在控制台勾选“Sensitive”选项,确保其内容在数据库中以密文形式持久化。

轮换受影响凭证:若曾在 Vercel 上存储过未加密的 GitHub Token、NPM 发布令牌或云服务 Access Key,建议立即在对应平台废止旧凭证并生成新密钥。

检查 Google Workspace 授权应用:企业 Google 管理员应排查第三方 OAuth 应用授权列表,重点关注名为 `110671459871-30f1spbu0hptbs60cb4vsmv79i7bbvqj.apps.googleusercontent.com` 的可疑条目,必要时撤销其访问权限。

此次事件再次凸显了现代开发工具链中第三方集成的风险传导效应。即便核心平台自身防护严密,员工使用的辅助性 AI 工具若存在 OAuth 授权漏洞,仍可成为击穿边界的第一块多米诺骨牌。

截至发稿时,Vercel 服务运行平稳,未发现面向终端用户的业务中断或大规模数据外泄迹象。

资讯来源:本文内容综合编译自 BleepingComputer 报道《Vercel confirms breach as hackers claim to be selling stolen data》及 Vercel 官方安全公告