-

-

假CleanMyMac网站诱导Mac用户运行命令,背后竟是偷密码的木马

-

发表于: 2026-3-10 18:19 3711

-

如果你正打算下载CleanMyMac来给Mac“瘦身”,可要擦亮眼睛了。近日,网络安全研究人员发现一个冒充知名Mac清理工具CleanMyMac的欺诈网站,正通过一种名为ClickFix的攻击手法,诱导访客运行恶意终端命令,进而植入一款名为SHub Stealer的信息窃取恶意软件。该木马不仅会盗取系统密码、浏览器数据,还会针对多款加密货币钱包发起攻击,威胁用户的数字资产。

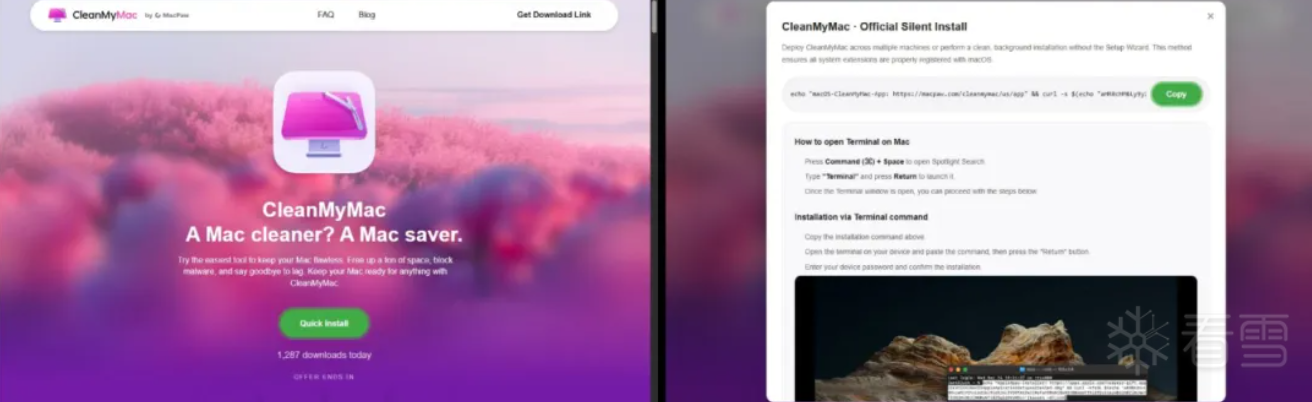

伪装官方,诱导用户“手动安装”

这个虚假网站的设计几乎与正版CleanMyMac官网如出一辙,提供下载链接和安装说明。然而,其所谓的“快速安装”并非正规下载,而是一段需要用户在终端(Terminal)中手动执行的命令行。网站煞有其事地列出步骤:按下Command+空格打开聚焦搜索,输入“Terminal”启动,然后复制粘贴命令并回车,最后输入系统密码“确认安装”。

这正是典型的ClickFix社交工程伎俩——攻击者让用户自己动手执行恶意代码,从而绕过macOS内置的Gatekeeper等安全机制。用户一旦在终端中粘贴并运行了那段命令,看似有正常输出,实则背后已默默下载并执行了来自远程服务器的恶意脚本。

避开俄语环境,精准窃取信息

安全分析显示,该恶意脚本在运行后会进行一系列环境检查。其中一项关键检测是查看当前键盘布局是否为俄语。如果是,程序会立即终止运行并向攻击者服务器发送“终止”信号。这种地理 fencing(geo-fencing)手法常见于与俄语网络犯罪团伙有关的恶意软件,目的是避免感染独联体国家境内的设备,减少被当地执法机构追踪的风险。

如果系统通过了检查,恶意软件便会收集设备的公网IP地址、主机名、macOS版本、键盘区域等信息,并生成唯一标识符回传至命令与控制(C2)服务器,完成对受害设备的“注册”。

密码钓鱼+加密货币钱包劫持

下一步,恶意载荷会下载一个AppleScript脚本,该脚本会关闭终端窗口并弹出一个看似正规的macOS密码提示框,声称“系统偏好设置需要验证”。尽管对话框存在语法错误,但仍可能有不少用户不假思索地输入密码。一旦输入,恶意软件会利用系统工具验证密码正确性,并允许最多10次尝试。获取密码后,攻击者就能访问macOS钥匙串,窃取其中保存的各类密码、Wi-Fi凭证、应用令牌和私钥。

更危险的是,SHub Stealer专门针对加密货币钱包应用进行篡改。研究人员发现,它会修改Exodus、Atomic Wallet、Ledger Live、Trezor Suite等多款流行钱包的界面,诱导用户输入恢复种子短语(recovery seed phrase)。这些假提示通常伪装成“安全验证”或“恢复账户”,而一旦用户提交种子短语,便会立即发送至攻击者控制的远程服务器,攻击者随即可以完全接管钱包并盗走资产。

伪装成Google更新服务实现持久化

为了长期驻留在受害Mac中,SHub Stealer会通过LaunchAgent创建一个开机自启的后台任务。该任务的文件名模仿了Google Keystone更新服务的命名,每隔一分钟便会执行一次隐藏脚本,持续与C2服务器通信,以便接收后续指令或上传更多数据。

这并非孤例。近几个月来,针对macOS用户的恶意软件活动明显增多。安全厂商已披露多起攻击事件,包括伪装成AI工具安装包的Python窃密木马、以知名科技播客邀请函为诱饵的AMOS信息窃取程序,以及伪装成OpenClaw项目插件的恶意扩展,它们均以窃取浏览器会话、密码和加密货币资产为目标。

如何保护自己

安全专家建议,macOS用户应始终保持警惕,只从官方开发者网站或Mac App Store下载软件。对于任何要求打开终端并粘贴运行命令的安装说明,都应视为高度可疑信号,切勿盲目执行。同时,开启双重认证、定期备份数据,并使用可靠的安全软件对Mac进行保护。

资讯来源:本文基于Malwarebytes及多家网络安全媒体发布的关于伪造CleanMyMac网站传播SHub Stealer的分析报道撰写。原文可参考 Malwarebytes 博客《Fake CleanMyMac site uses ClickFix trick to install SHub Stealer on macOS》及相关安全新闻。