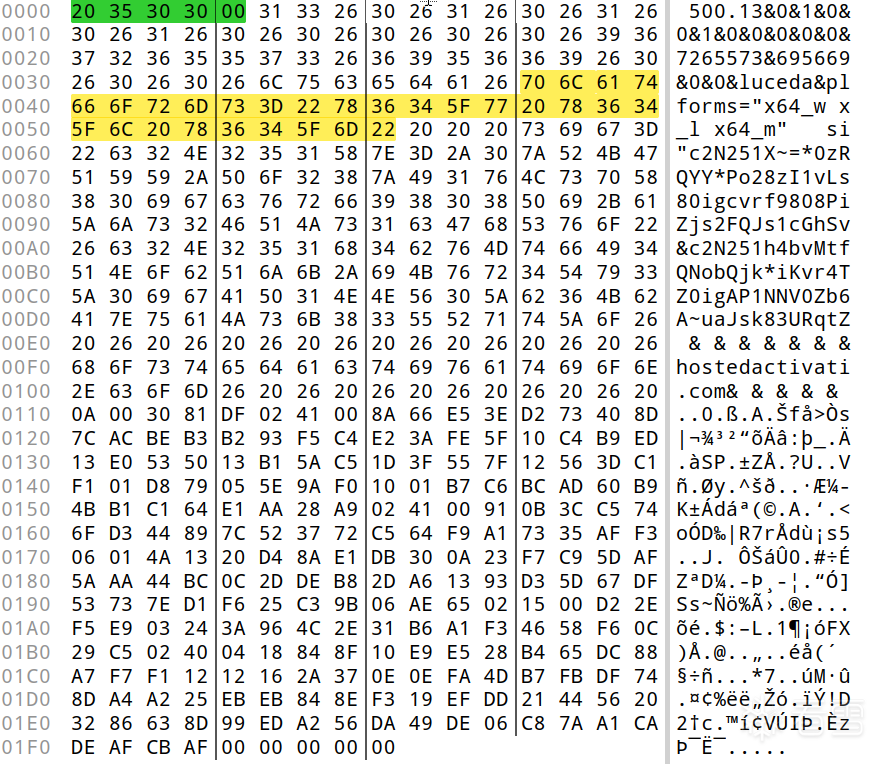

SET创建过程

1)获取ISV配置,拼接字符串

2)查表异或

__int64 __fastcall sub_7FF69D1A2400(char *a1, _BYTE *a2, int a3)

{

__int64 result; // rax

int i; // [rsp+0h] [rbp-18h]

int v5; // [rsp+4h] [rbp-14h]

for ( i = *a1; ; ++i ) // ISV strings

{

v5 = a3;

result = (unsigned int)--a3;

if ( v5 <= 0 )

break;

if ( i > dword_7FF69D2421C4 )

i = 0;

if ( i < dword_7FF69D2421C4 )

*a2 ^= byte_7FF69D242350[i];

++a2;

}

return result;

}SET解密过程

1)获取ISV第一个字符hex作为异或表的索引元素,根据加密文件0x00前ascii推出加密长度

2)C#核心代码

static byte[] hash = new byte[]

{

0x30, 0x81, 0xDE, 0x02, 0x40, 0x12, 0x1A, 0x80,

0xDD, 0xE1, 0xA3, 0x3B, 0xF4, 0x22, 0x4F, 0x3C,

0x63, 0x2D, 0x52, 0x80, 0x95, 0xA3, 0xDA, 0xD0,

0xB8, 0x04, 0x4D, 0x40, 0x6F, 0x8D, 0x9A, 0xD1,

0xB2, 0x55, 0xE7, 0xAB, 0x21, 0x48, 0x17, 0xE0,

0x47, 0x47, 0x12, 0xB3, 0xE6, 0x11, 0xD3, 0xEF,

0xEC, 0xDE, 0xC6, 0xC5, 0x2C, 0x37, 0x27, 0x6B,

0x88, 0xA2, 0x2B, 0x5F, 0x91, 0xD5, 0x39, 0xCB,

0x59, 0x6B, 0xF5, 0x69, 0xA5, 0x02, 0x41, 0x00,

0xE4, 0x4A, 0xF4, 0xE1, 0x07, 0x89, 0xBA, 0xE3,

0x42, 0xBD, 0x63, 0x18, 0x24, 0xF6, 0x37, 0xF1,

0xD6, 0xE8, 0x1D, 0xBE, 0xE6, 0x58, 0x4F, 0x5C,

0x1D, 0xE3, 0x32, 0xD2, 0xDE, 0xA4, 0xF0, 0x4E,

0x43, 0x93, 0xAB, 0x0F, 0x8D, 0xAC, 0xA9, 0x6A,

0x53, 0x4B, 0x94, 0xB6, 0x50, 0x68, 0x86, 0xF1,

0x88, 0x69, 0xED, 0x28, 0xFE, 0x8B, 0xCF, 0x22,

0xEB, 0x0E, 0x85, 0x1F, 0x1C, 0x23, 0x3D, 0x1F,

0x02, 0x15, 0x00, 0xBE, 0x94, 0xB2, 0x26, 0x2F,

0xB0, 0xA8, 0xC7, 0xD8, 0x22, 0x26, 0xD5, 0x93,

0xF8, 0xB8, 0x16, 0xD2, 0x34, 0x8D, 0xA3, 0x02,

0x40, 0x7E, 0x6F, 0xAC, 0xC7, 0x3A, 0x0C, 0x23,

0xB7, 0x5C, 0x4B, 0xA9, 0x08, 0x99, 0x4F, 0x57,

0xEE, 0xD8, 0xD5, 0xE3, 0xC1, 0x73, 0x14, 0xF4,

0x56, 0x34, 0x92, 0x1E, 0x80, 0xB9, 0x53, 0x81,

0x48, 0xAE, 0x55, 0xAB, 0x45, 0x17, 0xA2, 0x68,

0x26, 0xB0, 0xE1, 0x3A, 0x52, 0xAB, 0x6B, 0x43,

0x87, 0x6C, 0xAE, 0x06, 0x7B, 0x4B, 0x54, 0x99,

0x83, 0x9A, 0x7A, 0x0F, 0x89, 0xAC, 0x4D, 0x80,

0x76, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00

};

//Read file data

byte[] fileData = File.ReadAllBytes(file);

//Get encrypt size

int zeroIndex = Array.IndexOf(fileData, (byte)0x00);

int.TryParse(Encoding.ASCII.GetString(fileData, 1, zeroIndex - 1).Trim(), out int encSize);

tbISV.Text = Path.GetFileNameWithoutExtension(file);

int startIndex = (int)tbISV.Text[0];

//Decrypt process

byte[] decBytes = new byte[encSize];

int decIndex = 0;

for (int i = zeroIndex + 1; i < encSize; i++)

{

decBytes[decIndex] = (byte)(fileData[i] ^ hash[startIndex]);

if (startIndex++ > 0xE0) startIndex = 0;

decIndex++;

}

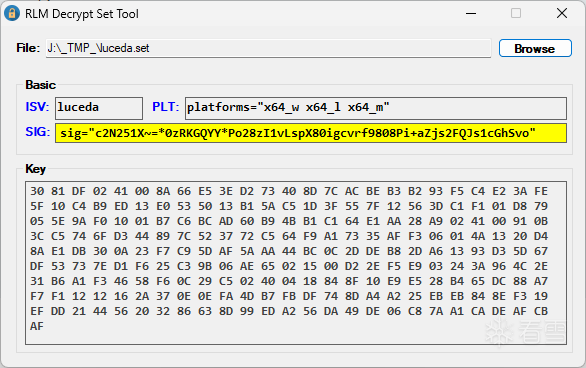

解密工具

加载正常加密的set文件,自动解析关键内容,并生成*_decrypt.bin,仅供娱乐。

传播安全知识、拓宽行业人脉——看雪讲师团队等你加入!

最后于 2026-1-2 11:58

被UnicornMaker编辑

,原因: Update tool