能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

2 楼

沙发自己做 求指导

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

3 楼

AFHostInfo是读取机器的系统、计算机名和硬件来生成机器硬件码,也就是MAC和硬盘码。再用这个码软件商去制作证书许可。afrlm中应该是对应软件的加密算法,攻破这个就能解决问题。

|

能力值:

( LV3,RANK:30 )

( LV3,RANK:30 )

|

-

-

4 楼

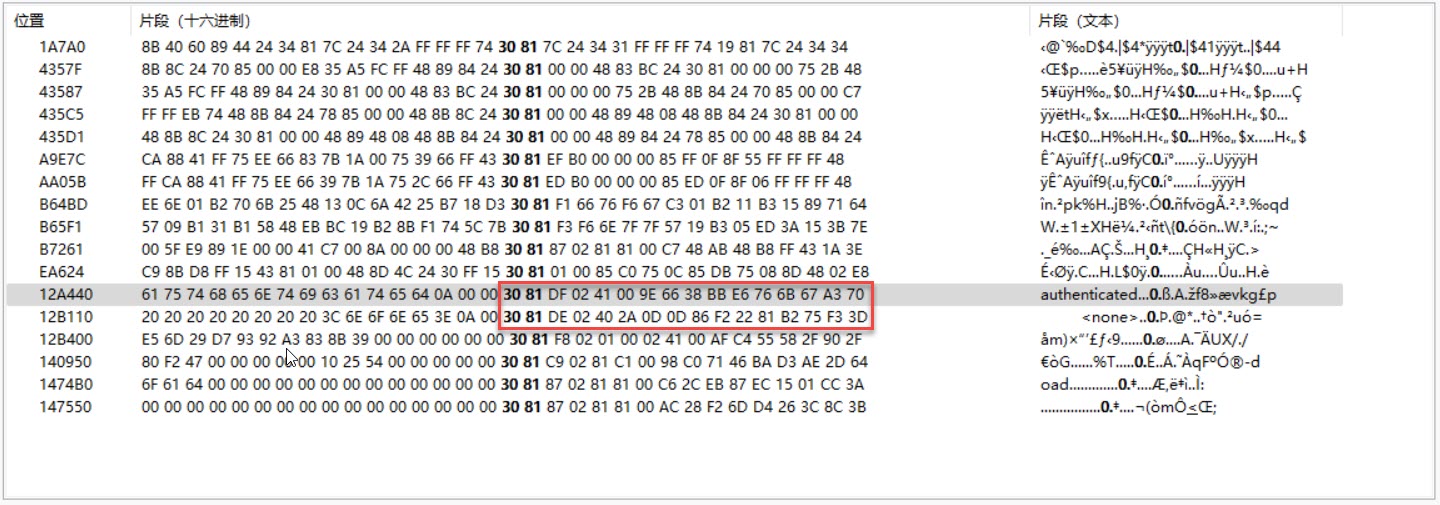

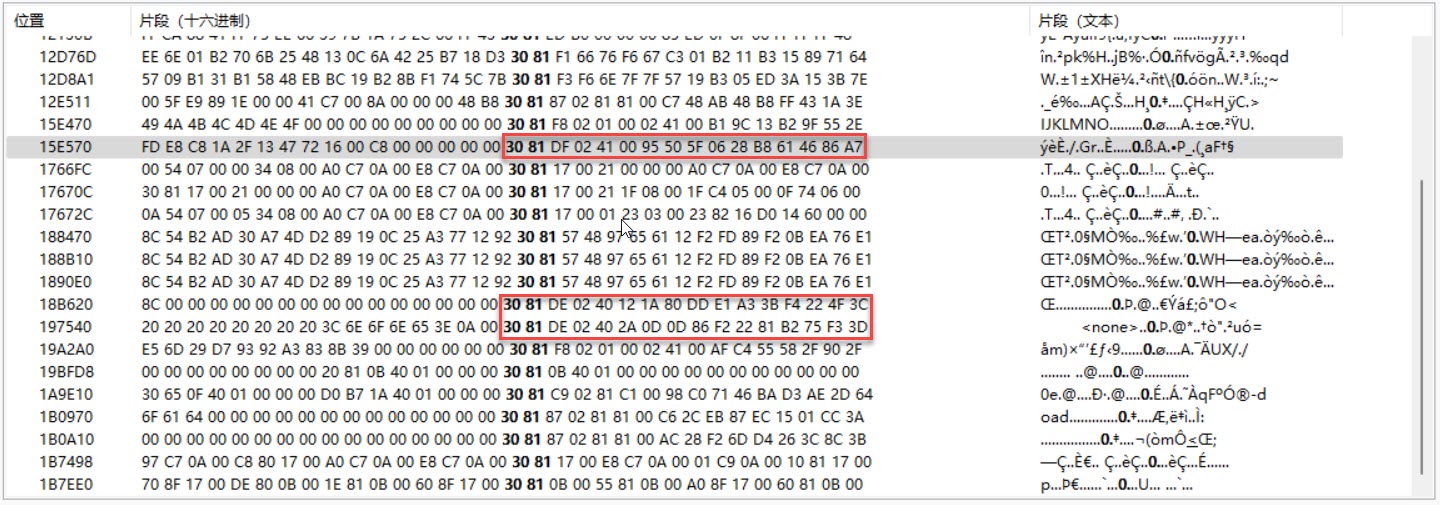

分析过SSQ和TianYI各自的替换方法(TianYI自己又添加了FLexNet 11.9的加密,如附件中的许可模板),关键是替换 886da1f07aa82b456b18dc9664ac8a05 -a ac290111c124e0d7bc78df80dda9b9ba afrlm中的一个。至于怎么找到正确的值,我也没搞明白。

最后于 2022-4-21 11:55

被yangmyron编辑

,原因:

|

能力值:

( LV3,RANK:30 )

( LV3,RANK:30 )

|

-

-

5 楼

afrlm-R8

1) 通过 'dK3jXdO9zM1Zv4RXdJ1NDotCZVVx7QXTxw9Xu_tCQDoTqvu4-bHB18NER4L8fuL' 解密后组成ISV的 license_to_run

WINDBG>db r8

00000000`01c951f0 20 20 70 6c 61 74 66 6f-72 6d 73 3d 22 78 36 34 platforms="x64

00000000`01c95200 5f 6c 20 78 36 34 5f 77-22 20 20 20 6f 70 74 69 _l x64_w" opti

00000000`01c95210 6f 6e 73 3d 22 61 63 74-69 76 61 74 69 6f 6e 22 ons="activation"

00000000`01c95220 20 20 20 73 69 67 3d 22-63 32 4e 32 35 31 48 6b sig="c2N251Hk

00000000`01c95230 7a 70 7e 55 62 51 5a 39-57 49 2b 35 65 32 76 72 zp~UbQZ9WI+5e2vr

00000000`01c95240 63 73 48 78 53 59 74 30-69 44 32 73 7e 4e 45 5a csHxSYt0iD2s~NEZ

00000000`01c95250 67 71 36 67 2b 6a 68 7e-76 67 34 54 52 62 7e 77 gq6g+jh~vg4TRb~w

00000000`01c95260 38 6e 69 30 70 75 22 00-00 00 00 00 00 00 00 00 8ni0pu".........

2) 通过 'n1D--Zql0dJYaVo7T-DZ-CuuUggpffmX-Vj57wFWcHcazhaio_0PG0kfvzvLTvg' 解密后组成 pubkey

WINDBG>db r8 Lf0h

00000001`401b51e7 30 81 de 02 40 22 53 4e-60 69 0f 70 d6 70 bf 2f 0...@"SN`i.p.p./

00000001`401b51f7 21 1f 12 d2 88 26 32 30-fd f2 9e 78 28 40 a3 84 !....&20...x(@..

00000001`401b5207 40 fe 5c 06 81 31 89 ca-bc c2 07 41 05 44 37 b5 @.\..1.....A.D7.

00000001`401b5217 81 e6 72 16 df 5d d6 58-6e c2 fb 5a ff b3 5e 9b ..r..].Xn..Z..^.

00000001`401b5227 50 fe 32 8a aa 02 41 00-f4 4d d7 55 b6 76 17 7b P.2...A..M.U.v.{

00000001`401b5237 bf 2c c8 e5 5f 64 69 d7-13 ba 32 57 4f 69 41 79 .,.._di...2WOiAy

00000001`401b5247 ad f8 88 01 50 d0 42 24-51 62 a2 4c 52 b6 43 dc ....P.B$Qb.LR.C.

00000001`401b5257 f1 c0 31 7b 8d ed eb dd-90 71 41 c5 86 b5 71 8d ..1{.....qA...q.

00000001`401b5267 5b f0 01 66 86 4e fa 23-02 15 00 85 8c e3 73 83 [..f.N.#......s.

00000001`401b5277 07 00 61 e9 e1 3c fd ae-ec 99 1d f6 50 03 55 02 ..a..<......P.U.

00000001`401b5287 40 0d 4a 8e 36 67 33 de-56 b6 83 4a ff d7 b0 71 @.J.6g3.V..J...q

00000001`401b5297 7d 00 6e da ea bd 15 15-39 fe 97 20 6e 1c 09 e3 }.n.....9.. n...

00000001`401b52a7 24 e4 5f 04 4c 2b 7e 8c-0e e9 49 27 99 92 23 be $._.L+~...I'..#.

00000001`401b52b7 45 35 36 0b 55 bb 0d 3b-4f 86 3f b1 b5 99 2e 1d E56.U..;O.?.....

00000001`401b52c7 19 00 00 00 00 00 00 00-00 8d bc aa 5e 55 f4 82 ............^U..

3) 对pubkey修改会造成验证码“886da1f07aa82b456b18dc9664ac8a05 ”的改变

-----------------------------------------------------------

难点在于如何通过自己的pubkey反算出加密前的字符串。

爆破直接采用通用方法即可(将函数 _rlm_auth_goodlic 的返回值置零),但客户端就难搞了。

最后于 2022-4-27 16:22

被yangmyron编辑

,原因:

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

6 楼

yangmyron

afrlm-R81) 通过 'dK3jXdO9zM1Zv4RXdJ1NDotCZVVx7QXTxw9Xu_tCQDoTqvu4-bHB18NER4L8fuL' 解密后组 ...

yangmyron

afrlm-R81) 通过 'dK3jXdO9zM1Zv4RXdJ1NDotCZVVx7QXTxw9Xu_tCQDoTqvu4-bHB18NER4L8fuL' 解密后组 ...

_rlm_auth_goodlic()函数怎么找,同时,rlm_checkout()函数怎么找?用上你的sig无效果。

|

能力值:

( LV3,RANK:30 )

( LV3,RANK:30 )

|

-

-

7 楼

_rlm_auth_goodlic()通过查找“0FFFFFFFBh”可以定位

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

8 楼

yangmyron

_rlm_auth_goodlic()通过查找“0FFFFFFFBh”可以定位

yangmyron

_rlm_auth_goodlic()通过查找“0FFFFFFFBh”可以定位

查找“0FFFFFFFBh”,一查一大堆,看不出来是哪个啊

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

9 楼

初步分析,不知道对不对,启发一下思维。这个软件的公钥和sig="c2N257pyd6vJFycFUWxVP5D~NPgTd7ga0ihzzPH1CC9kVQ5WphGoKMLQSIFr=0"分开放在了不同的文件中,导致所有替换公钥的软件全部误判了公钥所在的文件,都去补丁文件:rlmanon.exe,但其实公钥是放在文件:afrlm.exe。

rlmanon.exe中只有两组: afrlm.exe中有三组,而12版本rlm,应该是三组:

|

能力值:

( LV3,RANK:30 )

( LV3,RANK:30 )

|

-

-

10 楼

wandering

初步分析,不知道对不对,启发一下思维。这个软件的公钥和sig="c2N257pyd6vJFycFUWxVP5D~NPgTd7ga0ihzzPH1CC9kVQ5WphGoKMLQSIF ...

wandering

初步分析,不知道对不对,启发一下思维。这个软件的公钥和sig="c2N257pyd6vJFycFUWxVP5D~NPgTd7ga0ihzzPH1CC9kVQ5WphGoKMLQSIF ...

公钥加密了而非明码而已,都在afrlm.exe里,客户端也是同样的方式。破解时可将自己的公钥直接写在一个不影响程序运行的地方。

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

11 楼

wandering

查找“0FFFFFFFBh”,一查一大堆,看不出来是哪个啊

wandering

查找“0FFFFFFFBh”,一查一大堆,看不出来是哪个啊

能分享一下_rlm_auth_goodlic()的定位方法吗?

|

|

|