能力值:

( LV15,RANK:558 )

( LV15,RANK:558 )

|

-

-

2 楼

感谢分享~

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

3 楼

感谢楼主分享

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

4 楼

请问这个是2w班的练习题吗?

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

5 楼

更新搂主分享

|

能力值:

( LV12,RANK:224 )

( LV12,RANK:224 )

|

-

-

6 楼

请问脱壳那里 native onCreate是怎么还原的?

|

能力值:

( LV8,RANK:146 )

( LV8,RANK:146 )

|

-

-

7 楼

|

能力值:

( LV8,RANK:146 )

( LV8,RANK:146 )

|

-

-

8 楼

neilwu

请问脱壳那里 native onCreate是怎么还原的?

neilwu

请问脱壳那里 native onCreate是怎么还原的?

不需要还原

|

能力值:

( LV12,RANK:224 )

( LV12,RANK:224 )

|

-

-

9 楼

这里是脱壳之后就有的嘛? 请问你用的什么脱壳的?

|

能力值:

( LV8,RANK:146 )

( LV8,RANK:146 )

|

-

-

10 楼

neilwu

这里是脱壳之后就有的嘛? 请问你用的什么脱壳的?

neilwu

这里是脱壳之后就有的嘛? 请问你用的什么脱壳的?

对的,FART脱的壳

|

能力值:

![]() (RANK:10 )

(RANK:10 )

|

-

-

11 楼

不论是dex保护中的函数抽取,还是so中函数的保护,时机都是非常关键的。时机不对,即使是正确的内存地址偏移,dump得到的smali指令流以及汇编代码都可能是不对的,依然是未解密的字节流。这道题是对so中函数的一个保护,在被保护的函数的关键逻辑执行前进行解密,执行结束后会再次对关键逻辑进行加密。因此,正确的时机便是关键逻辑被解密后,抓住这一点便能成功拿到flag

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

12 楼

大佬 牛i逼

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

13 楼

牛i逼

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

14 楼

牛大佬佩服

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

15 楼

感谢分享

|

能力值:

( LV2,RANK:10 )

( LV2,RANK:10 )

|

-

-

16 楼

大佬牛逼

|

能力值:

( LV5,RANK:60 )

( LV5,RANK:60 )

|

-

-

17 楼

请问2w班有对该练习题进行讲解吗?

|

能力值:

( LV5,RANK:60 )

( LV5,RANK:60 )

|

-

-

18 楼

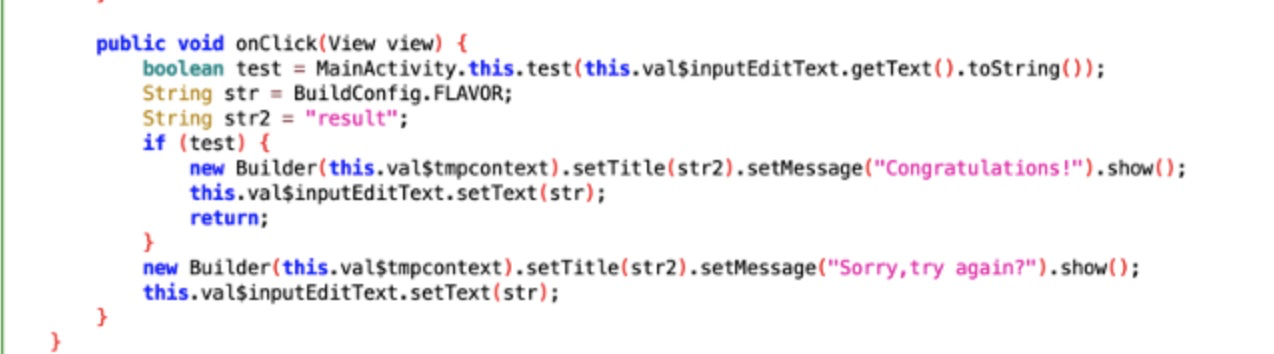

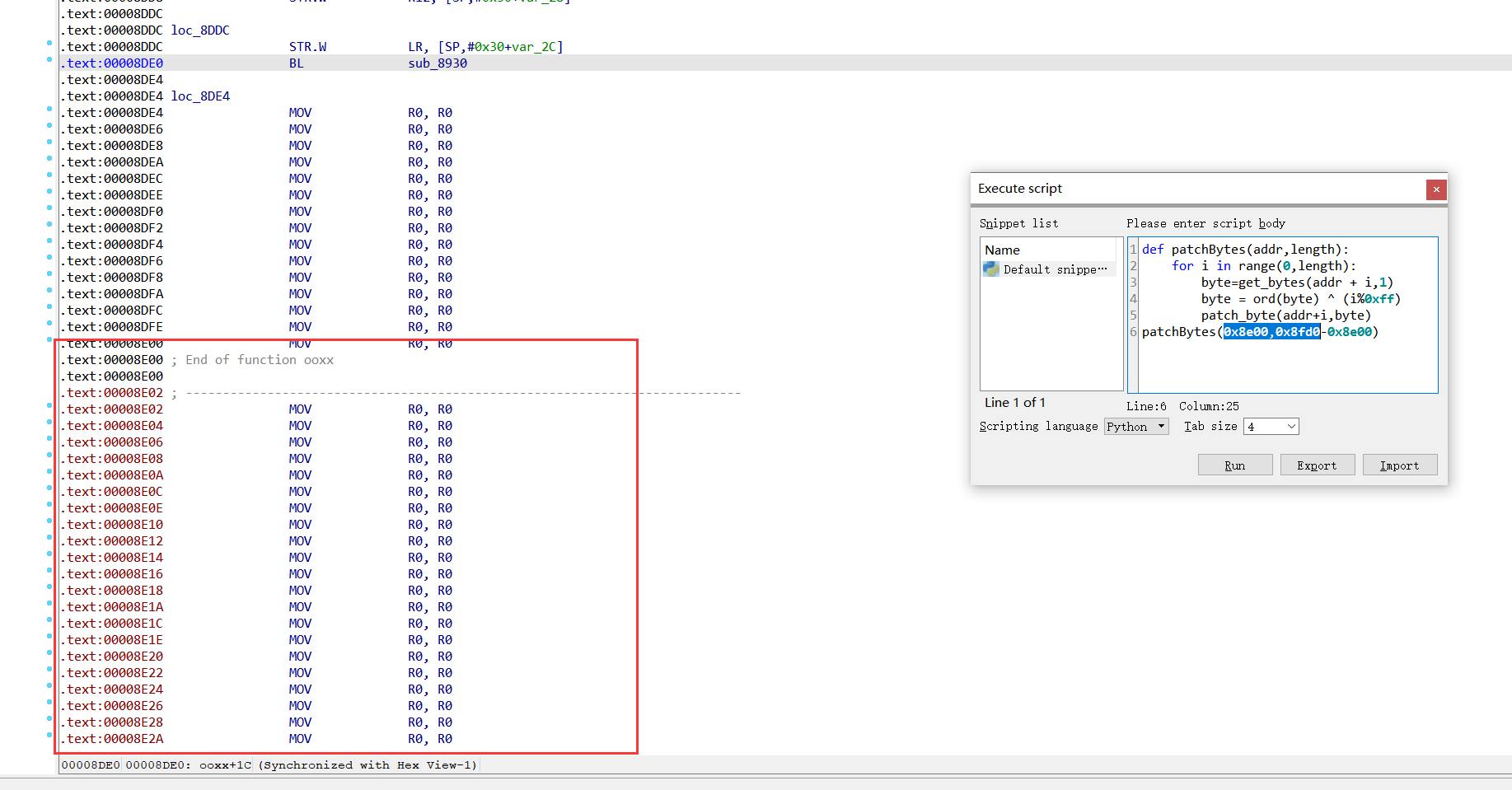

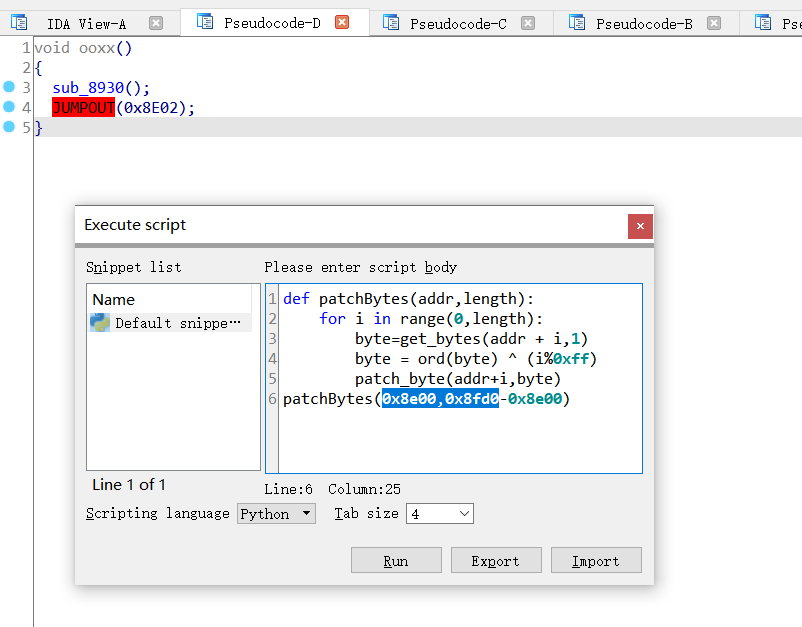

您好,执行您的patch脚本之后,0x8e00——0x8fd0的汇编全变成MOV R0, R0,然后反编译后,出现下面的问题,请问您知道原因吗?

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

19 楼

我也是和楼上一样

|

能力值:

( LV8,RANK:146 )

( LV8,RANK:146 )

|

-

-

20 楼

Losir

我也是和楼上一样

Losir

我也是和楼上一样

时间太过久远,我已经忘了  实在抱歉,麻烦自己再研究研究吧,可以先把原来的byte show出来,然后看看执行完函数的byte是什么样,确定下是否函数执行成功了,关注下output窗口是否有错误日志出来吧

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

21 楼

Simp1er

时间太过久远,我已经忘了[em_5] 实在抱歉,麻烦自己再研究研究吧,可以先把原来的byte show出来,然后看看执行完函数的byte是什么样,确定下是否函数执行成功了,关注下output窗口是否有 ...

Simp1er

时间太过久远,我已经忘了[em_5] 实在抱歉,麻烦自己再研究研究吧,可以先把原来的byte show出来,然后看看执行完函数的byte是什么样,确定下是否函数执行成功了,关注下output窗口是否有 ...

大佬,感谢回复,你的patch代码有问题,当i=255,取余为0,但实际上应该和0xff亦或,当i=256,取余为1,但实际上应该和0亦或,也就是说,从i=255开始,后面的patch全错了。

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

22 楼

Simp1er

时间太过久远,我已经忘了[em_5] 实在抱歉,麻烦自己再研究研究吧,可以先把原来的byte show出来,然后看看执行完函数的byte是什么样,确定下是否函数执行成功了,关注下output窗口是否有 ...

Simp1er

时间太过久远,我已经忘了[em_5] 实在抱歉,麻烦自己再研究研究吧,可以先把原来的byte show出来,然后看看执行完函数的byte是什么样,确定下是否函数执行成功了,关注下output窗口是否有 ...

def patchBytes(addr, length): for i in range(length): if i < 255: byte = get_bytes(addr + i,1) byte = ord(byte) ^ (i % 0xff) patch_byte(addr + i, byte) elif i == 255: byte = get_bytes(addr + i,1) byte = ord(byte) ^ 0xff patch_byte(addr + i, byte) else: byte = get_bytes(addr + i,1) byte = ord(byte) ^ ((i - 1) % 0xff) patch_byte(addr + i, byte) patchBytes(0x8e00, 0x8fd0 - 0x8e00) 修改后的脚本

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

23 楼

教教我吧~

您好,执行您的patch脚本之后,0x8e00——0x8fd0的汇编全变成MOV & ...

教教我吧~

您好,执行您的patch脚本之后,0x8e00——0x8fd0的汇编全变成MOV & ...

可以看我的回复,patch之后记得保存,然后用ida 重新打开就ok啦。

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

24 楼

APK样本方便再上传下 不? 可以了 我网络问题一开始显示过期了

最后于 2024-4-19 09:46

被ivy1编辑

,原因:

|

能力值:

( LV1,RANK:0 )

( LV1,RANK:0 )

|

-

-

25 楼

大佬,可以有偿解决吗

|

|

|