成千上万的威联通NAS(QNAP NAS)设备被名为QSnatch的恶意软件感染,该恶意软件注入其固件并继续窃取凭据并加载从其命令和控制(C2)服务器中检索到的恶意代码。

德国计算机紧急响应小组(CERT-Bund)说,基于污水坑数据,德国目前大约有7,000个NAS设备受到QSnatch感染的影响。

在收到来自 受感染NAS设备的自动报告服务试图与C2服务器通信的报告后,芬兰国家网络安全中心(NCSC-FI)的研究人员发现了这种恶意软件。

最初,该恶意软件被认为是Caphaw(aka Shylock)银行恶意软件的变体,但基于具有威联通相关参数的C2流量的更详细调查导致发现了新的QSnatch恶意软件。

该恶意软件根据它所针对的设备和下面详细介绍的信息“捕获”活动接收到QSnatch名称。

QSnatch感染和恶意活动

尽管尚不知道感染媒介,但研究人员发现QSnatch将在感染阶段注入威联通NAS设备的固件中,恶意代码“作为设备内部正常运行的一部分运行”。

一旦设法感染固件,设备就会受到威胁,恶意软件将使用以下形式的HTTP GET请求使用“域生成算法从C2服务器检索更多恶意代码”:

HTTP GET https:///qnap_firmware.xml?=t

从C2服务器下载有效负载后,它将以系统权限在受感染的威联通 NAS设备上执行有效负载,并将执行一系列恶意操作,包括但不限于:

- 修改了操作系统定时的作业和脚本(cronjob,init脚本)

- 通过完全覆盖更新源来阻止固件更新

- 阻止了威联通MalwareRemover App的运行

- 与设备相关的所有用户名和密码均已检索并发送到C2服务器

- 恶意软件具有模块化功能,可以从C2服务器加载新功能以进行进一步的活动

- 将对C2服务器的回拨活动设置为以设置的间隔运行

如何清理受感染的威联通NAS设备

感染了QSnatch恶意软件后,可以通过完全恢复出厂设置来清理威联通 NAS设备,不幸的是,该操作也会彻底清除存储在受感染设备上的数据。

但是,由于NCSC-FI研究人员解释说,这一点尚未得到确认,因此,应用威联通在2月发布的安全更新也可能有助于消除QSnatch感染。

他们的报告说:“ NCSC-FI无法确认更新是否真的删除了恶意软件,制造商也承认这一点。”

还建议用户从设备中删除QSnatch感染后,按照以下建议的步骤进行操作,并在需要时在威联通的支持下提交支持请求(5ddK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2I4L8X3q4H3i4K6u0W2j5$3!0E0i4K6u0r3k6h3&6Q4x3V1k6K6N6i4m8H3L8%4u0@1i4K6u0V1N6r3W2U0K9$3g2@1i4K6u0r3i4@1g2r3i4@1u0o6i4K6R3&6i4@1g2r3i4@1u0o6i4K6W2m8

- 更改设备上所有帐户的所有密码

- 从设备上删除未知的用户帐户

- 确保设备固件是最新的,并且所有应用程序也已更新

- 从设备上删除未知或未使用的应用程序

- 安装威联通通过App Center功能的MalwareRemover应用程序

- 设置设备的访问控制列表(控制面板->安全->安全级别)

NCSC-FI还建议所有NAS所有者保持最新状态,并借助防火墙阻止潜在的攻击来保护它们免受互联网连接的影响。

专门针对威联通设备的恶意软件

威联通于10月初发布了有关SQL Server密码弱且运行phpMyAdmin的NAS设备的安全公告,设备容易遭到Muhstik Ransomware攻击的高危警告。

8月,另一份安全咨询详细介绍了针对eCh0raix勒索软件(也称为威联通勒索)的活动,该活动针对密码弱且过时的QTS固件的威联通NAS设备。

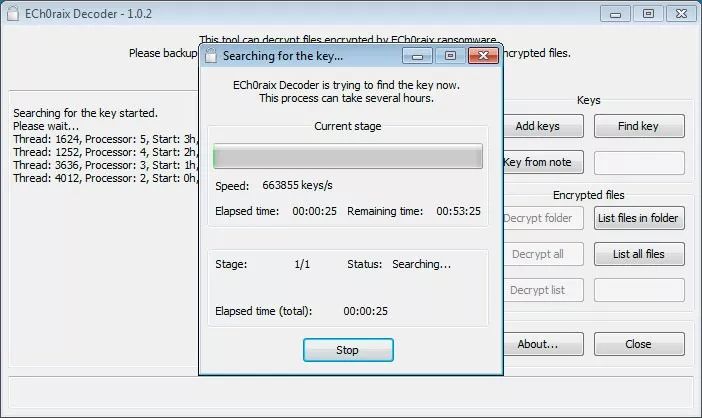

安全研究人员和勒索软件专家BloodDolly一周前在外媒支持主题中发布了针对某些变体的eCh0raix解密器。

eCh0raix解密器

ca0K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3c8G2N6$3&6D9L8$3q4V1i4K6u0W2j5X3I4W2k6i4m8A6L8X3N6U0L8$3#2H3N6i4c8W2M7W2)9J5k6h3y4G2L8g2)9J5c8V1u0D9L8$3!0V1c8r3!0D9L8s2W2Q4x3V1k6q4b7$3R3H3M7X3q4A6P5p5c8W2j5$3!0V1k6i4u0Q4x3X3g2*7K9i4l9`.

首先,请从以下链接下载ECh0raixDecoder.exe。

下载后,解压缩文件并阅读随附的README.txt,以了解如何使用该程序。

暴力破解密钥的最快方法是拥有相同文件的加密和未加密对,并使用它们来查找密钥。通常可以使用C:\ Users \ Public \ Pictures \ Sample Pictures文件夹中的图像来实现。

如果无法做到这一点,则可以使用解密器从任何加密文件中强行破解密码,但是此过程可能需要花费几个小时才能完成。

从加密文件中暴力破解密钥

找到密钥后,可以将其添加到解密器,然后使用它解密计算机上的文件。

威联通还在2018年5月警告客户正在进行VPNFilter恶意软件攻击,试图使用管理员帐户的默认密码或运行QTS 4.2.6 build 20170628、4.3.3 build 20170703和更早版本来感染威联通 NAS设备。

参考:

e65K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2I4L8X3q4H3i4K6u0W2j5$3!0E0i4K6u0r3k6h3&6Q4x3V1k6K6k6h3y4#2M7X3W2@1P5g2)9J5k6r3q4V1N6X3W2K6L8%4u0&6

eaaK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6@1N6$3W2@1N6r3g2J5i4K6u0W2j5$3!0E0i4K6u0r3j5$3g2J5N6r3u0#2L8X3c8Q4x3V1k6K6N6r3q4@1N6i4y4Q4x3V1j5I4x3e0R3&6z5o6V1H3y4o6l9#2y4K6b7&6y4o6j5H3z5e0V1J5

8deK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2C8P5h3u0W2M7Y4c8#2M7Y4k6S2L8r3I4A6M7%4g2#2M7$3E0W2M7$3E0#2M7#2)9J5k6h3k6A6i4K6u0r3k6h3&6Q4x3V1k6F1k6i4N6K6i4K6u0r3M7i4y4F1j5i4c8U0K9q4)9J5k6r3#2S2L8s2N6S2M7X3g2Q4x3X3c8V1k6i4y4A6k6$3&6W2k6q4)9J5k6s2q4F1j5i4m8Q4x3X3c8F1j5i4y4Q4x3X3c8V1k6i4k6A6j5$3g2K6

微信搜索关注:红数位,阅读更多

红数位,混迹安全圈,每日必看!