编辑:左右里

6月16日,工业网络安全公司Claroty在一份报告中表示,Team82发现了西门子Siemens的SINEC网络管理系统(SINEC NMS)中的15个漏洞,这些漏洞如果被利用,会给网络上的西门子设备带来许多风险,包括拒绝服务攻击、凭据泄漏以及远程代码执行。

网络管理系统(NMS)是监控和维护工业网元的关键焦点。西门子的SINEC NMS用于了解西门子在网络上控制系统和运营的运作方式、它们是如何连接和相互依赖、以及它们的状态。该工具生成的诊断和网络拓扑允许操作员查看和响应事件、改进配置、监控设备运行状况以及执行固件升级和配置更改。

SINEC NMS在网络拓扑中处于强大的中心位置,因为它需要访问凭据、加密密钥和其他机密,以授予其管理员访问权限,以便管理网络中的设备。

从攻击者的角度来看,进行“离地攻击”时,如果合法凭据和网络工具被滥用以执行恶意活动、访问和控制,SINEC将攻击者置于以下主要位置:

侦测 (MITRE TA0043):SINEC保存所有已连接设备的网络图,包括有关这些设备的系统和配置信息。

横向移动(MITRE TA0008):允许SINEC访问和管理网络中的所有设备。

权限提升 (MITRE TA0004):SINEC持有所有受管设备的管理员凭据和密钥。

Team82研究了西门子的SINEC NMS,在其中发现15个独特的漏洞。这些漏洞可能允许用户升级其权限、获得系统的管理权限、泄露敏感信息、导致平台上的拒绝服务,甚至使用NT AUTHORITY\SYSTEM权限在主机上实现远程代码执行。

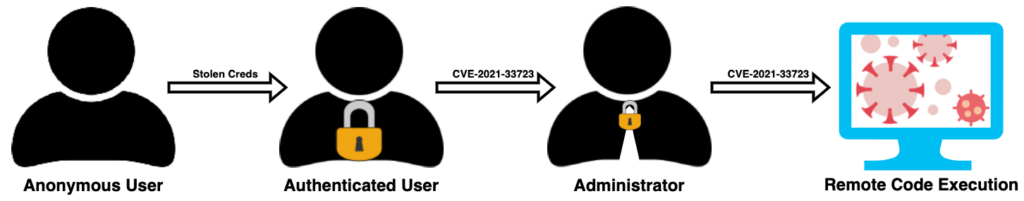

在该报告中,Team82 特别演示了其中两个漏洞如何链接在一起,最终允许攻击者在系统上远程执行代码。这两个漏洞其中一个是CVE-2021-33723,允许攻击者提升权限,而另一个漏洞CVE-2021-33722使攻击者能够执行路径遍历攻击并远程执行代码。

西门子承认V1.0 SP2 Update 1之前的所有版本都会受到影响,西门子建议用户更新到V1.0 SP2 Update 1或更高版本。

Claroty研究报告链接:

c0bK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3q4J5L8%4c8&6i4K6u0W2j5$3!0E0i4K6u0r3x3U0l9J5x3W2)9J5c8U0l9$3i4K6u0r3x3e0k6Q4x3V1k6T1L8r3!0Y4i4K6u0V1M7X3g2K6k6h3q4J5j5$3S2Q4x3X3c8K6k6h3y4#2M7X3W2F1k6#2)9J5k6r3&6W2N6s2N6G2M7X3E0Q4x3X3c8E0j5h3&6S2k6$3g2E0k6h3&6@1i4K6u0V1M7%4W2K6N6r3g2E0M7#2)9J5k6s2m8S2M7Y4c8Q4x3X3b7K6i4K6u0V1M7$3W2W2L8h3g2F1M7#2)9J5k6s2y4A6L8X3g2U0i4K6u0V1L8X3#2K6i4K6u0r3

西门子安全咨询报告链接:

738K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0k6i4u0@1i4K6u0V1M7r3!0J5N6r3q4D9i4K6u0W2M7$3W2W2L8h3g2F1M7#2)9J5k6h3y4G2L8g2)9J5c8Y4m8J5L8$3c8#2j5%4c8U0k6i4u0@1i4K6u0r3M7r3c8X3i4K6u0r3M7%4y4S2i4K6u0V1x3e0j5K6x3U0f1I4i4K6u0W2M7r3c8X3

资讯来源:Claroty

转载请注明出处和本文链接

每日涨知识

Windows PowerShell

微软公司为Windows环境所开发的壳程式(Shell)及脚本语言技术,采用的是命令行界面。这项全新的技术提供了丰富的控制与自动化的系统管理能力。

推荐文章++++

* 抓捕两千人!国际刑警组织打击电信和社会工程学诈骗

* 2022年暗网黑市商品现状

* 美国国防承包商计划收购间谍软件公司NSO

* 谷歌修复四个高风险chrome浏览器漏洞

* 研究人员新发现一种极为隐蔽的Linux恶意软件

* 世界安全大会RSAC 2022焦点总览

* 趋势科技发现古巴勒索软件新变种

﹀

﹀

﹀