2021年12月10日,国家信息安全漏洞共享平台收录了Apache Log4j2远程代码执行漏洞。攻击者利用该漏洞,可在未授权的情况下远程执行代码。

Apache Log4j2是一款Java开源日志组件,该工具重写了Log4j框架,该日志框架被大量用于业务系统开发,用来记录日志信息。多数情况之下,开发者可能会将用户输入导致的错误信息写入日志中。此漏洞的严重性、影响面,堪称史上之最。攻击者可以利用漏洞远程执行代码,最终获得服务器的最高权限。

受影响版本

Apache Log4j 2.x < 2.15.0-rc2

已知受影响应用及组件

srping-boot-strater-log4j2

Apache Struts2

Apache Solr

Apache Flink

Apache Druid

ElasticSearch

Flume

Dubbo

Jedis

Logstash

Kafka

漏洞排查

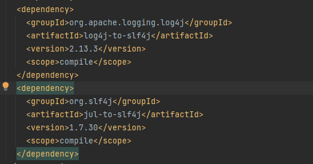

若程序使用Maven打包,查看项目的pom.xml文件中是否存在下图所示的相关字段,若版本号为小于2.15.0,则存在该漏洞。

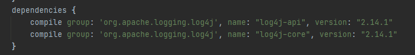

若程序使用gradle打包,可查看build.gradle编译配置文件,若在dependencies部分存在org.apache.logging.log4j相关字段,且版本号为小于2.15.0,则存在该漏洞。

漏洞防护升级版本

目前官方已发布测试版本修复该漏洞,受影响用户可先将Apache Log4j2所有相关应用到该版本,下载链接:

ea0K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6S2M7r3q4U0K9r3g2Q4x3V1k6D9L8$3N6Y4K9h3&6Y4i4K6u0V1L8r3!0Y4y4r3Z5J5i4K6u0r3M7X3g2D9k6h3q4K6k6i4y4Q4x3V1k6@1j5h3N6Q4x3V1k6D9L8$3M7@1K9W2)9J5k6o6u0Q4x3X3f1I4y4g2)9J5k6e0m8Q4x3X3c8J5j5K6t1`.

海云安建议应急措施

1.在jvm参数中添加-Dlog4j2.formatMsgNoLookups=true

2.系统环境变量中将FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS设置为true

3. 创建“log4j2.component.properties”文件,文件中增加配置“log4j2.formatMsgNoLookups=true”